ScarCruft usa Zoho WorkDrive y malware USB para atacar redes aisladas...

El actor de amenazas norcoreano conocido como Scarcruft se ha atribuido a un nuevo conjunto de herramientas, incluida una puerta trasera que utiliza Zoho WorkDrive para las comunicaciones de comando y control (C2) a fin de obtener más cargas útiles y un implante que utiliza medios extraíbles para transmitir comandos e infringir redes aisladas.

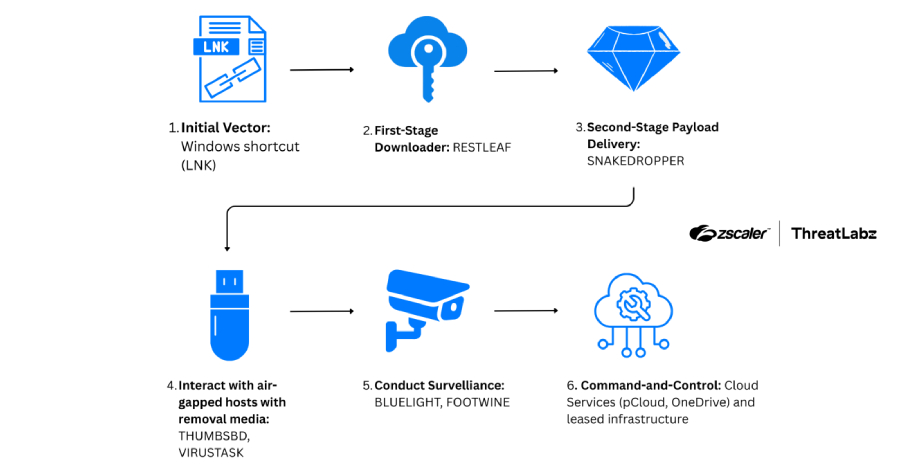

La campaña, cuyo nombre en código es Jersey Rubí de Zscaler ThreatLabZ, implica el despliegue de familias de malware, como RESTLEAF, SNAKEDROPPER, THUMBSBD, VIRUSTASK, FOOTWINE y BLUELIGHT para facilitar la vigilancia del sistema de la víctima. La empresa de ciberseguridad lo descubrió en diciembre de 2025.

«En la campaña de Ruby Jumper, cuando una víctima abre un archivo LNK malicioso, lanza un comando de PowerShell y escanea el directorio actual para localizarla en función del tamaño del archivo», dijo el investigador de seguridad Seongsu Park dijo . «A continuación, el script de PowerShell lanzado por el archivo LNK captura varias cargas útiles integradas a partir de desplazamientos fijos dentro de ese LNK, incluidos un documento señuelo, una carga ejecutable, un script de PowerShell adicional y un archivo por lotes».

Uno de los documentos atractivos utilizados en la campaña muestra un artículo sobre el conflicto entre Palestina e Israel que está traducido de un periódico norcoreano al árabe.

adsenseLas tres cargas útiles restantes se utilizan para pasar progresivamente el ataque a la siguiente etapa, y el script por lotes lanza PowerShell, que, a su vez, es responsable de cargar el código de shell que contiene la carga útil después de descifrarla. La carga ejecutable de Windows, denominada RESTLEAF, se genera en la memoria y utiliza Zoho WorkDrive para C2, lo que supone la primera vez que el autor de la amenaza abusa del servicio de almacenamiento en la nube en sus campañas de ataque.

Una vez que se autentica correctamente en la infraestructura de Zoho WorkDrive mediante un token de acceso válido, RESTLEAF descarga el shellcode, que luego se ejecuta mediante una inyección de procesos, lo que finalmente lleva al despliegue de SNAKEDROPPER, que instala el tiempo de ejecución de Ruby, configura la persistencia mediante una tarea programada y elimina THUMBSBD y VIRUSTASK.

THUMBSBD, que se disfraza de archivo Ruby y utiliza medios extraíbles para transmitir comandos y transferir datos entre sistemas conectados a Internet y aislados. Es capaz de recopilar información del sistema, descargar una carga útil secundaria de un servidor remoto, filtrar archivos y ejecutar comandos arbitrarios. Si se detecta la presencia de algún medio extraíble, el malware crea una carpeta oculta y la usa para organizar los comandos emitidos por el operador o almacenar los resultados de la ejecución.

Una de las cargas útiles que ofrece THUMBSBD es FOOTWINE, una carga útil cifrada con un lanzador de códigos de shell integrado que viene equipado con funciones de registro de teclas y captura de audio y vídeo para llevar a cabo la vigilancia. Se comunica con un servidor C2 mediante un protocolo binario personalizado a través de TCP. El conjunto completo de comandos compatibles con el malware es el siguiente:

- sm , para consola de comandos interactiva

- fm , para la manipulación de archivos y directorios

- gimnasio , para administrar los complementos y la configuración

- brazo , para modificar el registro de Windows

- pm , para enumerar los procesos en ejecución

- dm , para hacer capturas de pantalla y capturar pulsaciones de teclas

- cm , para realizar vigilancia de audio y vídeo

- s_d , para recibir el contenido del script por lotes del servidor C2, guardarlo en el archivo %TEMP%\ SSMMHH_DDMMYYYY.bat y ejecutarlo

- pxm , para configurar una conexión proxy y retransmitir el tráfico de forma bidireccional.

- [ruta del archivo] , para cargar una DLL determinada

THUMBSBD también está diseñado para distribuir LUZ AZUL , una puerta trasera atribuido anteriormente a ScarCruft desde al menos 2021. El malware convierte en armas a los proveedores de nube legítimos, como Google Drive, Microsoft OneDrive, pCloud y BackBlaze, para que C2 ejecute comandos arbitrarios, enumere el sistema de archivos, descargue cargas adicionales, cargue archivos y se elimine automáticamente.

VIRUSTASK, que también se entrega como un archivo Ruby, funciona de manera similar a THUMBSBD, ya que actúa como un componente de propagación de medios extraíble para propagar el malware a sistemas aislados no infectados. «A diferencia de THUMBSBD, que se encarga de la ejecución y la exfiltración de comandos, VIRUSTASK se centra exclusivamente en convertir en armas los medios extraíbles para lograr el acceso inicial a los sistemas aislados», explica Park.

«La campaña Ruby Jumper implica una cadena de infección en varias etapas que comienza con un archivo LNK malintencionado y utiliza servicios en la nube legítimos (como Zoho WorkDrive, Google Drive, Microsoft OneDrive, etc.) para implementar un entorno de ejecución de Ruby novedoso y autónomo», afirma Park. «Lo que es más importante, THUMBD y VIRUSTASK utilizan como armas los medios extraíbles para evitar el aislamiento de la red e infectar los sistemas aislados».

Fuentes de Información: THEHACKERNEWS