Microsoft advierte que el phishing del IRS afecta a 29 000 usuarios e implementa el malware RMM...

Microsoft ha advertido sobre nuevas campañas que están aprovechando la próxima temporada de impuestos en los EE. UU. para recopilar credenciales y entregar malware.

Las campañas de correo electrónico aprovechan la urgencia y el carácter urgente de los correos electrónicos para enviar mensajes de suplantación de identidad disfrazados de avisos de reembolso, formularios de nómina, recordatorios de presentación y solicitudes de profesionales de impuestos para engañar a los destinatarios para que abran archivos adjuntos maliciosos, escaneen códigos QR o interactúen con enlaces sospechosos.

«Muchas campañas están dirigidas a personas por el robo de datos personales y financieros, pero otras se dirigen específicamente a contadores y otros profesionales que manejan documentos confidenciales, tienen acceso a datos financieros y están acostumbrados a recibir correos electrónicos relacionados con los impuestos durante este período», dijeron los equipos de investigación de seguridad de Microsoft Threat Intelligence y Microsoft Defender dijo en un informe publicado la semana pasada.

Si bien algunos de estos esfuerzos dirigen a los usuarios a páginas incompletas diseñadas mediante plataformas de suplantación de identidad como servicio (PhaaS), otros dan como resultado el despliegue de herramientas legítimas de supervisión y administración remotas (RMM), como ConnectWise ScreenConnect, Datto y SimpleHelp, que permiten a los atacantes obtener acceso persistente a los dispositivos comprometidos.

Los detalles de algunas de las campañas se encuentran a continuación -

- El uso de señuelos de Contador Público Certificado (CPA) para entregar páginas de suplantación de identidad asociadas al kit PhaaS de Energy365 para capturar el correo electrónico y la contraseña de las víctimas. Se estima que el kit de suplantación de identidad de Energy365 envía cientos de miles de correos electrónicos maliciosos a diario.

- Uso de códigos QR y señuelos W2 para atacar a aproximadamente 100 organizaciones, principalmente de los sectores manufacturero, minorista y sanitario ubicadas en EE. UU., para dirigir a los usuarios a páginas de suplantación de identidad que imitan las páginas de inicio de sesión de Microsoft 365 y creadas con la plataforma PhaaS SneakyLog (también conocida como Kratos) para extraer sus credenciales y códigos de autenticación de dos factores (2FA).

- Utilizar dominios con temática fiscal para utilizarlos en campañas de suplantación de identidad que engañan a los usuarios para que hagan clic en enlaces falsos con el pretexto de acceder a formularios fiscales actualizados, solo para distribuir ScreenConnect.

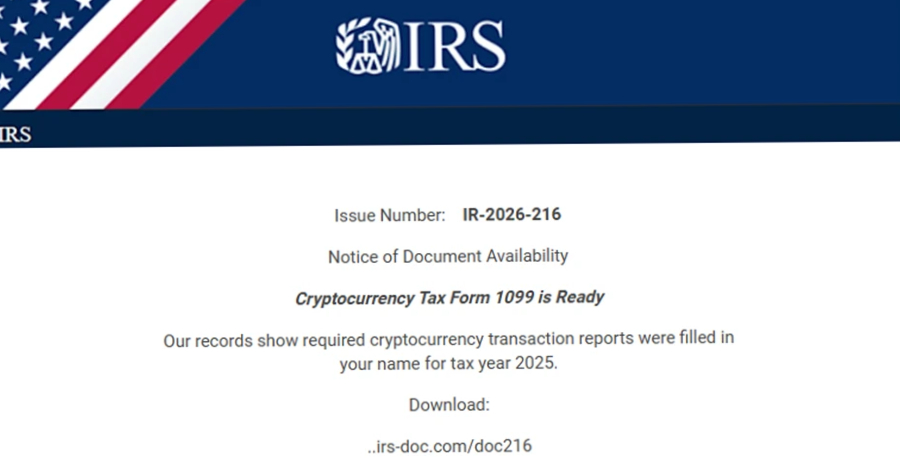

- Hacerse pasar por el Servicio de Impuestos Internos (IRS) con un atractivo para las criptomonedas dirigido específicamente al sector de la educación superior en los EE. UU., en el que se indica a los destinatarios que descarguen un «formulario 1099 de impuestos sobre criptomonedas» accediendo a un dominio malintencionado («irs-doc [.] com» o «gov-irs216 [.] net») para ofrecer ScreenConnect o SimpleHelp.

- Dirigido a contadores y organizaciones relacionadas, solicitando ayuda para declarar sus impuestos mediante el envío de un enlace malicioso que conduce a la instalación de Datto.

Microsoft dijo que también observó una campaña de suplantación de identidad a gran escala el 10 de febrero de 2026, en la que se vieron afectados más de 29 000 usuarios de 10 000 organizaciones. Alrededor del 95% de los objetivos estaban ubicados en EE. UU., e incluían sectores como los servicios financieros (el 19%), la tecnología y el software (el 18%) y la venta minorista y de bienes de consumo (el 15%).

«Los correos electrónicos se hacían pasar por el IRS y alegaban que se habían presentado declaraciones de impuestos potencialmente irregulares con el número de identificación electrónica de presentación (EFIN) del destinatario. Se les indicó a los destinatarios que revisaran estas declaraciones descargando un «visor de transcripciones del IRS» supuestamente legítimo», dijo el gigante tecnológico.

Los correos electrónicos, que se enviaron a través de Amazon Simple Email Service (SES), contenían el botón «Descargar IRS Transcript View 5.1» que, al hacer clic en él, redirigía a los usuarios a smartvault [.] im, un dominio que se hacía pasar por SmartVault, una conocida plataforma de gestión y uso compartido de documentos.

El sitio de suplantación de identidad confiaba en Cloudflare para mantener a raya a los bots y los escáneres automatizados, garantizando así que solo los usuarios humanos recibieran la carga útil principal: un ScreenConnect empaquetado de forma malintencionada que otorga a los atacantes acceso remoto a sus sistemas y facilita el robo de datos, la recopilación de credenciales y la posterior actividad posterior a la explotación.

Para mantenerse a salvo de estos ataques, se recomienda a las organizaciones que apliquen la 2FA a todos los usuarios, implementen políticas de acceso condicional, supervisen y escaneen los correos electrónicos entrantes y los sitios web visitados y eviten que los usuarios accedan a los dominios maliciosos.

El desarrollo coincide con el descubrimiento de varias campañas en las que se ha descubierto que lanzan malware de acceso remoto o llevan a cabo robos de datos -

- Uso páginas falsas de Google Meet y Zoom para atraer a los usuarios a videollamadas fraudulentas que, en última instancia entregar software de acceso remoto como Teramind, una plataforma legítima de monitoreo de empleados, mediante una actualización de software falsa.

- Uso de un sitio web fraudulento que aprovecha la marca Avast para engañar a los usuarios francófonos para que entreguen los datos completos de sus tarjetas de crédito como parte de una estafa de reembolso.

- Uso de un sitio web typosquatted hacerse pasar por el portal oficial de descargas de Telegram («telegram [.] com») para distribuir instaladores troyanos que, además de eliminar un instalador legítimo de Telegram, ejecutan una DLL responsable de lanzar una carga útil en memoria. A continuación, el malware inicia la comunicación con su infraestructura de mando y control para recibir instrucciones, descargar los componentes actualizados y mantener un acceso permanente.

- Abusar Notificaciones de alerta de Microsoft Azure Monitor entregar correos electrónicos de suplantación de identidad que utilizan señuelos para facturas y pagos no autorizados. «Los atacantes crean reglas de alerta maliciosas para Azure Monitor e incluyen contenido fraudulento en la descripción de la alerta, incluidos datos de facturación falsos y números de teléfono de soporte controlados por el atacante», afirma LevelBlue. «A continuación, se añade a las víctimas al grupo de acción vinculado a la regla de alerta, lo que hace que Azure envíe el mensaje de suplantación de identidad desde la dirección de remitente legítima azure-noreply@microsoft.com».

- Uso señuelos con temática de citas en correos electrónicos de suplantación de identidad para enviar un gotero de JavaScript que se conecta a un servidor externo para descargar un script de PowerShell, que lanza la aplicación confiable de Microsoft "Aspnet_compiler.exe" e inyecta en ella un XWorm 7.1 carga útil mediante inyección de DLL reflectante. El malware actualizado viene con un componente desarrollado por .NET diseñado para ser sigiloso y persistente. También se han utilizado señuelos para solicitar cotizaciones similares para desencadenar una cadena de infección Remcos RAT sin archivo.

- Utilizar correos electrónicos de suplantación de identidad y Haga clic en Fijar conspira para entregar NetSupport RAT y obtenga acceso no autorizado al sistema, extraiga datos e implemente malware adicional.

- Uso URI de redireccionamiento del registro de aplicaciones de Microsoft («login.microsoftonline [.] com») en correos electrónicos de suplantación de identidad para abusar de las relaciones de confianza y eludir los filtros de correo no deseado para redirigir a los usuarios a sitios web de suplantación de identidad que capturan las credenciales y los códigos 2FA de las víctimas.

- Abusar de lo legítimo Servicios de reescritura de URL de Avanan, Barracuda, Bitdefender, Cisco, INKY, Mimecast, Proofpoint, Sophos y Trend Micro para ocultar direcciones URL maliciosas en correos electrónicos de suplantación de identidad no son detectadas. «Los actores de amenazas adoptan cada vez más el redireccionamiento en cadena de múltiples proveedores en sus campañas de suplantación de identidad», afirma LevelBlue. «Las actividades anteriores solían basarse en un único servicio de reescritura, pero las campañas más recientes acumulan varias capas de enlaces ya reescritos. Esta anidación hace que a las plataformas de seguridad les resulte mucho más difícil reconstruir la ruta de redireccionamiento completa e identificar el destino malintencionado final».

- Uso archivos ZIP maliciosos hacerse pasar por una amplia gama de software, incluidos generadores de imágenes de inteligencia artificial (IA), herramientas de cambio de voz, utilidades de negociación bursátil, mods de juegos, VPN y emuladores, para ofrecer Ladrón de ensaladas o MeshaGent, junto con un minero de criptomonedas. La campaña se ha dirigido específicamente a usuarios de EE. UU., Reino Unido, India, Brasil, Francia, Canadá y Australia.

- Uso señuelos de invitación digitales se envían mediante correos electrónicos de suplantación de identidad para desviar a los usuarios a una página CAPTCHA falsa de Cloudflare que ofrece un VBScript, que luego ejecuta código de PowerShell para buscar un cargador de .NET evasivo denominado SILENTCONNECT de Google Drive y, finalmente, entregar ScreenConnect.

Los hallazgos se producen tras un aumento en la adopción del RMM por parte de los actores de amenazas, y el abuso de estas herramientas ha aumentado un 277% año tras año, según un informe reciente publicado por Huntress.

«Dado que los departamentos de TI legítimos utilizan estas herramientas, normalmente se pasan por alto y se consideran 'confiables' en la mayoría de los entornos corporativos», dijeron Daniel Stepanic y Salim Bitam, investigadores de Elastic Security Labs. «Las organizaciones deben mantenerse vigilantes y auditar sus entornos para detectar el uso no autorizado de RMM».

Fuentes de Información: THEHACKERNEWS