Konni implementa EndRAT mediante suplantación de identidad y usa KakaoTalk para propagar malware...

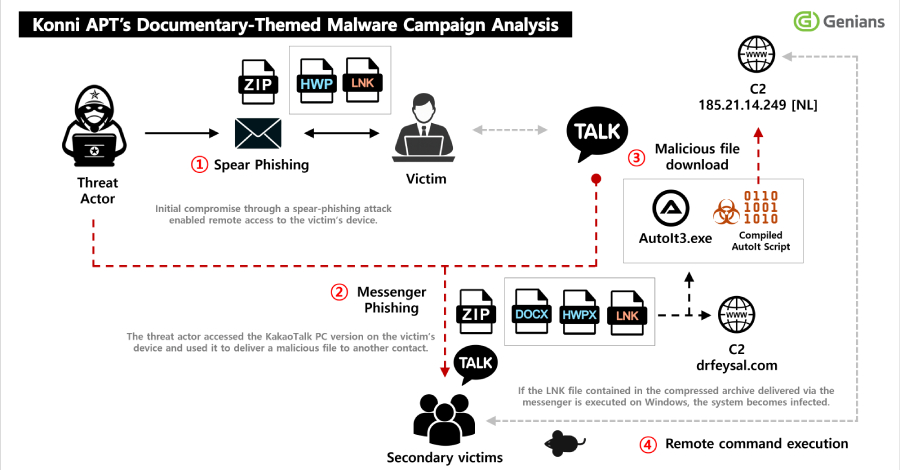

Se ha observado que actores de amenazas norcoreanos envían suplantación de identidad para comprometer a sus objetivos y obtener acceso a la aplicación de escritorio KakaoTalk de la víctima para distribuir cargas maliciosas a ciertos contactos.

La empresa surcoreana de inteligencia de amenazas Genians ha atribuido la actividad a un grupo de hackers conocido como Konni .

«El acceso inicial se logró mediante un correo electrónico de suplantación de identidad disfrazado de aviso en el que se nombraba al destinatario profesor de derechos humanos norcoreano», dijo el Genians Security Center (GSC) apuntado en un análisis.

«Tras el éxito del ataque de spear-phishing, la víctima ejecutó un archivo LNK malintencionado, lo que provocó una infección con malware de acceso remoto. El malware permaneció oculto y persistente en el terminal de la víctima durante un período prolongado, robando documentos internos e información confidencial».

adsenseSe dice que el autor de la amenaza permaneció en el servidor infectado durante un período prolongado, aprovechando el acceso no autorizado para extraer documentos internos y utilizar la aplicación KakaoTalk para propagar el malware de forma selectiva a contactos específicos.

El ataque se caracteriza por abusar de la confianza asociada con las víctimas comprometidas para engañar y atrapar a otros objetivos. Esta no es la primera vez que Konni emplea la aplicación de mensajería como vector de distribución. En noviembre de 2025, el grupo de hackers estaba encontrado abusar de las sesiones de la aplicación de chat KakaoTalk en las que se ha iniciado sesión para enviar cargas maliciosas a los contactos de las víctimas en forma de archivo ZIP y, al mismo tiempo, iniciar un borrado remoto de sus dispositivos Android con credenciales de Google robadas.

El punto de partida de la última campaña de ataque es un correo electrónico de suplantación de identidad que se utiliza como táctica para engañar a los destinatarios para que abran un archivo ZIP adjunto que contiene un acceso directo de Windows (LNK). Al ejecutarse, el archivo LNK descarga la siguiente carga útil de un servidor externo, establece la persistencia mediante tareas programadas y, en última instancia, ejecuta el malware, al tiempo que muestra al usuario un documento PDF con forma de señuelo como mecanismo de distracción.

Escrito en AutoIt, el malware descargado es un troyano de acceso remoto (RAT) denominado Endrat (también conocido como EndClient RAT), que permite al operador controlar de forma remota el host comprometido mediante funciones como la administración de archivos, el acceso remoto al shell, la transferencia de datos y la persistencia.

Un análisis más detallado del host infectado ha descubierto la presencia de varios artefactos maliciosos, incluidos los scripts de AutoIt correspondientes a RF a y RemcoSRAT, indicando que el adversario consideraba que la víctima era lo suficientemente valiosa como para abandonar a varias familias de ratas para mejorar su resiliencia.

enlacesUn aspecto importante del ataque es el abuso por parte del actor de la amenaza de la aplicación KakaoTalk de la víctima instalada en el sistema infectado para distribuir archivos maliciosos en forma de archivos ZIP a otras personas de su lista de contactos e implementar el mismo malware. Básicamente, esto convierte a las víctimas existentes en intermediarios para futuros ataques.

«Esta campaña se evalúa como una operación de ataque de varias etapas que va más allá del simple spear-phising y combina la persistencia a largo plazo, el robo de información y la redistribución basada en cuentas», afirma Genians. «El actor seleccionó ciertos contactos de la lista de amigos de la víctima y les envió archivos maliciosos adicionales. Para ello, el atacante utilizó nombres de archivo disfrazados de material para introducir contenido relacionado con Corea del Norte para inducir a los destinatarios a abrir los archivos».

Fuentes de Información: THEHACKERNEWS