El malware GlassWorm utiliza Solana Dead Drops para entregar RAT y robar datos criptográficos y de navegadores...

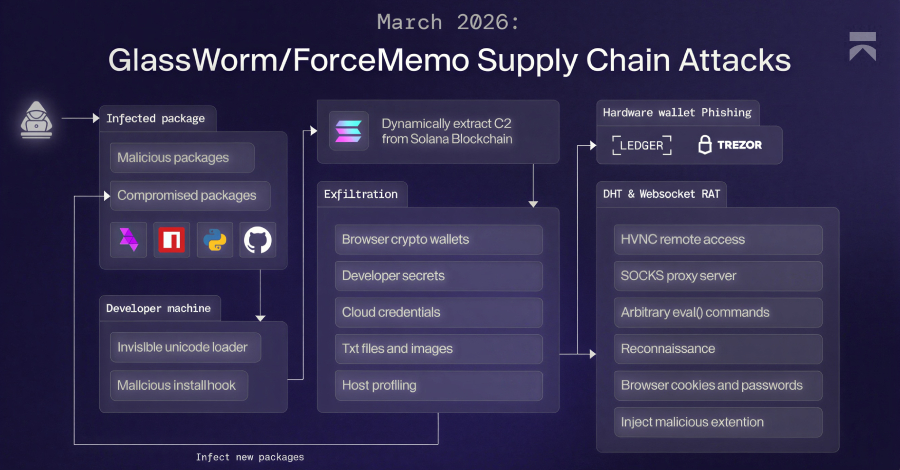

Los investigadores de ciberseguridad han señalado una nueva evolución de la campaña GlassWorm, que ofrece un marco de varias etapas capaz de robar datos de forma integral e instalar un troyano de acceso remoto (RAT), que implementa una extensión de Google Chrome que roba información y se hace pasar por una versión offline de Google Docs.

«Registra las pulsaciones de teclas, descarga cookies y tokens de sesión, captura capturas de pantalla y toma comandos de un servidor C2 oculto en una nota de la cadena de bloques de Solana», dijo Ilyas Makari, investigador de seguridad de Aikido dijo en un informe publicado la semana pasada.

Gusano de vidrio es el apodo asignado a un campaña persistente que obtiene un punto de apoyo inicial a través de paquetes no autorizados publicados en npm, PyPI, GitHub y el mercado Open VSX. Además, se sabe que los operadores ponen en peligro las cuentas de los responsables del mantenimiento de los proyectos para publicar actualizaciones fraudulentas.

Los ataques son lo suficientemente cuidadosos como para evitar infectar los sistemas con una configuración regional rusa y utilizan las transacciones de Solana como un solucionador sin salida para acceder al servidor de comando y control (C2) («45.32.150 [.] 251") y descargar cargas útiles específicas del sistema operativo.

La carga útil de la segunda etapa es un marco de robo de datos con capacidades de recolección de credenciales, exfiltración de monederos de criptomonedas y creación de perfiles del sistema. Los datos recopilados se comprimen en un archivo ZIP y se filtran a un servidor externo («217.69.3 [.] 152/wall»). También incorpora funciones para recuperar y lanzar la carga útil final.

Una vez que se transmiten los datos, la cadena de ataque implica obtener dos componentes adicionales: un binario.NET diseñado para realizar suplantación de identidad de monederos de hardware y un RAT de JavaScript basado en WebSocket para extraer datos del navegador web y ejecutar código arbitrario. La carga RAT se obtiene de «45.32.150 [.] 251» mediante el uso de una URL pública de eventos de Google Calendar como resolución automática.

adsenseEl binario.NET aprovecha la infraestructura del Instrumento de administración de Windows (WMI) para detectar las conexiones de dispositivos USB y muestra una ventana de suplantación de identidad cuando se conecta una cartera de hardware de Ledger o Trezor.

«La interfaz de usuario de Ledger muestra un error de configuración falso y presenta 24 campos de entrada de frases de recuperación numerados», señaló Makari. «La interfaz de usuario de Trezor muestra un mensaje falso de «Fallo en la validación del firmware, iniciando un reinicio de emergencia» con el mismo diseño de entrada de 24 palabras. Ambas ventanas incluyen el botón «RESTAURAR BILLETERA».»

El malware no solo mata cualquier proceso real de Ledger Live que se ejecute en el host de Windows, sino que también vuelve a mostrar la ventana de suplantación de identidad si la víctima la cierra. El objetivo final del ataque es capturar la frase de recuperación del monedero y transmitirla a la dirección IP «45.150.34 [.] 158».

La RAT, por otro lado, usa una tabla hash distribuida ( DHT ) para recuperar los detalles del C2. En caso de que el mecanismo no devuelva ningún valor, el malware pasa al punto muerto basado en Solana. Luego, la RAT establece una comunicación con el servidor para ejecutar varios comandos en el sistema comprometido -

- start_hvnc/stop_hvnc, para implementar un módulo de computación en red virtual oculta (HVNC) para el acceso remoto a escritorios.

- start_socks/stop_socks, para lanzar un módulo WebRTC y ejecutarlo como un proxy SOCKS.

- reget_log, para robar datos de navegadores web, como Google Chrome, Microsoft Edge, Brave, Opera, Opera GX, Vivaldi y Mozilla Firefox. El componente está equipado para eludir el cifrado vinculado a las aplicaciones de Chrome ( ABÉ ) protecciones.

- get_system_info, para enviar información del sistema.

- comando, para ejecutar JavaScript suministrado por el atacante a través de eval ().

La RAT también instala por la fuerza una extensión de Google Chrome llamada Google Docs Offline en los sistemas Windows y macOS, que luego se conecta a un servidor C2 y recibe los comandos emitidos por el operador, lo que permite recopilar cookies, localStorage y el modelo completo de objetos del documento ( DOM ) árbol de la pestaña activa, marcadores, capturas de pantalla, pulsaciones de teclas, contenido del portapapeles, hasta 5000 entradas del historial del navegador y la lista de extensiones instaladas.

«La extensión también realiza una vigilancia de sesión específica. Extrae las reglas supervisadas de los sitios web de /api/get-url-for-watch y viene con Bybit (.bybit.com) preconfigurado como objetivo, vigilando las cookies de identificación de dispositivo y token seguros», explica Aikido. «Al detectarse, activa un webhook que se ha detectado mediante la autenticación y que va a /api/webhook/auth-detected, que contiene el material de las cookies y los metadatos de la página. El C2 también puede proporcionar reglas de redireccionamiento que obliguen a las pestañas activas a direcciones URL controladas por el atacante».

El descubrimiento coincide con otro cambio en las tácticas de GlassWorm, ya que los atacantes publican paquetes npm haciéndose pasar por el servidor WaterCrawl Model Context Protocol (MCP) (» @iflow -mcp/watercrawl-watercrawl-mcp) para distribuir cargas maliciosas.

enlaces«Este es el primer paso confirmado de GlassWorm al ecosistema MCP», afirma Lotan Sery, investigador de seguridad de Koi. «Y teniendo en cuenta la rapidez con la que crece el desarrollo asistido por inteligencia artificial y la confianza que se deposita en los servidores MCP desde el diseño, esta no será la última vez».

Se recomienda a los desarrolladores que tengan cuidado al instalar extensiones de Open VSX, paquetes npm y servidores MCP. También se recomienda verificar los nombres de los editores y el historial de paquetes y evitar confiar ciegamente en el recuento de descargas. La empresa polaca de ciberseguridad AFINE ha publicado una herramienta Python de código abierto llamada cazador de gusanos de cristal para escanear los sistemas de desarrolladores en busca de cargas útiles asociadas a la campaña.

«Glassworm-Hunter no hace ninguna solicitud de red durante el escaneo», afirman los investigadores Paweł Woyke y Sławomir Zakrzewski. «Sin telemetría. Sin teléfono a domicilio. Sin comprobaciones de actualización automáticas. Solo lee archivos locales. La actualización de Glassworm-Hunter es el único comando que entra en contacto con la red. Obtiene la última versión Base de datos de IoC de nuestro GitHub y lo guarda localmente».

Fuentes de Información: THEHACKERNEWS