Cómo Ceros brinda visibilidad y control a los equipos de seguridad en Claude Code...

Los equipos de seguridad llevan años creando controles de identidad y acceso para usuarios humanos y cuentas de servicio. Sin embargo, una nueva categoría de actores ha entrado discretamente en la mayoría de los entornos empresariales y opera completamente al margen de esos controles.

Claude Code, el agente de codificación de IA de Anthropic, ahora funciona en organizaciones de ingeniería a gran escala. Lee archivos, ejecuta comandos de shell, llama a API externas y se conecta a integraciones de terceros denominadas servidores MCP. Todo esto lo hace de forma autónoma, con todos los permisos del desarrollador que lo lanzó, en la máquina local del desarrollador, antes de que cualquier herramienta de seguridad a nivel de red pueda verlo. No deja ningún rastro de auditoría para lo que se creó la infraestructura de seguridad existente.

Este tutorial cubre Ceros, una capa de confianza de IA creada por Más allá de la identidad que se encuentra directamente en la máquina del desarrollador junto con Claude Code y proporciona visibilidad en tiempo real, aplicación de políticas de tiempo de ejecución y un registro de auditoría criptográfica de cada acción que realiza el agente.

El problema: Claude Code opera fuera de los controles de seguridad existentes

Antes de analizar el producto, es útil comprender por qué las herramientas existentes no pueden solucionar este problema.

La mayoría de las herramientas de seguridad empresarial se encuentran en el extremo de la red o en la puerta de enlace de API. Estas herramientas ven el tráfico una vez que sale de la máquina. Cuando un SIEM ingiere un evento o un monitor de red detecta el tráfico inusual, Claude Code ya ha tomado medidas: el archivo ya se ha leído, el comando shell ya se ha ejecutado y los datos ya se han movido.

El perfil de comportamiento de Claude Code agrava este problema de manera significativa. Vive de la tierra, ya que utiliza las herramientas y los permisos que ya tiene el desarrollador en lugar de usar los suyos propios. Se comunica a través de modelos de llamadas externas que parecen tráfico normal. Ejecuta secuencias complejas de acciones que ningún humano programó explícitamente. Y funciona con todos los permisos heredados de quien lo haya lanzado, incluido el acceso a las credenciales, los sistemas de producción y los datos confidenciales que los desarrolladores tienen en sus máquinas.

El resultado es una brecha que las herramientas de la capa de red no pueden cerrar estructuralmente: todo lo que Claude Code hace en la máquina local, antes de que cualquier solicitud salga del dispositivo. Ahí es donde opera Ceros.

Primeros pasos: dos comandos, treinta segundos

Ceros está diseñado para que la instalación no interrumpa el flujo de trabajo de los desarrolladores. La configuración requiere dos comandos:

curl -FSSL https://agent.beyondidentity.com/install.sh | bash

ceros claudeEl primer comando instala la CLI. El segundo lanza Claude Code a través de Ceros. Se abre una ventana del navegador, solicita una dirección de correo electrónico y envía un código de verificación de seis dígitos. Tras introducir el código, Claude Code se inicia y funciona exactamente igual que antes. Desde la perspectiva del desarrollador, nada ha cambiado.

Para las implementaciones en toda la organización, los administradores pueden configurar Ceros para que se pida a los desarrolladores que se inscriban automáticamente cuando lancen Claude Code. La seguridad pasa a ser invisible para el desarrollador, que es la única forma en que realmente se adopta la seguridad a gran escala.

Una vez inscrito, antes de que Claude Code genere un único token, Ceros captura el contexto completo del dispositivo, incluido el sistema operativo, la versión del kernel, el estado de cifrado del disco, el estado de arranque seguro y el estado de protección del punto final, todo en menos de 250 milisegundos. Captura la secuencia completa del proceso en el que se invocaba Claude Code, con hashes binarios de todos los ejecutables de la cadena. Además, vincula la sesión a una identidad humana verificada a través de la plataforma de Beyond Identity, firmada con una clave criptográfica vinculada al hardware.

La consola: vea lo que Claude Code ha estado haciendo realmente

Tras inscribir un dispositivo y ejecutar Claude Code con normalidad durante unos días, navegar hasta la consola de administración de Ceros revela algo que la mayoría de los equipos de seguridad nunca habían visto antes: un registro completo de lo que Claude Code ha estado haciendo realmente en su entorno.

La vista de Conversaciones muestra todas las sesiones entre un desarrollador y Claude Code en todos los dispositivos inscritos, ordenadas por usuario, dispositivo y marca de tiempo. Al hacer clic en cualquier conversación, se muestran todas las idas y venidas entre el desarrollador y el agente. Pero entre las indicaciones y las respuestas, hay algo más visible: las llamadas a las herramientas.

Cuando un desarrollador le pregunta a Claude Code algo tan simple como «¿qué archivos hay en mi directorio?» , el LLM no solo sabe la respuesta. Indica al agente que ejecute una herramienta en la máquina local, en este caso bash ls -la. Ese comando de shell se ejecuta en el dispositivo del desarrollador con los permisos del desarrollador. Una pregunta casual desencadena una ejecución real en una máquina real.

La vista Conversaciones muestra cada una de estas invocaciones de herramientas en cada sesión. Para la mayoría de los equipos de seguridad, esta es la primera vez que ven estos datos.

La vista de herramientas tiene dos pestañas. La pestaña Definiciones muestra todas las herramientas disponibles para Claude Code en el entorno inscrito, incluidas las herramientas integradas como Bash, ReadFile, WriteFile, Edit y SearchWeb, así como todos los servidores MCP que los desarrolladores han conectado a sus agentes. Cada entrada incluye el esquema completo de la herramienta: las instrucciones que se dan al LLM sobre lo que hace la herramienta y cómo invocarla.

La pestaña Llamadas muestra lo que realmente se ejecutó. No solo lo que existe, sino lo que se invocó, con qué argumentos y lo que se devolvió. Los equipos de seguridad pueden analizar en detalle cualquier llamada a una herramienta individual y ver el comando exacto que se ejecutó, los argumentos aprobados y el resultado completo obtenido.

La vista del servidor MCP es donde muchos equipos de seguridad tienen su momento de descubrimiento más importante. Los servidores MCP son la forma en que Claude Code se conecta a herramientas y servicios externos, como las bases de datos, Slack, el correo electrónico, las API internas y la infraestructura de producción. Los desarrolladores los añaden de forma casual, pensando en la productividad más que en la seguridad. Cada una es una ruta de acceso a los datos que nadie ha revisado.

El panel de control de Ceros muestra todos los servidores MCP conectados a Claude Code en todos los dispositivos inscritos, cuándo se vieron por primera vez, en qué dispositivos aparecen y si han sido aprobados. Para la mayoría de las organizaciones, la brecha entre lo que los equipos de seguridad asumían que estaba conectado y lo que realmente está conectado es considerable.

Políticas: hacer cumplir los controles sobre el código Claude en tiempo de ejecución

La visibilidad sin gobernanza pone de manifiesto el riesgo, pero no lo impide. La sección de políticas es donde Ceros pasa de la observabilidad a la aplicación, y donde la historia del cumplimiento se concreta.

Políticas en Ceros se evalúan en tiempo de ejecución, antes de que se ejecute la acción. Esta distinción es importante para el cumplimiento: el control opera en el momento de la acción, no se reconstruye después de la acción.

Lista de servidores permitidos de MCP es la política de mayor impacto que la mayoría de las organizaciones escriben primero. Los administradores definen una lista de servidores MCP aprobados y configuran el modo predeterminado para bloquear todo lo demás. A partir de ese momento, cualquier instancia de Claude Code que intente conectarse a un servidor MCP no aprobado se bloquea antes de que se establezca la conexión y se registra el intento.

Políticas a nivel de herramienta permiten a los administradores controlar qué herramientas puede invocar Claude Code y en qué condiciones. Una política puede bloquear por completo la herramienta Bash para los equipos que no necesitan que sus agentes accedan al shell. Puede permitir la lectura de archivos dentro del directorio del proyecto y bloquear la lectura en rutas sensibles como ~/.ssh/ o /etc/. El motor de políticas evalúa no solo a qué herramienta se recurre, sino también qué argumentos se aprueban, lo cual es la diferencia entre una política útil y un teatro de políticas.

Requisitos de postura del dispositivo inicie sesiones de Claude Code sobre el estado de seguridad de la máquina. Una política puede requerir que se habilite el cifrado del disco y que se ejecute la protección de terminales antes de permitir el inicio de una sesión. Ceros reevalúa continuamente la posición del dispositivo a lo largo de la sesión, no solo al iniciar sesión. Si la protección de terminales está desactivada mientras Claude Code está activo, Ceros la detecta y actúa en función de ella en función de la política.

El registro de actividad: evidencia lista para la auditoría

El registro de actividad es donde Ceros adquiere una relevancia directa para los equipos de cumplimiento. Cada entrada no es simplemente un registro; es una instantánea forense del entorno en el momento exacto en que se invocó el Código Claude.

Una sola entrada de registro contiene la postura de seguridad completa del dispositivo en ese momento, la ascendencia completa del proceso que muestra todos los procesos de la cadena que invocaron Claude Code, las firmas binarias de todos los ejecutables de esa ascendencia, la identidad de usuario a nivel del sistema operativo vinculada a un humano verificado y todas las acciones que Claude Code realizó durante la sesión.

Esto es importante para el cumplimiento porque los auditores exigen cada vez más pruebas de que los registros son inmutables. Los archivos de registro estándar que los administradores pueden editar no cumplen este requisito. Ceros firma cada entrada con una clave criptográfica vinculada al hardware antes de salir de la máquina. El registro no se puede modificar después del hecho.

Para los marcos que requieren registros de auditoría a prueba de manipulaciones, como el CC8.1 del SOC 2, el AU-9 de FedRAMP, los requisitos de control de auditoría de la HIPAA y el requisito 10 del PCI-DSS v4.0, este es el artefacto de evidencia específico que satisface el control. Cuando un auditor solicita pruebas de la supervisión y los controles de acceso de los agentes de IA, la respuesta es una exportación desde el panel de control de Ceros que cubre todo el período de auditoría, firmada criptográficamente, con la atribución del usuario y el contexto del dispositivo en cada entrada.

Implementación gestionada de MCP: estandarización de las herramientas de Claude Code en toda la organización

Para las organizaciones que desean estandarizar las herramientas disponibles para Claude Code en lugar de bloquear únicamente las no aprobadas, Ceros proporciona una implementación gestionada de MCP desde la consola de administración.

Los administradores pueden enviar servidores MCP aprobados a cada instancia de Claude Code de cada desarrollador desde una única interfaz, sin necesidad de ninguna configuración por parte del desarrollador. El servidor MCP aparecerá automáticamente en el agente del desarrollador la próxima vez que se lance.

En combinación con la lista de servidores permitidos de MCP, esto crea un modelo de gobierno completo: los administradores definen lo que se requiere, lo que está permitido y lo que está bloqueado. Los desarrolladores trabajan dentro de ese marco sin fricciones.

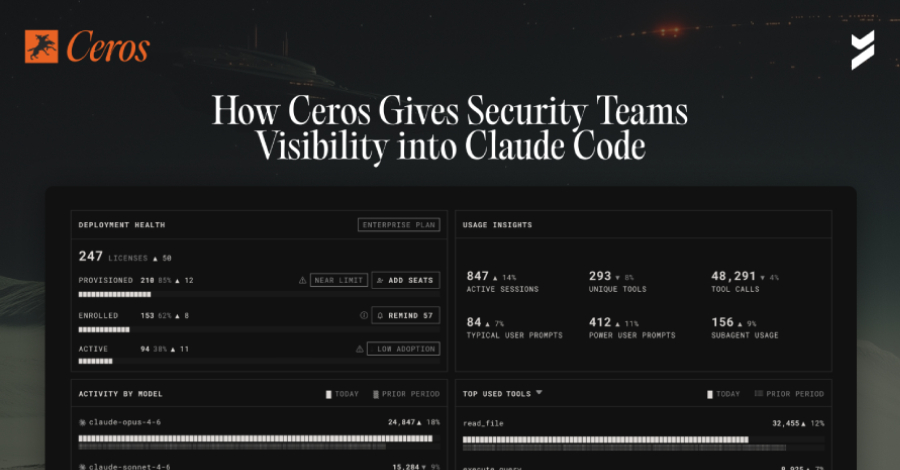

El panel de control: postura de riesgo de la IA por parte de las agencias en toda la organización

Lo que viene es El tablero , una visión única de la postura de riesgo de la IA en toda la organización inscrita. Mientras que las vistas a nivel de sesión muestran lo que hizo un agente de un desarrollador, el panel de control muestra lo que está sucediendo en toda la flota: cuántos dispositivos están aprovisionados, inscritos y en ejecución de forma activa, Claude Code, con un indicador automático cuando las brechas de adopción indican que los agentes se están escapando del proceso de inscripción de Ceros y están fuera de tu control. Inscríbase para recibir una notificación cuando se envíe The Dashboard.

Conclusión

La brecha de seguridad que crea Claude Code no está en el borde de la red. Está en la máquina del desarrollador, donde el agente actúa antes de que cualquier herramienta de seguridad existente pueda detectarlo. Ceros cierra esa brecha viviendo donde vive el agente, capturando todo antes de que se ejecute y produciendo pruebas firmadas criptográficamente sobre las que los equipos de seguridad y cumplimiento pueden actuar.

Para los equipos de seguridad cuyas organizaciones han implementado Claude Code y están empezando a tener en cuenta lo que eso significa para su postura y controles de auditoría, el punto de partida es la visibilidad. No se puede controlar lo que no se ve y, hasta ahora, no había ninguna herramienta que pudiera mostrar lo que Claude Code estaba haciendo en realidad.

Ceros ya está disponible y empezar es gratis. Los equipos de seguridad pueden inscribir un dispositivo y ver su actividad en Claude Code por primera vez en beyondidentity.ai .

Ceros está creado por Beyond Identity, que cumple con SOC 2/FedRAMP y se puede implementar como SaaS en la nube, autohospedado o totalmente aislado en las instalaciones.

Fuentes de Información: THEHACKERNEWS