Todos los CISO conocen la incómoda verdad sobre su centro de operaciones de seguridad: las personas más responsables de detectar las amenazas en tiempo real son las personas con menos experiencia. Los analistas de primer nivel se encuentran en la primera línea de detección y, sin embargo, también son los más vulnerables a las presiones cognitivas y organizativas que, con el tiempo, erosionan silenciosamente el rendimiento del SOC.

La paradoja en la puerta: por qué el nivel 1 soporta el peso pero le falta el blindaje

El nivel 1 es la capa que procesa el mayor volumen de alertas, realiza una clasificación inicial y determina qué se intensifica. Sin embargo, se basa en una base que es estructuralmente frágil. Los analistas principiantes, las altas tasas de rotación y las incesantes colas de alerta crean condiciones en las que ni siquiera las reglas de detección bien diseñadas se traducen en respuestas oportunas y precisas.

La paradoja está aquí:

- El rendimiento de nivel 1 define el rendimiento del SOC;

- Sin embargo, el nivel 1 suele ser el nivel con menos apoyo, menos empoderamiento y más sobrecargado cognitivamente.

Los analistas de primer nivel se enfrentan a una avalancha diaria de alertas. Con el tiempo, esto lleva a:

- Fatiga por alerta: la exposición constante a volúmenes altos reduce la sensibilidad al peligro real.

- Fatiga en la toma de decisiones: las microdecisiones repetidas degradan la calidad del juicio.

- Sobrecarga cognitiva: demasiados cuadros de mando, muy poco contexto.

- Condicionamiento falso positivo: cuando el 90% de las alertas son benignas, el escepticismo se vuelve automático.

- Agotamiento y rotación: la memoria institucional se evapora

Para los CISO, estos no son problemas de recursos humanos. Es un riesgo empresarial. Cuando el nivel 1 duda, pasa por alto o retrasa la escalación:

- El tiempo de permanencia aumenta,

- Los costos de los incidentes aumentan,

- La calidad de la detección se degrada,

- La confianza de los ejecutivos en la seguridad cae.

Si el nivel 1 es débil, todo el SOC pasa a ser reactivo en lugar de predictivo.

The Core Engine Room: la supervisión y la clasificación como flujos de trabajo críticos para la empresa

El nivel 1 posee dos procesos SOC fundamentales: el monitoreo y la clasificación de alertas. La supervisión es el proceso continuo de ingestión de señales de todo el entorno (puntos finales, redes, infraestructura de nube, sistemas de identidad) y de aplicar la lógica de detección para detectar eventos potencialmente preocupantes.

La clasificación es lo que ocurre a continuación: el proceso estructurado e impulsado por humanos para evaluar esos eventos, asignar la gravedad, descartar los falsos positivos y determinar si se justifica una escalada.

Básicamente, se trata de tareas rutinarias. Mira la telemetría. Clasifique las alertas en verdadero positivo, falso positivo o por necesidad de escalamiento. Sin embargo, estos también son mecanismos de protección de ingresos, ya que determinan el MTTR, el MTTD y la eficiencia en la asignación de recursos. Cuando estos flujos de trabajo son ineficientes:

- Los niveles 2 y 3 se ahogan en el ruido,

- La respuesta a los incidentes comienza tarde,

- La disrupción empresarial se expande,

- Los costos operativos aumentan,

- La exposición regulatoria aumenta.

La inteligencia como oxígeno: la base de la eficacia de nivel 1

El nivel 1 no puede funcionar eficazmente en el vacío, y las alertas sin procesar sin contexto son solo sombras digitales. La inteligencia procesable sobre amenazas convierte los datos en decisiones. Para un analista de primer nivel que se pregunta: «¿Está esto relacionado con una campaña activa dirigida a nuestro sector?» , proporciona:

- Validación IOC,

- Contexto de la campaña,

- mapeo TTP,

- Asociaciones de infraestructura,

- Atribución de familias de malware.

Los analistas de nivel 1 necesitan inteligencia sobre amenazas con más urgencia que cualquier otro miembro del SOC, precisamente porque toman las decisiones más urgentes con el menor conocimiento contextual.

Integre fuentes procesables y enriquecimiento de búsquedas en sus flujos de trabajo de SOC para acelerar la detección y mejorar la resiliencia operativa

Paso 1: Detecta lo que otros no ven. Potenciar la supervisión con fuentes de inteligencia sobre amenazas en tiempo real

El primer paso hacia un nivel 1 de alto impacto es actualizar la base de inteligencia de la supervisión en sí misma. La mayoría de los entornos SOC se basan en reglas de detección creadas a partir de firmas estáticas o heurísticas de comportamiento, es decir, una lógica que era precisa cuando se escribía, pero que se degrada a medida que los adversarios se adaptan.

Las fuentes de inteligencia de amenazas procesables inyectan continuamente indicadores de riesgo nuevos y verificados directamente en la infraestructura de detección. En lugar de detectar las anomalías y esperar a que un analista las investigue, una capa de supervisión enriquecida con feeds identifica las actividades que ya se han confirmado como maliciosas mediante un análisis real. Las detecciones se basan en la verdad fundamental del comportamiento, no en la desviación estadística.

El efecto operativo en la detección temprana es sustancial. Reduce la ventana de exposición y reduce drásticamente el costo de una eventual contención.

ANY.RUN Fuentes de inteligencia sobre amenazas indicadores agregados (IP, URL, dominios maliciosos) extraídos de un sistema en funcionamiento continuo sandbox de análisis de malware que procesa las amenazas del mundo real en tiempo real. Esto significa que los datos reflejan la actividad activa de las amenazas observada mediante un análisis de ejecución dinámico, y no solo mediante informes históricos o agregaciones de terceros. Los adversarios que modifican su malware para eludir las firmas estáticas no pueden eludir fácilmente la observación del comportamiento.

|

| TI Feeds: datos, beneficios, integraciones |

Entregados en formatos STIX y MISP, los TI Feeds se integran directamente con los SIEM, los firewalls, los solucionadores de DNS y los sistemas de detección de puntos finales. Cada indicador contiene metadatos contextuales, como familias de malware y etiquetas de comportamiento, de modo que la detección no es solo una señal, sino una explicación.

Para la empresa, la supervisión basada en la inteligencia reduce el tiempo de inactividad, mejora la precisión de la detección y genera un retorno mensurable de la inversión en seguridad más amplia al garantizar que lo que se detecta es lo que realmente importa.

Paso 2: De la bandera a la búsqueda. Enriquecer cada alerta con el contexto que los analistas realmente necesitan

Antes de que un analista pueda enriquecer una alerta, a menudo se enfrenta a un problema más inmediato: ha aparecido un archivo o enlace sospechoso y su naturaleza es realmente desconocida. Aquí es donde aparece el ANY.RUN Sandbox interactivo se convierte en un activo de triaje directo.

En lugar de confiar únicamente en las comprobaciones de reputación estáticas, los analistas pueden enviar el artefacto al entorno de pruebas y observar su comportamiento real en un entorno de ejecución en vivo, observando en tiempo real cómo el archivo establece conexiones de red, modifica el registro, elimina cargas útiles adicionales o intenta evadir la detección. En cuestión de minutos, el sandbox emite un veredicto basado en lo que realmente hace la muestra, no solo en su aspecto.

Ver el análisis sandbox de un archivo.exe sospechoso

|

| La detonación de Sandbox detecta el malware ScreenConnect |

Sin embargo, la detección es solo el principio del trabajo de un analista de T1. Una vez que sale a la luz una alerta, el analista debe determinar si representa una amenaza real, entender lo que significa y decidir qué hacer con ella, todo ello con poco tiempo y teniendo que enfrentarse a una cola de alertas que compiten entre sí. Sin enriquecimiento, esta determinación se basa en la experiencia de los analistas y en la investigación manual, dos aspectos que escasean en el nivel 1.

La calidad y la velocidad del enriquecimiento determinan la calidad y la velocidad del triaje. El enriquecimiento profundo, basado en el análisis del comportamiento, permite a los analistas razonar sobre el riesgo real de una detección en lugar de hacer conjeturas.

ANY.RUN Búsqueda de inteligencia de amenazas ofrece esta profundidad bajo demanda. Los analistas pueden consultar cualquier indicador (dominio, IP, hash de archivo o URL) y recibir de inmediato el contexto extraído del repositorio de análisis del entorno de pruebas: informes completos sobre el comportamiento del artefacto que muestran cómo se ejecutó el artefacto, las familias de malware asociadas y las categorías de amenazas, los indicadores de red observados durante el análisis y las conexiones a una infraestructura maliciosa más amplia. Una búsqueda es lo suficientemente rápida como para caber en el flujo de trabajo de clasificación en lugar de interrumpirlo.

Nombre de dominio: «priutt-title.com»

|

| Búsqueda de dominios de TI Lookup con veredicto de «malicioso» e IOC adicionales |

Una sola búsqueda nos permite comprender que un dominio dudoso detectado en el tráfico de la red es muy probablemente malintencionado, ya que está involucrado en campañas dirigidas a empresas de TI, finanzas y educación de todo el mundo en este momento y está vinculado a más indicadores que pueden usarse para ajustar aún más la detección.

Esto cambia el funcionamiento del T1 en varias dimensiones:

- Los analistas toman decisiones más rápidas y seguras porque tienen pruebas en lugar de inferencias.

- Las notas de escalamiento mejoran porque los analistas pueden explicar lo que han descubierto y por qué es importante, lo que reduce las idas y venidas con el nivel 2 y acelera la transferencia.

- Los falsos positivos se cierran con mayor certeza, lo que mejora la precisión del proceso de escalamiento.

Para los objetivos empresariales, la clasificación enriquecida admite varias prioridades simultáneamente:

- Acelera el MTTD y el MTTR, que son métricas clave tanto para la eficacia del programa de seguridad como para el cumplimiento normativo.

- Mejora la calidad de la documentación de los incidentes para la revisión posterior al incidente, las reclamaciones de seguro y los informes reglamentarios.

- Reduce el agotamiento de los analistas al reemplazar la frustrante ambigüedad por una claridad procesable.

- Por último, garantiza que los resultados del SOC reflejen un análisis genuino en lugar de conjeturas abrumadoras.

Paso 3: Seguridad que agrava. Integrando ANY.RUN en su pila existente

Las capacidades individuales, por muy sólidas que sean, ofrecen un valor limitado cuando funcionan de forma aislada. El tercer paso, el más importante desde el punto de vista estratégico, es integración : conectar las fuentes de inteligencia de amenazas, la búsqueda y el entorno aislado de ANY.RUN con la infraestructura de seguridad existente para que la inteligencia fluya automáticamente por todas las capas del entorno.

Aquí es donde la inversión en las capacidades de inteligencia de la T1 se traduce en una reducción del riesgo en toda la organización.

- Los SIEM que ingieren fuentes de TI generan alertas de mayor precisión, porque la capa de detección funciona a partir de indicadores de comportamiento verificados en lugar de reglas genéricas.

- Los firewalls y los solucionadores de DNS que consumen los mismos feeds bloquean la infraestructura maliciosa en el perímetro, lo que reduce el volumen de amenazas que llegan a los puntos finales y a los analistas en primer lugar.

- Los sistemas EDR enriquecidos con firmas de comportamiento derivadas de entornos aislados detectan el malware que elude los enfoques basados en firmas.

- Todo el conjunto se vuelve más coherente porque comparte una base de inteligencia común.

ANY.RUN admite esta arquitectura de integración mediante formatos estándar y API diseñados para ser compatibles con los productos de seguridad que ya están en implementación. La entrega de feeds STIX y MISP se integra con las principales soluciones SIEM y SOAR. La API TI Lookup permite el enriquecimiento directo desde los flujos de trabajo de los analistas (sistemas de venta de entradas, paneles de investigación, scripts personalizados) sin necesidad de que los analistas abandonen su interfaz principal. El entorno de pruebas en sí mismo puede recibir muestras mediante programación, lo que permite disponer de canales de análisis automatizados que transfieren los resultados a los sistemas de detección y respuesta.

|

| Capacidades de integración de ANY.RUN |

Para los equipos T1, el efecto diario de la integración es una reducción del esfuerzo manual que actualmente consume tiempo de los analistas. Los indicadores se enriquecen automáticamente antes de la clasificación, los canales que actualizan la lógica de detección sin intervención humana y los datos escalados que se recopilan a partir de análisis aislados en lugar de documentación manual: estos cambios hacen que el esfuerzo de los analistas pase de la recopilación de información a la investigación genuina. La T1 se vuelve más rápida sin aumentar de tamaño.

Para los CISO, el argumento comercial a favor de la integración se centra en la capitalización de los retornos. Cada punto de integración multiplica el valor de la inversión en inteligencia: un feed consumido por cinco controles de seguridad ofrece cinco veces más cobertura que un feed consumido por uno solo.

Esta coherencia también fortalece la postura de la organización en las conversaciones con la junta, las aseguradoras y los reguladores. Una arquitectura de seguridad integrada y basada en la inteligencia demuestra no solo que los controles existen, sino que estos se basan activamente en la actividad actual de las amenazas, una afirmación muy diferente a la del cumplimiento de las casillas de verificación.

Integre el análisis dinámico de malware, nuevas fuentes de inteligencia y la búsqueda contextual para mejorar la calidad de la detección y los resultados empresariales

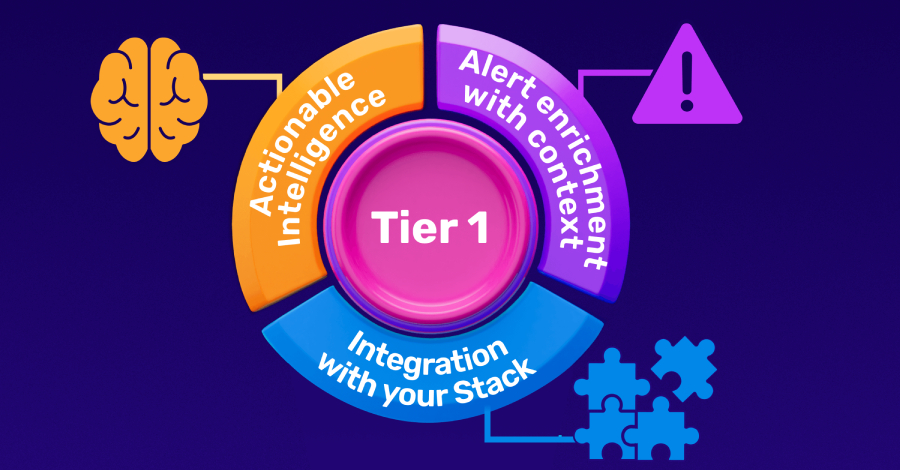

Tres pasos, un resultado: un nivel 1 que realmente protege la empresa

El camino hacia un nivel 1 de alto impacto no es contratar a más analistas ni redactar más reglas de detección. Se trata de abordar las deficiencias estructurales que hacen que la tecnología T1 sea frágil: una monitorización que no pueda reflejar las amenazas actuales, una clasificación que no tenga el contexto necesario para ser decisiva y unas capacidades de inteligencia que permanezcan desconectadas de la pila a la que deberían informar.

Las fuentes de inteligencia sobre amenazas, la búsqueda y el entorno aislado interactivo de ANY.RUN forman un ciclo cerrado, desde el análisis del comportamiento hasta la detección y la investigación, que aborda cada uno de los pasos para lograr el máximo rendimiento sin agregar complejidad operativa. El Sandbox genera la verdad básica. Los Feeds lo utilizan en toda la capa de detección. La búsqueda permite que todos los analistas dispongan de la misma profundidad analítica cuando la soliciten, independientemente de su experiencia.

Los CISO que priorizan esta inversión no solo mejoran las métricas del SOC. Están cambiando la ecuación para cada actor de amenazas que ataca a su organización. Un equipo de nivel 1 que detecte pronto, clasifique con confianza y escale con precisión es uno de los activos de reducción de riesgos que un programa de seguridad puede aprovechar al máximo.

Combine las transmisiones de TI en vivo con el enriquecimiento de los indicadores para transformar la supervisión en una detección de alta confianza.

Fuentes de Información: THEHACKERNEWS