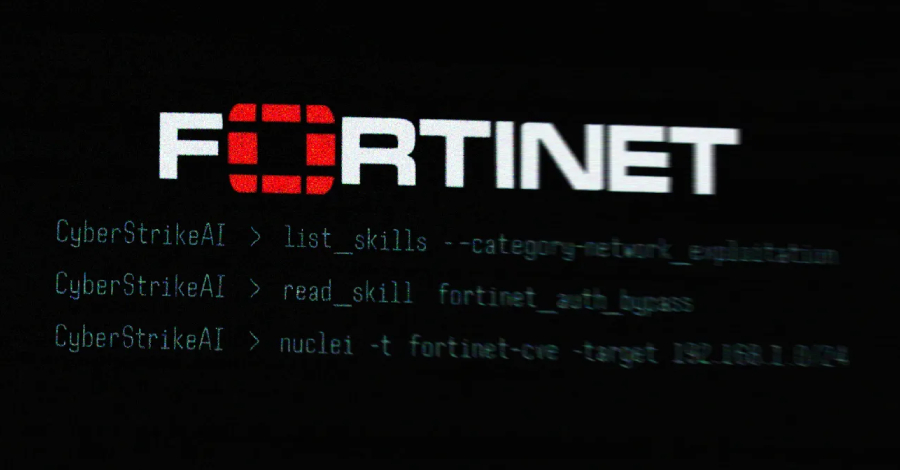

El actor de amenazas detrás de la campaña asistida por inteligencia artificial (IA) recientemente divulgada dirigida a los dispositivos FortiGate de Fortinet aprovechó una plataforma de pruebas de seguridad de código abierto y nativa de la IA llamada IA de CyberStrike para ejecutar los ataques.

Los nuevos hallazgos provienen del equipo Cymru, que detectó su uso tras un análisis de la dirección IP («212.11.64 [.] 250») que utilizó el presunto actor de amenazas de habla rusa para realizar un escaneo masivo automatizado en busca de dispositivos vulnerables.

CyberStrikeAI es una «herramienta de seguridad ofensiva (OST) de inteligencia artificial (IA) de código abierto desarrollada por un desarrollador con sede en China que, según nuestra evaluación, tiene algunos vínculos con el gobierno chino», dijo el investigador de seguridad Will Thomas (también conocido como @BushidoToken ) dijo .

Los detalles de la actividad impulsada por la IA salieron a la luz el mes pasado cuando Amazon Threat Intelligence dijo detectó que un atacante desconocido atacaba sistemáticamente los dispositivos FortiGate utilizando servicios de inteligencia artificial generativa (IA) como Anthropic Claude y DeepSeek, comprometiendo más de 600 dispositivos en 55 países.

Según el descripción en su repositorio de GitHub, CyberStrikeAI está integrado en Go e integra más de 100 herramientas de seguridad para permitir el descubrimiento de vulnerabilidades, el análisis de la cadena de ataque, la recuperación de conocimientos y la visualización de resultados. Lo mantiene un desarrollador chino que usa el alias en línea Ed1s0nz.

El equipo Cymru dijo que observó 21 direcciones IP únicas que ejecutaban CyberStrikeAI entre el 20 de enero y el 26 de febrero de 2026, con servidores alojados principalmente en China, Singapur y Hong Kong. Se han detectado servidores adicionales relacionados con la herramienta en EE. UU., Japón y Suiza.

adsenseLa cuenta Ed1s0nz, además de alojar CyberStrikeAI, ha publicado varias otras herramientas que demuestran su interés en la explotación y el jailbreak de modelos de IA -

- herramienta de marcas de agua, para agregar marcas de agua digitales invisibles a los documentos.

- banana_blackmail, un ransomware basado en Golang,

- PrivHunterAI, una herramienta basada en Golang que utiliza los modelos Kimi, DeepSeek y GPT para detectar vulnerabilidades de escalamiento de privilegios.

- ChatGPTJailbreak, que contiene un archivo README.md con instrucciones para hacer jailbreak a OpenAI ChatGPT engañándolo para que entre en el modo Do Anything Now (DAN) o pidiéndole que actúe como ChatGPT con el modo de desarrollador habilitado.

- InfiltrateX, un escáner basado en Golang para detectar vulnerabilidades de escalamiento de privilegios.

- VigilantEye, una herramienta basada en Golang que monitorea la divulgación de información confidencial, como números de teléfono y números de tarjetas de identificación, en las bases de datos. Está configurada para enviar una alerta a través de un bot de trabajo de WeChat si se detecta una posible violación de datos.

«Además, las actividades de Ed1s0nz en GitHub indican que interactúan con organizaciones que apoyan posibles operaciones cibernéticas patrocinadas por el gobierno chino», dijo Thomas. «Esto incluye a las empresas del sector privado chino que tienen vínculos conocidos con el Ministerio de Seguridad del Estado (MSS) chino».

Una de esas empresas, el desarrollador tiene interactuaron con es Conocido: sec 404 , un proveedor de seguridad chino que sufrió una fuga importante de más de 12 000 documentos internos a finales del año pasado, que revelaron los datos de los empleados de la empresa, la clientela gubernamental, las herramientas de hackeo, los grandes volúmenes de datos robados, como los registros de llamadas de Corea del Sur y la información relacionada con las organizaciones de infraestructura crítica de Taiwán, y el funcionamiento interno de las operaciones cibernéticas en curso dirigidas a otros países.

«Aparentemente, KnownSec parecía ser solo otra empresa de seguridad, pero esto es solo una verdad a medias», DomainTools apuntado en un análisis publicado en enero, en el que se lo describe como un «cibercontratista alineado con el estado» capaz de apoyar los objetivos militares, de inteligencia y de seguridad nacional de China.

«En realidad, [...] tiene una organización clandestina que trabaja para el EPL, el MSS y los órganos del estado de seguridad chino. Esta filtración expone a una empresa que opera mucho más allá del papel de un proveedor de ciberseguridad típico. Herramientas como ZooMye y Critical Infrastructure Target Library proporcionan a China un sistema de reconocimiento global que cataloga millones de direcciones IP, dominios y organizaciones extranjeras cartografiadas por sector, geografía y valor estratégico».

enlacesTambién se ha observado que Ed1s0nz realiza modificaciones activas en un archivo README.md ubicado en un repositorio del mismo nombre, eliminar referencias por haber sido galardonados con el Premio de Contribución de Nivel 2 a la Base de Datos Nacional de Vulnerabilidad de la Seguridad de la Información (CNNVD) de China. El desarrollador también ha afirmado que «todo lo que se comparte aquí es exclusivamente para la investigación y el aprendizaje».

De acuerdo con investigación publicado por Bitsight el mes pasado, China mantiene dos bases de datos de vulnerabilidades diferentes: CNNVD y la base de datos nacional de vulnerabilidades de China (CNVD). Si bien la CNNVD está supervisada por el Ministerio de Seguridad del Estado, la CNVD está controlada por CNCERT. Los hallazgos anteriores de Recorded Future han revelada que CNNVD tarda más en publicar las vulnerabilidades con puntuaciones CVSS más altas que las vulnerabilidades con puntuaciones más bajas.

«El reciente intento del desarrollador de eliminar las referencias a la CNNVD de su perfil de GitHub apunta a un esfuerzo activo por ocultar estos vínculos estatales, lo que probablemente proteja la viabilidad operativa de la herramienta a medida que crece su popularidad», dijo Thomas. «La adopción de CyberStrikeAI está a punto de acelerarse, lo que representa una evolución preocupante en la proliferación de herramientas de seguridad ofensiva potenciadas por la IA».

Fuentes de Información: THEHACKERNEWS