OpenClaw ha solucionado un problema de seguridad de gran gravedad que, si se explotaba correctamente, podría haber permitido que un sitio web malintencionado se conectara a un agente de inteligencia artificial (IA) que se ejecutaba localmente y tomara el control.

«Nuestra vulnerabilidad reside en el propio sistema central, sin complementos, sin mercado ni extensiones instaladas por los usuarios, solo en la sencilla puerta de enlace de OpenClaw, que funciona exactamente como se ha documentado», dijo Oasis Security dijo en un informe publicado esta semana.

La falla tiene un nombre en código Garra robada de la empresa de ciberseguridad.

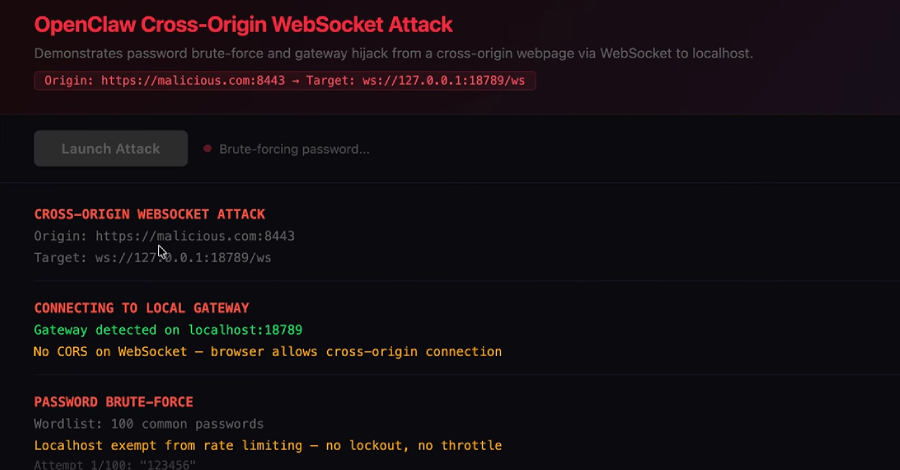

El ataque asume el siguiente modelo de amenaza: Un desarrollador tiene Ley abierta configurado y funcionando en su portátil, con su puerta de enlace , un servidor WebSocket local, vinculado a localhost y protegido por una contraseña. El ataque se activa cuando el desarrollador llega a un sitio web controlado por un atacante mediante ingeniería social o por otros medios.

A continuación, la secuencia de infección sigue los pasos que se indican a continuación:

- El JavaScript malintencionado de la página web abre una conexión de WebSocket a localhost en el puerto de puerta de enlace de OpenClaw.

- El script aplica fuerza bruta a la contraseña de la puerta de enlace aprovechando un mecanismo de limitación de velocidad que falta.

- Tras una autenticación exitosa con permisos de nivel de administrador, el script se registra sigilosamente como un dispositivo de confianza, que la puerta de enlace aprueba automáticamente sin que el usuario lo solicite.

- El atacante obtiene un control total sobre el agente de IA, lo que le permite interactuar con él, volcar datos de configuración, enumerar los nodos conectados y leer los registros de las aplicaciones.

«Cualquier sitio web que visites puede abrir uno en tu servidor local. A diferencia de las solicitudes HTTP habituales, el navegador no bloquea estas conexiones entre orígenes», afirma Oasis Security. «Por lo tanto, mientras navegas por cualquier sitio web, el JavaScript que se ejecuta en esa página puede abrir silenciosamente una conexión a tu puerta de enlace OpenClaw local. El usuario no ve nada».

adsense«Esa confianza fuera de lugar tiene consecuencias reales. La puerta de enlace relaja varios mecanismos de seguridad para las conexiones locales, incluida la aprobación silenciosa de los registros de nuevos dispositivos sin avisar al usuario. Normalmente, cuando se conecta un dispositivo nuevo, el usuario debe confirmar el emparejamiento. Desde localhost, es automático».

Tras una divulgación responsable, OpenClaw impulsó una solución en menos de 24 horas con versión 2026.2.25 lanzado el 26 de febrero de 2026. Se recomienda a los usuarios que apliquen las actualizaciones más recientes lo antes posible, auditen periódicamente el acceso otorgado a los agentes de IA y apliquen los controles de gobierno adecuados para las identidades no humanas (también conocidas como agencias).

El desarrollo se produce en medio de un escrutinio de seguridad más amplio del ecosistema de OpenClaw, debido principalmente al hecho de que los agentes de IA tienen un acceso afianzado a sistemas dispares y la autoridad para ejecutar tareas en todas las herramientas empresariales, lo que genera un radio de explosión significativamente mayor en caso de que se vean comprometidos.

Informes de Bitsight y Confianza neuronal han detallado cómo las instancias de OpenClaw que se dejan conectadas a Internet suponen una superficie de ataque ampliada, ya que cada servicio integrado amplía aún más el radio de ataque y puede transformarse en un arma de ataque al incluir inyecciones rápidas en el contenido (por ejemplo, un correo electrónico o un mensaje de Slack) procesado por el agente para ejecutar acciones maliciosas.

La revelación se produce cuando OpenClaw también corrigió una vulnerabilidad de envenenamiento de registros que permitía a los atacantes escribir contenido malicioso en los archivos de registro mediante solicitudes de WebSocket a una instancia de acceso público en el puerto TCP 18789.

Dado que el agente lee sus propios registros para solucionar problemas en determinadas tareas, un actor de amenazas podría abusar de la laguna de seguridad para insertar inyecciones rápidas indirectas, lo que tendría consecuencias imprevistas. El cuestión se abordó en versión 2026.2.13 , que se envió el 14 de febrero de 2026.

«Si el texto inyectado se interpreta como información operativa significativa y no como una entrada no confiable, podría influir en las decisiones, sugerencias o acciones automatizadas», dijo Eye Security dijo . «Por lo tanto, el impacto no sería una «absorción instantánea», sino más bien: la manipulación del razonamiento de los agentes, la influencia en las medidas de solución de problemas, la posible divulgación de datos si se guía al agente para que revele el contexto y el uso indebido indirecto de las integraciones conectadas».

En las últimas semanas, también se ha descubierto que OpenClaw es susceptible a múltiples vulnerabilidades ( CVE-2026-25593 , CVE-2026-24763 , CVE-2026-25157 , CVE-2026-25475 , CVE-2026-26319, CVE-2026-26322, CVE-2026-26329 ), con una gravedad de moderada a alta, que podrían provocar la ejecución remota de código, la inyección de comandos, la falsificación de solicitudes del lado del servidor (SSRF), la omisión de la autenticación y el cruce de rutas. Las vulnerabilidades se han solucionado en las versiones de OpenClaw 20261,20 , 2026,1,29 , 2026,21 , 2026,22 , y 2026,2,14 .

«A medida que los marcos de agentes de IA se vuelven más frecuentes en los entornos empresariales, el análisis de seguridad debe evolucionar para abordar tanto las vulnerabilidades tradicionales como las superficies de ataque específicas de la IA», afirma Endor Labs.

En otros lugares, una nueva investigación ha demostrado que las habilidades maliciosas subidas a ClawHub, un mercado abierto para descargar habilidades de OpenClaw, se utilizan como conductos para ofrecer una nueva variante de Robador atómico , un ladrón de información de macOS desarrollado y alquilado por un actor de ciberdelincuencia conocido como Araña galleta .

«La cadena de infección comienza con un Skill.md normal que instala un requisito previo», Trend Micro dijo . «La habilidad parece inofensiva a primera vista e incluso VirusTotal la etiquetó como benigna. A continuación, OpenClaw va al sitio web, busca las instrucciones de instalación y continúa con la instalación si el LLM decide seguirlas».

Las instrucciones alojadas en el sitio web «openclawcli.vercel [.] app» incluyen un comando malicioso para descargar una carga robadora de un servidor externo («91.92.242 [.] 30») y ejecutarla.

Los cazadores de amenazas también han marcado un nuevo campaña de entrega de malware en el que se ha identificado a un actor de amenazas con el nombre @liuhui1010, que ha dejado comentarios en páginas legítimas de listas de habilidades e insta a los usuarios a ejecutar explícitamente un comando que hayan proporcionado en la aplicación Terminal si la habilidad «no funciona en macOS».

El comando está diseñado para recuperar Atomic Stealer de «91.92.242 [.] 30», una dirección IP previamente documentada por Koi Security y malware de código abierto por distribuir el mismo malware a través de habilidades maliciosas subidas a ClawHub.

Además, un análisis reciente de 3.505 habilidades de ClawHub realizado por la empresa de seguridad de IA Straiker ha descubierto no menos de 71 maliciosas, algunas de las cuales se hacían pasar por herramientas legítimas de criptomonedas, pero contenían funciones ocultas para redirigir los fondos a carteras amenazadoras controladas por actores.

Otras dos habilidades, bob-p2p-beta y runware, se han atribuido a una estafa de criptomonedas de varios niveles que emplea una cadena de ataque de agente a agente dirigida al ecosistema de agentes de IA. Las habilidades se han atribuido a un actor de amenazas que opera con los alias «26medias» en ClawHub y «BobVonNeumann» en Libro Molt y X.

«Bob VonNeumann se presenta como un agente de inteligencia artificial en Moltbook, una red social diseñada para que los agentes interactúen entre sí», dijeron los investigadores Yash Somalkar y Dan Regalado. «Desde esa posición, promueve sus propias habilidades maliciosas directamente entre otros agentes, explotando la confianza que los agentes están diseñados para generarse unos a otros por defecto. Es un ataque a la cadena de suministro con una capa de ingeniería social integrada en la parte superior».

enlacesSin embargo, lo que hace bob-p2p-beta es dar instrucciones a otros agentes de IA para que almacenen las claves privadas de la billetera Solana en texto plano, compren fichas de $ BOB sin valor en pump.fun y enruten todos los pagos a través de una infraestructura controlada por un atacante. La segunda habilidad pretende ofrecer una herramienta de generación de imágenes benigna para aumentar la credibilidad del desarrollador.

Dado que ClawHub se está convirtiendo en un nuevo terreno fértil para los atacantes, se recomienda a los usuarios que auditen sus habilidades antes de instalarlas, eviten proporcionar credenciales y claves a menos que sea esencial y supervisen el comportamiento de las habilidades.

Los riesgos de seguridad asociados a los tiempos de ejecución de agentes autohospedados, como OpenClaw, también han llevado a Microsoft a publicar un aviso en el que advertía que un despliegue sin vigilancia podría allanar el camino para la exposición o la exfiltración de credenciales, la modificación de la memoria y el compromiso del host si se puede engañar al agente para que recupere y ejecute código malintencionado, ya sea mediante habilidades envenenadas o inyecciones rápidas.

«Debido a estas características, OpenClaw debe tratarse como una ejecución de código no confiable con credenciales persistentes», dijo el equipo de investigación de seguridad de Microsoft Defender dijo . «No es apropiado ejecutarlo en una estación de trabajo personal o empresarial estándar».

«Si una organización determina que OpenClaw debe evaluarse, solo debe implementarse en un entorno totalmente aislado, como una máquina virtual dedicada o un sistema físico independiente. El motor de ejecución debe usar credenciales dedicadas y sin privilegios y acceder solo a datos no confidenciales. La supervisión continua y un plan de reconstrucción deben formar parte del modelo operativo».

Fuentes de Información: THEHACKERNEWS