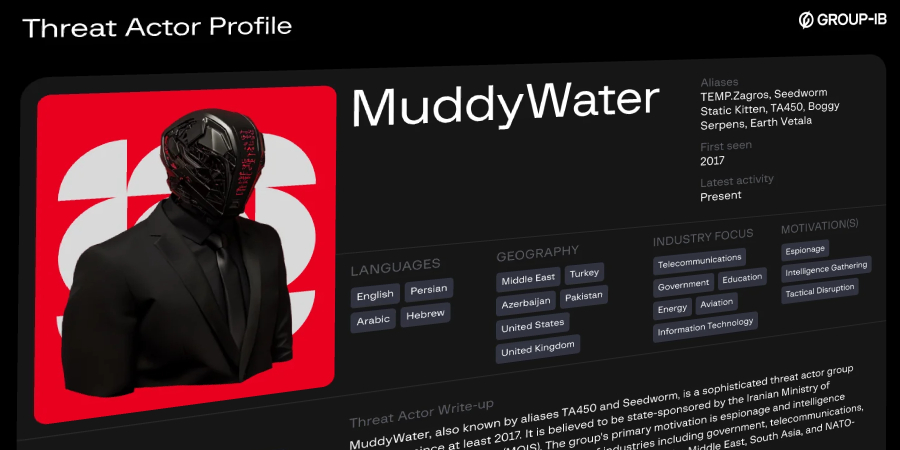

El grupo de hackers iraní conocido como Agua fangosa (también conocida como Earth Vetala, Mango Sandstorm y MUDDYCOAST) se ha dirigido a varias organizaciones e individuos ubicados principalmente en la región de Oriente Medio y el Norte de África (MENA) como parte de una nueva campaña con el nombre en código Operación Olalampo .

La actividad, observada por primera vez el 26 de enero de 2026, ha dado lugar al despliegue de nuevas familias de malware que comparten muestras superpuestas previamente identificadas como utilizadas por el actor de amenazas, según un informe publicado por Group-IB. Entre ellos se incluyen programas de descarga como GhostFetch y HTTP_VIP, además de un backdoor de Rust llamado CHAR y un implante avanzado con el nombre en clave GhostBackdoor, que GhostFetch ha lanzado.

«Estos ataques siguen patrones similares y se alinean con las cadenas mortales observadas anteriormente en los ataques de MuddyWater; empezando por un correo electrónico de suplantación de identidad con un documento de Microsoft Office adjunto que contiene un código macro malicioso que decodifica la carga útil integrada, la coloca en el sistema y la ejecuta, lo que proporciona al adversario el control remoto del sistema», dijo la empresa dijo .

Una de estas cadenas de ataque, que emplea un documento malicioso de Microsoft Excel, pide a los usuarios que habiliten las macros para activar la infección y, en última instancia, eliminar CHAR. Se ha descubierto que otra variante del mismo ataque conduce al despliegue del descargador GhostFetch, que a su vez descarga GhostBackdoor.

adsenseUna tercera versión del ataque aprovecha temas como los billetes de avión y los informes, en lugar de utilizar señuelos que imitan a una empresa de servicios energéticos y marítimos de Oriente Medio, para distribuir el descargador HTTP_VIP que, posteriormente, implementa el software de escritorio remoto AnyDesk.

Una breve descripción de las cuatro herramientas es la siguiente:

- GhostFetch , un descargador de primera fase que perfila el sistema, valida los movimientos del ratón y comprueba la resolución de la pantalla, comprueba la presencia de depuradores, artefactos de máquinas virtuales y software antivirus, y recupera y ejecuta cargas útiles secundarias directamente en la memoria.

- Puerta trasera fantasma , una puerta trasera de segunda etapa ofrecida por GhostFetch que admite un shell interactivo, lectura/escritura de archivos y la reejecución de GhostFetch.

- HTTP_VIP , un descargador nativo que realiza el reconocimiento del sistema, se conecta a un servidor externo («codefusiontech [.] org») para autenticar e implementar AnyDesk desde el servidor C2. Una nueva variante del malware también permite recuperar la información de las víctimas y obtener instrucciones para iniciar un shell interactivo, descargar o subir archivos, capturar el contenido del portapapeles y actualizar el intervalo de reposo y baliza.

- CHAR , una puerta trasera de Rust controlada por un bot de Telegram (cuyo nombre es «Olalampo» y su nombre de usuario es «stager_51_bot») para cambiar de directorio y ejecutar un comando cmd.exe o PowerShell.

El comando PowerShell está diseñado para ejecutar un proxy inverso SOCKS5 u otro backdoor llamado Kalim, cargar datos robados de navegadores web y ejecutar ejecutables desconocidos denominados "sh.exe" y «gshdoc_release_X64_GUI.exe».

El análisis realizado por Group-IB del código fuente de CHAR ha revelado señales de un desarrollo asistido por inteligencia artificial (IA) debido a la presencia de emojis en las cadenas de depuración, un hallazgo que concuerda con Las revelaciones de Google el año pasado, cuando el actor de amenazas estaba experimentando con herramientas de IA generativas para respaldar el desarrollo de malware personalizado que permitiera la transferencia de archivos y la ejecución remota.

enlacesOtro aspecto destacable es que CHAR comparte una estructura y un entorno de desarrollo similares a los del malware basado en Rust Barba negra (también conocido como Archer RAT y RUSTRIC), que CloudSEK y Seqrite Labs señalaron que el actor de amenazas lo utilizaba para atacar a varias entidades de Oriente Medio.

También se ha observado que MuddyWater explota las vulnerabilidades descubiertas recientemente en servidores públicos como una forma de obtener acceso inicial a las redes objetivo.

«El grupo MuddyWater APT sigue siendo una amenaza activa en la región META [Medio Oriente, Turquía y África], y esta operación se dirige principalmente a organizaciones de la región MENA», concluyó el Group-IB. «La adopción continua de la tecnología de inteligencia artificial por parte del grupo, combinada con el desarrollo continuo de herramientas y malware personalizados y con infraestructuras diversificadas de mando y control (C2), pone de manifiesto su dedicación e intención de ampliar sus operaciones».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS