Se ha observado una nueva campaña de suplantación de identidad en varias etapas dirigida a usuarios de Rusia con ransomware y un troyano de acceso remoto llamado Amnesia RAT.

«El ataque comienza con señuelos de ingeniería social enviados a través de documentos de temática empresarial diseñados para que parezcan rutinarios y benignos», dijo Cara Lin, investigadora de Fortinet FortiGuard Labs dijo en un desglose técnico publicado esta semana. «Estos documentos y los guiones que los acompañan sirven como distracciones visuales, ya que desvían a las víctimas hacia tareas falsas o mensajes de estado mientras la actividad maliciosa se ejecuta silenciosamente en segundo plano».

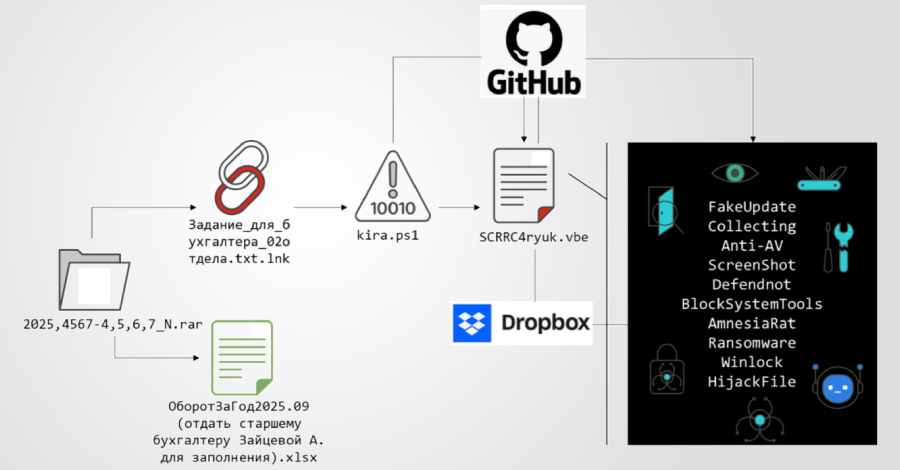

La campaña destaca por un par de razones. En primer lugar, utiliza varios servicios de nube pública para distribuir diferentes tipos de cargas útiles. Si bien GitHub se usa principalmente para distribuir scripts, las cargas útiles binarias se almacenan en Dropbox. Esta separación complica los esfuerzos de desmantelamiento y mejora de manera efectiva la resiliencia.

Otra «característica definitoria» de la campaña, según Fortinet, es el abuso operativo de defender para deshabilitar Microsoft Defender. Defender no era publicado el año pasado por un investigador de seguridad que utiliza el alias en línea es3n1n para engañar al programa de seguridad haciéndole creer que otro producto antivirus ya se ha instalado en el host de Windows.

La campaña aprovecha la ingeniería social para distribuir archivos comprimidos, que contienen varios documentos señuelo y un acceso directo malicioso a Windows (LNK) con nombres de archivo en ruso. El archivo LNK utiliza una extensión doble («zаданее_длахеханера_02отера_02отела.txt.lnk») para dar la impresión de que se trata de un archivo de texto.

Cuando se ejecuta, ejecuta un comando de PowerShell para recuperar el script de PowerShell de la siguiente etapa alojado en un repositorio de GitHub («github [.] com/mafin111/mafinrep111"), que luego sirve como cargador de primera etapa para establecer un punto de apoyo, prepara el sistema para ocultar las pruebas de actividad maliciosa y transfiere el control del flujo a las etapas posteriores.

«En primer lugar, el script suprime la ejecución visible ocultando mediante programación la ventana de la consola PowerShell», afirma Fortinet. «Esto elimina cualquier indicador visual inmediato de que se está ejecutando un script. A continuación, genera un documento de texto señuelo en el directorio de datos de la aplicación local del usuario. Una vez escrito en el disco, el documento señuelo se abre automáticamente».

Una vez que se muestra el documento a la víctima para continuar con la artimaña, el guion envía un mensaje al atacante mediante el API de bots de Telegram , informando al operador de que la primera etapa se ha ejecutado correctamente. Con un retraso deliberado de 444 segundos después, el script de PowerShell ejecuta un script de Visual Basic («Scrrc4ryuk.vbe») alojado en la misma ubicación del repositorio.

Esto ofrece dos ventajas cruciales: mantiene el cargador ligero y permite a los atacantes actualizar o reemplazar la funcionalidad de la carga útil sobre la marcha sin tener que introducir ningún cambio en la propia cadena de ataque.

El script de Visual Basic es muy confuso y actúa como el controlador que ensambla la carga útil de la siguiente etapa directamente en la memoria, evitando así dejar artefactos en el disco. El script de la fase final comprueba si se ejecuta con privilegios elevados y, de no ser así, muestra repetidamente un control de cuentas de usuario ( UAC ) incitan a obligar a la víctima a concederle los permisos necesarios. El script se detiene durante 3000 milisegundos entre intentos.

En la siguiente fase, el malware inicia una serie de acciones para suprimir la visibilidad, neutralizar los mecanismos de protección de los puntos finales, realizar reconocimientos, inhibir la recuperación y, en última instancia, desplegar las principales cargas útiles -

- Configure las exclusiones de Microsoft Defender para impedir que el programa analice los datos del programa, los archivos de programa, el escritorio, las descargas y el directorio temporal del sistema

- Use PowerShell para desactivar los componentes de protección adicionales de Defender

- Implemente defendnot para registrar un producto antivirus falso en la interfaz del Centro de seguridad de Windows y hacer que Microsoft Defender se inhabilite automáticamente para evitar posibles conflictos

- Realice tareas de reconocimiento y vigilancia del entorno mediante capturas de pantalla mediante un módulo de.NET dedicado descargado del repositorio de GitHub que toma una captura de pantalla cada 30 segundos, la guarda como una imagen PNG y filtra los datos mediante un bot de Telegram

- Deshabilite las herramientas administrativas y de diagnóstico de Windows manipulando los controles de políticas basados en el Registro

- Implemente un mecanismo de secuestro por asociación de archivos de modo que, al abrir archivos con ciertas extensiones predefinidas, se muestre un mensaje a la víctima en el que se le indique que se ponga en contacto con el actor de la amenaza a través de Telegram

Una de las últimas cargas útiles que se implementan tras desactivar correctamente los controles de seguridad y los mecanismos de recuperación es Amnesia RAT («svchost.scr»), que se recupera de Dropbox y es capaz de robar datos y controlarlos de forma remota en gran medida. Está diseñado para robar la información almacenada en navegadores web, carteras de criptomonedas, Discord, Steam y Telegram, junto con los metadatos del sistema, las capturas de pantalla, las imágenes de la cámara web, el audio del micrófono, el portapapeles y el título de la ventana activa.

«La RAT permite una interacción remota completa, incluida la enumeración y terminación de procesos, la ejecución de comandos de shell, el despliegue arbitrario de cargas útiles y la ejecución de malware adicional», afirma Fortinet. «La exfiltración se realiza principalmente a través de HTTPS mediante las API de bots de Telegram. Los conjuntos de datos más grandes se pueden cargar en servicios de alojamiento de archivos de terceros, como GoFile, y los enlaces de descarga se transmiten al atacante a través de Telegram».

En resumen, Amnesia RAT facilita el robo de credenciales, el secuestro de sesiones, el fraude financiero y la recopilación de datos en tiempo real, lo que la convierte en una herramienta integral para la apropiación de cuentas y los ataques de seguimiento.

La segunda carga útil que entrega el script es un ransomware derivado de la familia de ransomware Hakuna Matata y está configurado para cifrar documentos, archivos, imágenes, medios, código fuente y activos de aplicaciones en el punto final infectado, pero no antes de terminar cualquier proceso que pueda interferir con su funcionamiento.

Además, el ransomware controla el contenido del portapapeles y modifica silenciosamente las direcciones de las carteras de criptomonedas con carteras controladas por los atacantes para redirigir las transacciones. La secuencia de infección finaliza cuando el script implementa WinLocker para restringir la interacción del usuario.

«Esta cadena de ataques demuestra cómo las campañas modernas de malware pueden lograr un compromiso total del sistema sin explotar las vulnerabilidades del software», concluyó Lin. «Al abusar sistemáticamente de las funciones nativas de Windows, las herramientas administrativas y los mecanismos de aplicación de políticas, el atacante desactiva las defensas de los terminales antes de implementar herramientas de vigilancia persistentes y cargas destructivas».

Para contrarrestar el abuso de la API del Centro de seguridad de Windows por parte de Defendnot, Microsoft recomienda que los usuarios habiliten la protección contra manipulaciones para evitar cambios no autorizados en la configuración de Defender y supervisar las llamadas sospechosas a la API o los cambios en el servicio de Defender.

El desarrollo se produce cuando un actor de amenazas (UNG0902) atacó a los departamentos de recursos humanos, nóminas y administración interna de entidades corporativas rusas para entregarle un implante desconocido llamado DUPERUNNER que es responsable de la carga Adaptic C2 , un marco de mando y control (C2). La campaña de spear-phising, cuyo nombre en código es Operation DupeHike, ha estado en marcha desde noviembre de 2025.

Laboratorios Seqrite dijo los ataques implican el uso de documentos señuelo centrados en temas relacionados con las bonificaciones de los empleados y las políticas financieras internas para convencer a los destinatarios de que abran un archivo LNK malicioso dentro de los archivos ZIP que lleve a la ejecución de DUPERUNNER.

El implante se comunica con un servidor externo para buscar y mostrar un documento PDF con forma de señuelo, mientras se crean perfiles del sistema y se descarga el AdaptixC2 rayo se llevan a cabo en segundo plano.

En los últimos meses, es probable que las organizaciones rusas también hayan sido atacadas por otro actor de amenazas rastreado como Hombre lobo de papel (también conocido como GOFFEE), que ha empleado señuelos generados por inteligencia artificial (IA) y archivos DLL compilados como Complementos XLL de Excel para ofrecer una puerta trasera denominada EchoGather.

«Una vez lanzada, la puerta trasera recopila información del sistema, se comunica con un servidor de comando y control (C2) codificado y admite la ejecución de comandos y las operaciones de transferencia de archivos», dijo Nicole Fishbein, investigadora de seguridad de Intezer dijo . «Se comunica con el C2 a través de HTTP (S) mediante la API WinHTTP».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS