Los investigadores de ciberseguridad han revelado detalles de una nueva campaña de doble vector que aprovecha las credenciales robadas para implementar software legítimo de monitoreo y administración remota (RMM) para un acceso remoto persistente a los hosts comprometidos.

«En lugar de implementar virus personalizados, los atacantes eluden los perímetros de seguridad al utilizar como armas las herramientas de TI necesarias en las que los administradores confían», dijeron Jeewan Singh Jalal, Prabhakaran Ravichandhiran y Anand Bodke, investigadores de KnowBe4 Threat Labs dijo . «Al robar una «llave básica» del sistema, convierten el software legítimo de monitoreo y administración remotos (RMM) en una puerta trasera persistente».

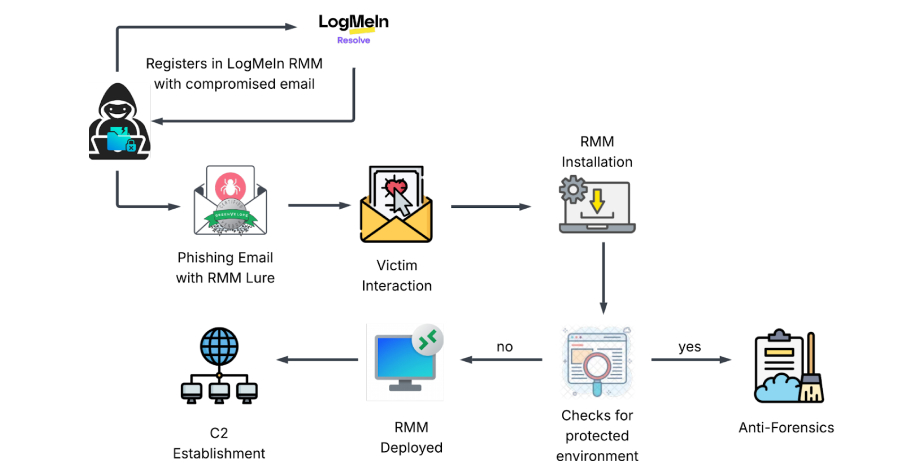

El ataque se desarrolla en dos oleadas distintas, en las que los actores de amenazas aprovechan las notificaciones de invitación falsas para robar las credenciales de las víctimas y, a continuación, aprovechan esas credenciales robadas para implementar herramientas de RMM a fin de establecer un acceso persistente.

Los correos electrónicos falsos se disfrazan de invitaciones de una plataforma legítima llamada Greenvelope y su objetivo es engañar a los destinatarios para que hagan clic en una URL de suplantación de identidad diseñada para recopilar sus archivos de Microsoft Outlook, Yahoo! , información de inicio de sesión en AOL.com. Una vez obtenida esta información, el ataque pasa a la siguiente fase.

En concreto, esto implica que el actor de la amenaza se registre en LogMeIn utilizando el correo electrónico comprometido para generar tokens de acceso RMM, que luego se despliegan en un ataque posterior a través de un ejecutable denominado "GreenVelopeCard.exe" para establecer un acceso remoto persistente a los sistemas de las víctimas.

El binario, firmado con un certificado válido, contiene una configuración JSON que actúa como conducto para instalar LogMeIn Resolve (anteriormente GoTo Resolve) de forma silenciosa y conectarse a una URL controlada por un atacante sin que la víctima lo sepa.

Con la herramienta RMM ahora implementada, los actores de amenazas utilizan el acceso remoto como arma para modificar su configuración de servicio de modo que funcione con acceso sin restricciones en Windows. El ataque también establece tareas programadas ocultas para iniciar automáticamente el programa RMM, incluso si el usuario lo cierra manualmente.

Para contrarrestar la amenaza, se recomienda que las organizaciones supervisen las instalaciones y los patrones de uso no autorizados de RMM.

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS