Microsoft ha advertido de la existencia de un adversario intermedio en varias etapas ( AITM ) campaña de suplantación de identidad y compromiso por correo electrónico empresarial (BEC) dirigida a varias organizaciones del sector energético.

«La campaña abusó de los servicios de intercambio de archivos de SharePoint para generar ataques de suplantación de identidad y se basó en la creación de reglas de bandeja de entrada para mantener la persistencia y evitar que los usuarios se dieran cuenta», dijo el equipo de investigación de seguridad de Microsoft Defender dijo . «El ataque se convirtió en una serie de ataques de inteligencia artificial y una actividad posterior de BEC en varias organizaciones».

Como parte de la actividad posterior a la explotación tras el compromiso inicial, se ha descubierto que los atacantes desconocidos aprovechan las identidades internas confiables de la víctima para llevar a cabo suplantaciones de identidad externas e internas a gran escala dentro de la organización y externas con el fin de crear una red más amplia y ampliar el alcance de la campaña.

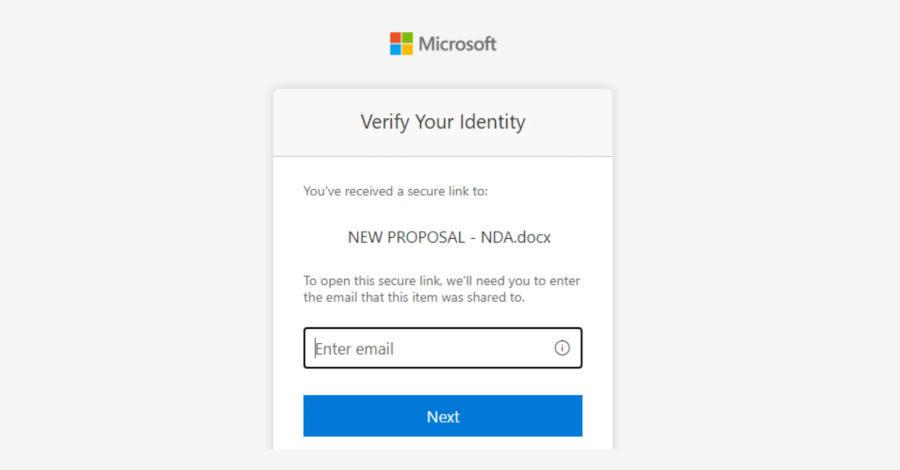

El punto de partida del ataque es un correo electrónico de suplantación de identidad probablemente enviado desde una dirección de correo electrónico que pertenece a una organización de confianza, que se vio comprometida previamente. Haciendo uso indebido de este canal legítimo, los atacantes enviaron mensajes haciéndose pasar por flujos de trabajo de intercambio de documentos de SharePoint para dar una apariencia de credibilidad y engañar a los destinatarios para que hicieran clic en las URL de suplantación de identidad.

Como servicios como SharePoint y OneDrive se utilizan ampliamente en entornos empresariales y los correos electrónicos provienen de una dirección legítima, es poco probable que levanten sospechas, lo que permite a los adversarios enviar enlaces de suplantación de identidad o lanzar cargas maliciosas. Este enfoque también se denomina «vivir fuera de los sitios de confianza» ( LOTES ), ya que convierte en un arma la familiaridad y la ubicuidad de dichas plataformas para subvertir los mecanismos de detección centrados en el correo electrónico.

La URL, por su parte, redirige a los usuarios a una solicitud de credenciales falsas para ver el supuesto documento. Al acceder a la cuenta utilizando las credenciales robadas y la cookie de sesión, los atacantes crean reglas de bandeja de entrada para eliminar todos los correos electrónicos entrantes y marcarlos como leídos. Con esta base establecida, la bandeja de entrada comprometida se utiliza para enviar mensajes de suplantación de identidad que contienen una URL falsa diseñada para robar credenciales mediante un ataque automático automático.

En un caso, Microsoft dijo que el atacante inició una campaña de suplantación de identidad a gran escala que involucró más de 600 correos electrónicos que se enviaron a los contactos del usuario comprometido, tanto dentro como fuera de la organización. También se ha observado a los atacantes tomando medidas para eliminar los correos electrónicos no entregados o enviados fuera de la oficina, y garantizar a los destinatarios de los mensajes la autenticidad del correo electrónico si expresaban alguna duda. A continuación, la correspondencia se borra del buzón.

«Estas técnicas son comunes en cualquier ataque BEC y tienen por objeto mantener a la víctima al tanto de las operaciones del atacante, lo que contribuye a la persistencia», señaló el fabricante de Windows.

Microsoft dijo que el ataque pone de relieve la «complejidad operativa» de AiTM, y afirma que el restablecimiento de contraseñas por sí solo no puede remediar la amenaza, ya que las organizaciones afectadas deben asegurarse de haber revocado las cookies de sesión activas y haber eliminado las reglas de bandeja de entrada creadas por el atacante y utilizadas para evitar la detección.

Con ese fin, la empresa señaló que había trabajado con los clientes para revocar los cambios de autenticación multifactor (MFA) realizados por el atacante en las cuentas del usuario comprometido y eliminar las reglas sospechosas creadas en esas cuentas. Actualmente no se sabe cuántas organizaciones se vieron comprometidas ni si se trata de la obra de algún grupo de ciberdelincuencia conocido.

Se recomienda a las organizaciones que trabajen con su proveedor de identidad para asegurarse de que existen controles de seguridad, como la MFA resistente a la suplantación de identidad, habilitar políticas de acceso condicional , implementar evaluación de acceso continuo y utilice soluciones antisuplantación de identidad que supervisen y analicen los correos electrónicos entrantes y los sitios web visitados.

El ataque descrito por Microsoft pone de relieve la tendencia en curso entre los actores de amenazas para abusar de servicios confiables como Google Drive, Amazon Web Services (AWS) y la wiki Confluence de Atlassian para redirigir a sitios de recolección de credenciales y gestionar malware. Esto elimina la necesidad de que los atacantes construyan su propia infraestructura y hace que las actividades maliciosas parezcan legítimas.

La revelación se produce cuando el proveedor de servicios de identidad Okta dijo que había detectado kits de suplantación de identidad personalizados diseñados específicamente para su uso en campañas de suplantación de identidad por voz (también conocidas como vishing) dirigidas a Google, Microsoft, Okta y una amplia gama de plataformas de criptomonedas. En estas campañas, el adversario, haciéndose pasar por personal de soporte técnico, llama a los posibles objetivos utilizando una línea directa de soporte o un número de teléfono de la empresa falsificados.

Los ataques tienen como objetivo engañar a los usuarios para que visiten una URL maliciosa y entreguen sus credenciales, que posteriormente se transmiten a los actores de la amenaza en tiempo real a través de un canal de Telegram, lo que les otorga acceso no autorizado a sus cuentas. Los esfuerzos de ingeniería social están bien planificados: los atacantes llevan a cabo tareas de reconocimiento de los objetivos y crean páginas de suplantación de identidad personalizadas.

Los kits, que se venden como servicio, vienen equipados con scripts del lado del cliente que permiten a los actores de amenazas controlar el flujo de autenticación en el navegador de un usuario objetivo en tiempo real, ya que proporcionan instrucciones verbales y lo convencen de tomar medidas (por ejemplo, aprobar las notificaciones automáticas o introducir contraseñas de un solo uso) que podrían llevar a eludir la MFA.

«Con estos kits, un atacante que llame por teléfono a un usuario objetivo puede controlar el flujo de autenticación a medida que ese usuario interactúa con las páginas de suplantación de identidad de credenciales». dijo Moussa Diallo, investigador de amenazas de Okta Threat Intelligence. «Pueden controlar las páginas que ve el objetivo en su navegador, en perfecta sincronización con las instrucciones que proporcionan durante la llamada. El autor de la amenaza puede utilizar esta sincronización para derrotar cualquier forma de MFA que no sea resistente a la suplantación de identidad».

En las últimas semanas, las campañas de suplantación de identidad han aprovechado las URL de autenticación básica (es decir, «username:password @domain [.] com») colocando un dominio confiable en el campo de nombre de usuario, seguido de un símbolo @ y el dominio malicioso real para engañar visualmente a la víctima.

«Cuando un usuario ve una URL que comienza con un dominio conocido y confiable, puede asumir que el enlace es legítimo y seguro hacer clic en él», Netcraft dijo . «Sin embargo, el navegador interpreta todo lo que aparece antes del símbolo @ como credenciales de autenticación, no como parte del destino. El dominio real, o aquel al que se conecta el navegador, se incluye después del símbolo @».

Otras campañas han recurrido a simples trucos de engaño visual, como usar «rn» en lugar de «m» para ocultar dominios maliciosos y hacer creer a las víctimas que están visitando un dominio legítimo asociado a empresas como Microsoft («rnicrosoft [.] com»), Mastercard («rnastercard [.] de»), Marriott («rnarriotthotels [.] com») y Mitsubishi («rnitsubishielectric [.] com»). Esto se denomina ataque homoglífico .

«Si bien los atacantes suelen apuntar a marcas que comienzan por la letra M para usar esta técnica, algunos de los dominios más convincentes provienen de cambiar una 'm' interna por una palabra interna 'rn'», dijo Ivan Khamenka, de Netcraft dijo . «Esta técnica se vuelve aún más peligrosa cuando aparece en palabras que las organizaciones suelen utilizar como parte de sus identificadores de marca, subdominios o servicios. Términos como correo electrónico, mensaje, miembro, confirmación y comunicación contienen letras «m» de media palabra que los usuarios apenas pueden procesar».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS