Dos días después del lanzamiento de un parche, se ha explotado activamente una nueva falla de seguridad en el software de correo electrónico SmarterTools SmarterMail.

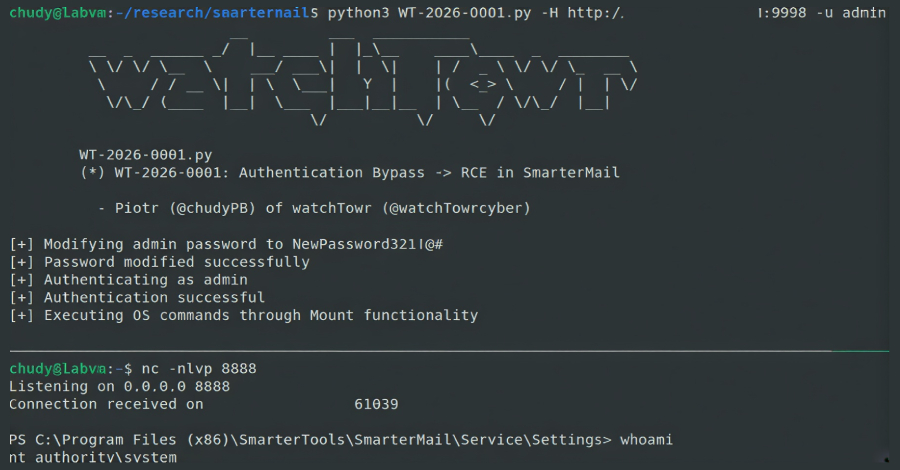

WatchTowr Labs rastrea la vulnerabilidad, que actualmente no tiene un identificador CVE, como WT-2026-0001 . Fue parcheado por SmarterTools el 15 de enero de 2026, con Construir 9511 , tras la divulgación responsable por parte de la plataforma de gestión de la exposición el 8 de enero de 2026.

Se ha descrito como un error de omisión de autenticación que podría permitir a cualquier usuario restablecer la contraseña del administrador del sistema SmarterMail mediante una solicitud HTTP especialmente diseñada al punto final «/api/v1/auth/force-reset-password».

«Lo peor, por supuesto, es que dicho usuario puede usar las funciones de RCE como función para ejecutar directamente los comandos del sistema operativo», dijeron Piotr Bazydlo y Sina Kheirkhah, investigadores de WatchTowr Labs.

El problema tiene su origen en la función «SmarterMail.Web.Api.AuthenticationController.forceResetPassword», que no solo permite acceder al punto final sin autenticación, sino que también aprovecha el hecho de que la solicitud de restablecimiento va acompañada de un indicador booleano llamado «isSysAdmin» para gestionar la solicitud entrante en función de si el usuario es administrador del sistema o no.

En caso de que el indicador esté establecido en «verdadero» (es decir, que indique que el usuario es un administrador), la lógica subyacente realiza la siguiente secuencia de acciones:

- Obtenga la configuración correspondiente al nombre de usuario pasado como entrada en la solicitud HTTP

- Cree un nuevo elemento de administrador del sistema con la nueva contraseña

- Actualiza la cuenta de administrador con la nueva contraseña

En otras palabras, la ruta privilegiada está configurada de tal manera que puede actualizar trivialmente la contraseña de un usuario administrador enviando una solicitud HTTP con el nombre de usuario de una cuenta de administrador y una contraseña de su elección. Un atacante podría abusar de esta falta total de control de seguridad para obtener un acceso elevado, siempre que conozca un nombre de usuario de administrador existente.

La cuestión no termina ahí, ya que la omisión de autenticación proporciona una ruta directa a la ejecución remota de código a través de una funcionalidad integrada que permite al administrador del sistema ejecutar los comandos del sistema operativo en el sistema operativo subyacente y obtener un shell a nivel del sistema.

Esto se puede lograr navegando a la página de configuración, crear un volumen nuevo y proporcionar un comando arbitrario en el campo Comando de montaje de volumen que el sistema operativo del host ejecuta posteriormente.

La empresa de ciberseguridad dijo que decidió hacer público el hallazgo tras una publicación en el portal comunitario de SmarterTools, en la que un usuario reclamado que perdieron el acceso a su cuenta de administrador, y los registros indican que usaron el mismo punto final «force-reset-password» para cambiar la contraseña el 17 de enero de 2026, dos días después del lanzamiento del parche.

Esto probablemente indica que los atacantes lograron aplicar ingeniería inversa a los parches y reconstruir la falla. Para empeorar las cosas, no ayuda que las notas de lanzamiento de SmarterMail sean vagas y no mencionen explícitamente qué problemas se solucionaron. Un elemento de la lista con viñetas de la compilación 9511 simplemente menciona lo siguiente: «IMPORTANTE: correcciones de seguridad críticas».

En respuesta, el director ejecutivo de SmarterTools, Tim Uzzanti, insinuó que esto se hace para evitar dar más munición a los actores de amenazas, pero señaló que planean enviar un correo electrónico cada vez que se descubra un nuevo CVE y nuevamente cuando se publique una versión para resolver el problema.

«En nuestros más de 23 años, solo hemos tenido unos pocos CVE, que se comunicaban principalmente a través de notas de versión y referencias a correcciones críticas», Uzzanti dijo en respuesta a las preocupaciones de transparencia planteadas por sus clientes. «Agradecemos los comentarios que alentaron este cambio de política en el futuro».

Actualmente no está claro si este correo electrónico se envió a los administradores de SmarterMail esta vez. The Hacker News se ha puesto en contacto con SmarterTools para solicitar comentarios, y actualizaremos la historia si recibimos noticias.

El desarrollo se produce menos de un mes después de la Agencia de Seguridad Cibernética de Singapur (CSA) divulgado detalles de una falla de seguridad de máxima gravedad en SmarterMail (CVE-2025-52691, puntuación CVSS: 10.0) que podría aprovecharse para lograr la ejecución remota de código.

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS