El sofisticado marco de malware para Linux descubierto recientemente, conocido como Vínculo nulo se evalúa como desarrollado por una sola persona con la ayuda de un modelo de inteligencia artificial (IA).

Eso es según nuevos hallazgos de Check Point Research, que identificó errores de seguridad operativa cometidos por el autor del malware que proporcionaron pistas sobre su origen en el desarrollo. La información más reciente convierte a VoidLink en uno de los primeros casos de un malware avanzado generado en gran medida mediante inteligencia artificial.

«Estos materiales proporcionan pruebas claras de que el malware se produjo predominantemente mediante el desarrollo impulsado por la inteligencia artificial y alcanzó su primer implante funcional en menos de una semana», dijo la empresa de ciberseguridad, añadiendo que había alcanzado más de 88 000 líneas de código a principios de diciembre de 2025.

VoidLink, primero documentado públicamente la semana pasada, es un marco de malware rico en funciones escrito en Zig que está diseñado específicamente para el acceso sigiloso y a largo plazo a entornos de nube basados en Linux. Se dice que el malware proviene de un entorno de desarrollo afiliado a China. Al momento de escribir este artículo, el propósito exacto del malware sigue sin estar claro. Hasta la fecha, no se han observado infecciones en el mundo real.

Un análisis de seguimiento realizado por Sysdig fue el primero en destacar el hecho de que el conjunto de herramientas podría haberse desarrollado con la ayuda de un modelo de lenguaje grande (LLM) bajo las instrucciones de un humano con amplios conocimientos en el desarrollo del núcleo y experiencia en equipo rojo, citando cuatro pruebas diferentes:

- Salida de depuración demasiado sistemática con un formato perfectamente uniforme en todos los módulos

- Los datos de marcadores de posición («John Doe») son típicos de los ejemplos de formación de LLM integrados en las plantillas de respuesta a señuelos

- Control uniforme de versiones de API donde todo es _v3 (por ejemplo, BeaconAPI_v3, docker_escape_v3, timestomp_v3)

- Respuestas JSON tipo plantilla que cubren todos los campos posibles

«El escenario más probable es que un desarrollador experto que hable chino utilizara la IA para acelerar el desarrollo (generando plantillas repetitivas, registros de depuración y plantillas JSON) y, al mismo tiempo, proporcionara la experiencia y la arquitectura de seguridad por sí mismo», señaló el proveedor de seguridad en la nube a finales de la semana pasada.

El informe del martes de Check Point respalda esta hipótesis, afirmando que identificó artefactos que sugieren que el desarrollo en sí mismo se diseñó utilizando un modelo de IA, que luego se usó para construir, ejecutar y probar el marco, convirtiendo de manera efectiva lo que era un concepto en una herramienta de trabajo dentro de un plazo acelerado.

|

| Descripción general de alto nivel del proyecto VoidLink |

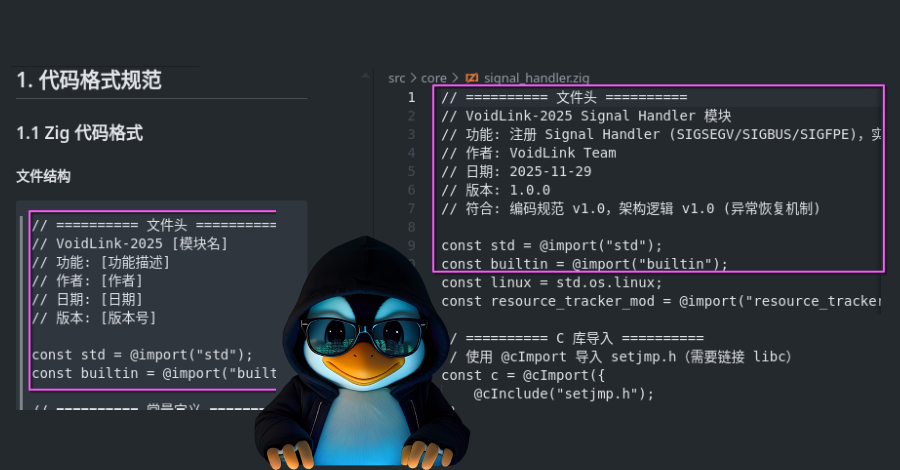

«El enfoque general para desarrollar VoidLink puede describirse como desarrollo basado en especificaciones (SDD)», señaló. «En este flujo de trabajo, un desarrollador comienza especificando lo que está creando, luego crea un plan, lo divide en tareas y solo entonces permite que un agente lo implemente».

Se cree que el actor de la amenaza comenzó a trabajar en VoidLink a finales de noviembre de 2025, aprovechando un agente de codificación conocido como COMERCIO SOLO para llevar a cabo las tareas. Esta evaluación se basa en la presencia de archivos auxiliares generados por TRAE que se han copiado junto con el código fuente en el servidor del autor de la amenaza y, posteriormente, se han filtrado a un directorio abierto.

Además, Check Point dijo que descubrió material de planificación interna escrito en chino relacionado con los cronogramas de los sprints, los desgloses de las funciones y las pautas de codificación que tienen todas las características del contenido generado por LLM: bien estructurado, formateado de manera consistente y meticulosamente detallado. Uno de esos documentos en los que se detalla el plan de desarrollo se creó el 27 de noviembre de 2025.

Se dice que la documentación se reutilizó como un plan de ejecución para que el LLM siguiera, creara y probara el malware. Check Point, que replicó el flujo de trabajo de implementación utilizando el IDE de TRAE utilizado por el desarrollador, descubrió que el modelo generaba un código parecido al código fuente de VoidLink.

|

| Plan de desarrollo traducido para tres equipos: Core, Arsenal y Backend |

«Una revisión de las instrucciones de estandarización del código comparándolas con el código fuente de VoidLink recuperado muestra un sorprendente nivel de alineación», afirma. «Las convenciones, la estructura y los patrones de implementación coinciden tanto que no deja lugar a dudas: el código base se escribió siguiendo esas instrucciones exactas».

El hecho es otra señal de que, si bien es posible que la IA y los LLM no doten a los malos actores de capacidades novedosas, pueden reducir aún más las barreras de entrada a los actores malintencionados, lo que permite que incluso una sola persona visualice, cree e itere sistemas complejos rápidamente y lleve a cabo ataques sofisticados, lo que agiliza lo que antes era un proceso que requería una cantidad significativa de esfuerzo y recursos y que solo estaba disponible para los adversarios de los estados nacionales.

«VoidLink representa un cambio real en la forma en que se puede crear malware avanzado. Lo que destacó no fue solo la sofisticación del marco, sino también la velocidad con la que se creó», dijo Eli Smadja, gerente del grupo de Check Point Research, en un comunicado compartido con The Hacker News.

«La IA permitió a lo que parece ser un solo actor planificar, desarrollar e iterar una plataforma de malware compleja en cuestión de días, algo que anteriormente requería equipos coordinados y recursos significativos. Esta es una señal clara de que la IA está cambiando la economía y la escala de las ciberamenazas».

En un documento técnico publicado esta semana, Group-IB descrito La IA está impulsando una «quinta ola» en la evolución de la ciberdelincuencia, ya que ofrece herramientas listas para usar para permitir ataques sofisticados. «Los adversarios están industrializando la IA, convirtiendo habilidades que antes eran especializadas, como la persuasión, la suplantación de identidad y el desarrollo de malware, en servicios bajo demanda disponibles para cualquier persona que disponga de una tarjeta de crédito», afirma.

La empresa de ciberseguridad con sede en Singapur señaló que las publicaciones en los foros de la dark web con palabras clave de IA han aumentado un 371% desde 2019, y los actores de amenazas anuncian LLMs oscuros como IA de Nytheon que no tienen restricciones éticas, marcos de jailbreak ni kits de identidad sintética que ofrecen actores de vídeo de IA, voces clonadas e incluso conjuntos de datos biométricos por tan solo 5 dólares.

«La IA ha industrializado la ciberdelincuencia. Lo que antes exigía operadores cualificados y tiempo ahora puede comprarse, automatizarse y ampliarse a escala mundial», afirma Craig Jones, antiguo director de ciberdelincuencia de INTERPOL y asesor estratégico independiente.

«Si bien la IA no ha creado nuevos motivos para los ciberdelincuentes (el dinero, el apalancamiento y el acceso siguen impulsando el ecosistema), ha aumentado drásticamente la velocidad, la escala y la sofisticación con que se persiguen esos motivos».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS