Se descubrieron vulnerabilidades de seguridad en el popular marco de inteligencia artificial (IA) de código abierto Encendido en cadena eso podría permitir a los atacantes robar datos confidenciales, lo que podría permitir el movimiento lateral dentro de una organización vulnerable.

Seguridad de Zafran dijo las fallas de alta gravedad, denominadas colectivamente Fuga de cadena , podría utilizarse indebidamente para filtrar claves de API de entornos de nube y robar archivos confidenciales, o para realizar ataques de falsificación de solicitudes del lado del servidor (SSRF) contra servidores que alojan aplicaciones de IA.

Encendido en cadena es un marco para crear chatbots conversacionales. Según las estadísticas compartidas por la Python Software Foundation, el paquete se ha descargado durante 220 000 veces durante la semana pasada. Hasta la fecha, ha recibido un total de 7,3 millones de descargas.

Los detalles de las dos vulnerabilidades son los siguientes:

- CVE-2026-22218 (Puntuación CVSS: 7.1): una vulnerabilidad de lectura arbitraria de archivos en el flujo de actualización «/project/element» que permite a un atacante autenticado acceder al contenido de cualquier archivo que pueda leer el servicio en su propia sesión debido a la falta de validación de los campos del controlador del usuario

- CVE-2026-22219 (Puntuación CVSS: 8.3): una vulnerabilidad de la SSRF en el flujo de actualización «/project/element» cuando se configura con el backend de la capa de datos de SQLAlchemy, que permite a un atacante realizar solicitudes HTTP arbitrarias a servicios de red internos o puntos finales de metadatos en la nube desde el servidor Chainlit y almacenar las respuestas recuperadas

«Las dos vulnerabilidades de Chainlit se pueden combinar de múltiples maneras para filtrar datos confidenciales, aumentar los privilegios y moverse lateralmente dentro del sistema», dijeron los investigadores de Zafran, Gal Zaban e Ido Shani. «Una vez que un atacante obtiene un acceso arbitrario para leer archivos en el servidor, la seguridad de la aplicación de IA comienza a colapsar rápidamente. Lo que inicialmente parecía ser una falla contenida se convierte en un acceso directo a los secretos y al estado interno más delicados del sistema».

Por ejemplo, un atacante puede convertir en arma el CVE-2026-22218 para que diga «/proc/self/environ», lo que le permitirá obtener información valiosa, como claves de API, credenciales y rutas de archivos internos, que podría usarse para profundizar en la red comprometida e incluso obtener acceso al código fuente de la aplicación. Alternativamente, se puede usar para filtrar archivos de bases de datos si la configuración usa SQLAlchemy con un backend de SQLite como capa de datos.

Tras la divulgación responsable el 23 de noviembre de 2025, Chainlit abordó ambas vulnerabilidades en versión 2.9.4 lanzado el 24 de diciembre de 2025.

«A medida que las organizaciones adoptan rápidamente los marcos de inteligencia artificial y los componentes de terceros, las vulnerabilidades de software de larga data se están integrando directamente en la infraestructura de inteligencia artificial», afirma Zafran. «Estos marcos introducen superficies de ataque nuevas y, a menudo, poco conocidas, en las que las clases de vulnerabilidad más conocidas pueden comprometer directamente los sistemas impulsados por la inteligencia artificial».

Fallo en el servidor Microsoft MarkitDown MCP

La revelación se produce cuando BlueRock reveló una vulnerabilidad en el servidor MarkitDown Model Context Protocol (MCP) de Microsoft, denominado MCP FuRI, que permite la llamada arbitraria de recursos URI, lo que expone a las organizaciones a ataques de escalamiento de privilegios, SSRF y filtración de datos. Esta deficiencia afecta al servidor cuando se ejecuta en una instancia EC2 de Amazon Web Services (AWS) utilizando IDMSv1 .

«Esta vulnerabilidad permite a un atacante ejecutar la herramienta de Markitdown MCP convert_to_markdown para llamar a un identificador uniforme de recursos (URI) arbitrario», BlueRock dijo . «La falta de límites en el URI permite a cualquier usuario, agente o atacante que llame a la herramienta acceder a cualquier recurso HTTP o de archivo».

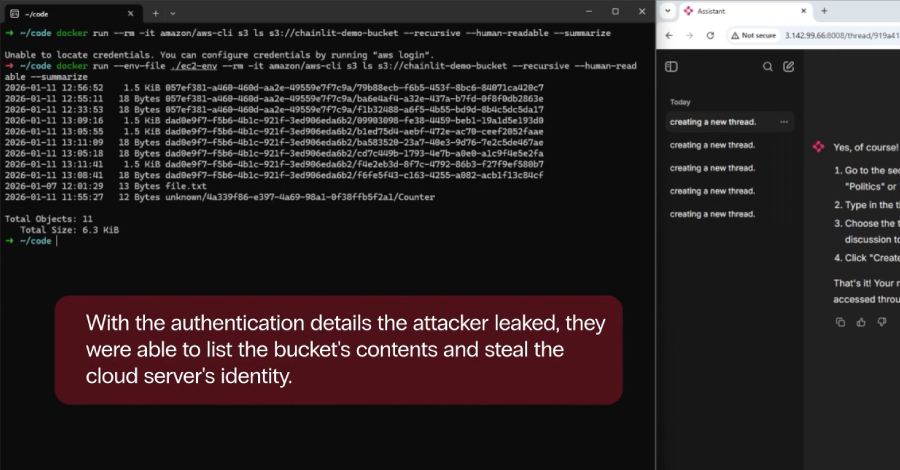

«Al proporcionar un URI al servidor MCP de Markitdown, se puede usar para consultar los metadatos de la instancia del servidor. A continuación, un usuario puede obtener las credenciales de la instancia si hay un rol asociado, lo que le permitirá acceder a la cuenta de AWS, incluidas las claves de acceso y secretas».

La agencia de seguridad de IA dijo que su análisis de más de 7.000 servidores MCP reveló que más del 36,7% de ellos probablemente estén expuestos a vulnerabilidades similares de la SSRF. Para mitigar el riesgo que representa este problema, se recomienda utilizar IMDSv2 para protegerse contra los ataques de la SSRF, implementar el bloqueo de IP privadas, restringir el acceso a los servicios de metadatos y crear una lista de usuarios permitidos para evitar la filtración de datos.

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS