Se ha revelado un conjunto de tres vulnerabilidades de seguridad en mcp-servidor-git , el protocolo oficial de Git Model Context ( MCP ) servidor mantenido por Anthropic, que podría explotarse para leer o eliminar archivos arbitrarios y ejecutar código en determinadas condiciones.

«Estas fallas se pueden aprovechar mediante una inyección inmediata, lo que significa que un atacante que pueda influir en lo que lee un asistente de IA (un README malintencionado, una descripción de un problema envenenado, una página web comprometida) puede convertir estas vulnerabilidades en armas sin tener acceso directo al sistema de la víctima», dijo Yarden Porat, investigador de Cyata dijo en un informe compartido con The Hacker News.

MCP-Server-Git es un paquete de Python y un servidor MCP que proporciona un conjunto de herramientas integradas para leer, buscar y manipular los repositorios de Git mediante programación a través de grandes modelos de lenguaje (LLM).

Los problemas de seguridad, que se solucionaron en las versiones 2025.9.25 y 2025.12.18 tras la divulgación responsable en junio de 2025, se enumeran a continuación:

- CVE-2025-68143 (Puntuación CVSS: 8.8 [v3]/6.5 [v4]): se produce una vulnerabilidad de cruce de rutas como resultado de que la herramienta git_init acepta rutas arbitrarias del sistema de archivos durante la creación del repositorio sin validación (se corrigió en la versión 2025.9.25)

- CVE-2025-68144 (Puntuación CVSS: 8.1 [v3]/6.4 [v4]): se produce una vulnerabilidad de inyección de argumentos como resultado de que las funciones git_diff y git_checkout pasen los argumentos controlados por el usuario directamente a los comandos de la CLI de git sin desinfectarlos (corregido en la versión 2025.12.18)

- CVE-2025-68145 (Puntuación CVSS: 7.1 [v3]/6.3 [v4]): una vulnerabilidad de recorrido de ruta que surge como resultado de una validación de ruta faltante al usar el indicador --repository para limitar las operaciones a una ruta de repositorio específica (corregido en la versión 2025.12.18)

La explotación exitosa de las vulnerabilidades anteriores podría permitir a un atacante convertir cualquier directorio del sistema en un repositorio de Git, sobrescribir cualquier archivo con un diff vacío y acceder a cualquier repositorio del servidor.

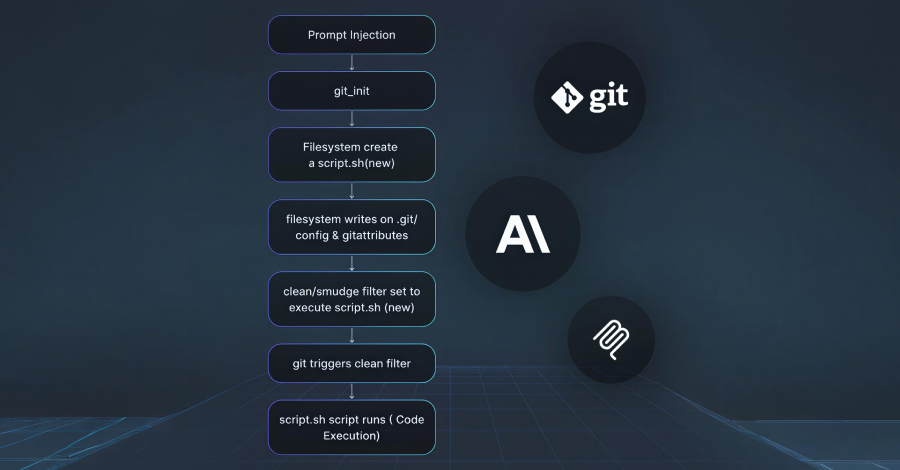

En un escenario de ataque documentado por Cyata, las tres vulnerabilidades podrían estar encadenadas con el Servidor MCP de sistema de archivos escribir en un archivo «.git/config» (normalmente ubicado en el directorio oculto .git) y lograr la ejecución remota de código mediante la activación de una llamada a git_init mediante una inyección de mensajes.

- Usa git_init para crear un repositorio en un directorio grabable

- Use el servidor MCP del sistema de archivos para escribir un archivo .git/config malicioso con un filtro limpio

- Escribe un archivo.gitattributes para aplicar el filtro a ciertos archivos

- Escribe un script de shell con la carga útil

- Escribir un archivo que active el filtro

- Llama a git_add, que ejecuta el filtro limpio y ejecuta la carga

En respuesta a los hallazgos, la herramienta git_init se eliminó del paquete y agregó una validación adicional para evitar que las primitivas atraviesen rutas. Se recomienda a los usuarios del paquete Python que actualicen a la versión más reciente para obtener una protección óptima.

«Este es el servidor MCP canónico de Git, el que se espera que copien los desarrolladores», dijo Shahar Tal, director ejecutivo y cofundador de Cyata, empresa de seguridad de IA de Agentic. «Si los límites de seguridad se rompen incluso en la implementación de referencia, es una señal de que todo el ecosistema de MCP necesita un escrutinio más profundo. No se trata de casos extremos ni de configuraciones exóticas, sino que funcionan de forma inmediata».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS