Los investigadores de ciberseguridad han revelado detalles de una campaña en curso denominada KongTuke que utilizó una extensión maliciosa de Google Chrome que se hacía pasar por un bloqueador de anuncios para bloquear deliberadamente el navegador web y engañar a las víctimas para que ejecutaran comandos arbitrarios mediante Haga clic en Fijar como señuelos para entregar un troyano de acceso remoto (RAT) previamente indocumentado denominado ModelOrAT.

Esta nueva escalación de ClickFix ha recibido el nombre en código CrashFix de Huntress.

Kong Tuke , también registrado como 404 TDS, Chaya_002, LandUpdate808 y TAG-124, es el nombre que se le da a un sistema de distribución de tráfico (TDS) conocido por crear perfiles de los hosts víctimas antes de redirigirlos a un sitio de entrega de carga útil que infecta sus sistemas. Luego, el acceso a estos servidores comprometidos se transfiere a otros actores de amenazas, incluidos los grupos de ransomware, para que luego distribuyan malware.

Algunos de los grupos de ciberdelincuentes que han aprovechado la infraestructura del TAG-124 incluyen Rhysida ransomware , Interlock ransomware , y TA866 (también conocido como Asylum Ambuscade), y el actor de la amenaza también está asociado a Tan holístico y Cargador D3F @ck , según un informe de Recorded Future de abril de 2025.

En la cadena de ataques documentada por la empresa de ciberseguridad, se dice que la víctima buscó un bloqueador de anuncios cuando le mostraron un anuncio malicioso que la redirigía a una extensión alojada en la tienda web oficial de Chrome.

La extensión del navegador en cuestión, «NexShield — Advanced Web Guardian» (ID: cpcdkmjddocikjdkbbeiaafnpdbdafmi), se hace pasar por el «escudo de privacidad definitivo» y afirma proteger a los usuarios contra los anuncios, los rastreadores, el malware y el contenido intrusivo en las páginas web. Se descargó al menos 5000 veces. Actualmente ya no está disponible para su descarga.

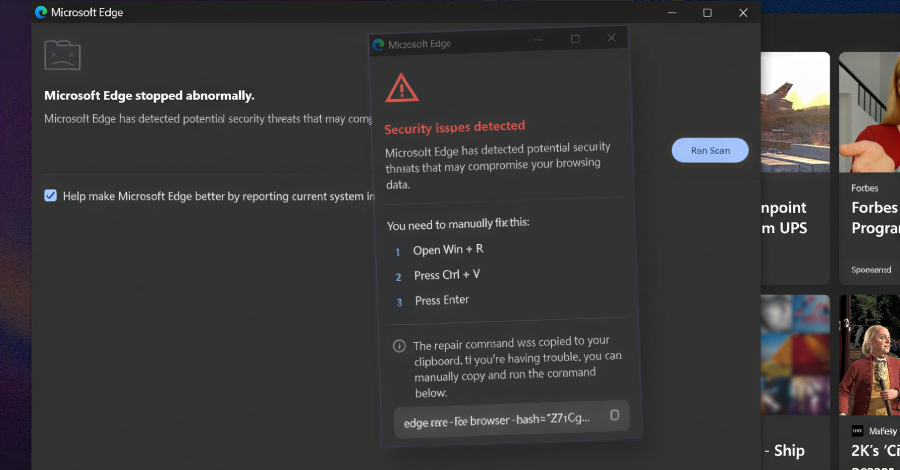

La extensión, según Huntress, es un clon casi idéntico de uBlock Origin Lite versión 2025.1116.1841, un complemento legítimo de bloqueo de anuncios disponible para todos los principales navegadores web. Está diseñado para mostrar una falsa advertencia de seguridad en la que se afirma que el navegador se ha «detenido de forma anormal» y se pide a los usuarios que realicen un «análisis» para corregir una posible amenaza de seguridad detectada por Microsoft Edge.

Si el usuario opta por ejecutar el análisis, la víctima recibe una falsa alerta de seguridad que le indica que abra el cuadro de diálogo Ejecutar de Windows, pegue el comando mostrado ya copiado en el portapapeles y lo ejecute. Esto, a su vez, hace que el navegador se congele por completo y lo bloquee al lanzar un ataque de denegación de servicio (DoS) que crea nuevos conexiones de puerto de ejecución a través de un bucle infinito que desencadena mil millones de iteraciones del mismo paso repetidamente.

Esta técnica de agotamiento de recursos produce un consumo excesivo de memoria, lo que hace que el navegador web se vuelva lento, deje de responder y, finalmente, se bloquee.

Una vez instalada, la extensión también está diseñada para transmitir una identificación única a un servidor controlado por un atacante (» nexsnield [.] com «), lo que permite a los operadores rastrear a las víctimas. Además, adopta un mecanismo de ejecución retrasada que garantiza que el comportamiento malicioso solo se active 60 minutos después de su instalación. Después de eso, la carga útil se ejecuta cada 10 minutos.

«La ventana emergente solo aparece al iniciar el navegador cuando este deja de responder», dijeron los investigadores Anna Pham, Tanner Filip y Dani Lopez. «Antes de que se ejecute el DoS, se almacena una marca de tiempo en el almacenamiento local. Cuando el usuario cierra forzadamente su navegador y lo reinicia, el controlador de inicio comprueba si existe esta marca de tiempo y, si existe, aparece la ventana emergente CrashFix y se elimina la marca de tiempo.

«El DoS solo se ejecuta si el UUID existe (lo que significa que se está rastreando al usuario), el servidor C2 responde correctamente a una solicitud de recuperación y la ventana emergente se ha abierto al menos una vez y, posteriormente, se ha cerrado. Esta última condición puede ser intencionada para garantizar la interacción del usuario con la extensión antes de activar la carga útil».

El resultado final es que crea un bucle propio, activando la falsa advertencia cada vez que la víctima cierra por la fuerza y reinicia el navegador cuando deja de responder debido al ataque DoS. En caso de que la extensión no se elimine, el ataque volverá a activarse transcurridos 10 minutos.

La ventana emergente también incorpora varias técnicas antianálisis que desactivan los menús contextuales del botón derecho y evitan los intentos de utilizar métodos abreviados de teclado para abrir las herramientas de desarrollo. El comando CrashFix emplea la utilidad legítima de Windows, finger.exe , para recuperar y ejecutar la carga útil de la siguiente etapa desde el servidor del atacante («199.217.98 [.] 108"). El uso del comando Finger por parte de KongTuke fue documentadas del investigador de seguridad Brad Duncan en diciembre de 2025.

La carga útil que se recibe del servidor es un comando de PowerShell que está configurado para recuperar un script secundario de PowerShell que, a su vez, extrae una página del manual de estrategias de SocgHolish y utiliza varias capas de codificación en Base64 y operaciones XOR para ocultar el malware de la siguiente etapa.

El blob descifrado escanea los procesos en ejecución en busca de más de 50 herramientas de análisis e indicadores de máquinas virtuales y, si lo encuentra, detiene inmediatamente la ejecución. También comprueba si la máquina está unida a un dominio o es independiente y envía una solicitud HTTP POST al mismo servidor que contiene dos datos:

- Una lista de los productos antivirus instalados

- Un indicador con el valor «ABCD111" para las máquinas independientes «WORKGROUP» o «BCDA222" para los hosts unidos a un dominio

Si el sistema comprometido se marca como unido a un dominio, la cadena de ataques de KongTuke culmina con el despliegue de ModelOrat, una RAT de Windows con todas las funciones basada en Python que utiliza el cifrado RC4 para las comunicaciones de comando y control (C2) («170.168.103 [.] 208» o «158.247.252 [.] 178"), configura la persistencia mediante el Registro y facilita la ejecución de los archivos binarios, DLL, scripts de Python y comandos de PowerShell.

ModelOrat está equipado para actualizarse o autodestruirse al recibir un comando de actualización automática («VERSION_UPDATE») o de salida («TERMINATION_SIGNAL»). También implementa una variada lógica de balizamiento para pasar desapercibido.

«En condiciones normales de funcionamiento, utiliza un intervalo estándar de 300 segundos (5 minutos)», dijo Huntress. «Cuando el servidor envía un comando de configuración de activación, el implante pasa al modo activo con un sondeo rápido en un intervalo configurable, con un valor predeterminado de 150 milisegundos».

«Después de seis o más fallos de comunicación consecutivos, la RAT retrocede a un intervalo prolongado de 900 segundos (15 minutos) para evitar ser detectada. Cuando se recupera de un único error de comunicación, utiliza un intervalo de reconexión de 150 segundos antes de reanudar las operaciones normales».

Si bien el hecho de que ModelOrat se dirija a las máquinas unidas a un dominio sugiere que KongTuke está persiguiendo los entornos corporativos para facilitar un acceso más profundo, los usuarios de estaciones de trabajo independientes están sujetos a una secuencia de infección independiente en varias etapas que termina con la respuesta del servidor C2 con el mensaje «TEST PAYLOAD! », lo que indica que aún podría estar en fase de pruebas.

«La campaña CrashFix de KongTuke demuestra cómo los actores de amenazas siguen desarrollando sus tácticas de ingeniería social», concluyó la empresa de ciberseguridad. «Al hacerse pasar por un proyecto confiable de código abierto (uBlock Origin Lite), bloquear el navegador del usuario a propósito y luego ofrecer una solución falsa, han creado un ciclo de infección autosuficiente que se aprovecha de la frustración de los usuarios».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS