El cargador de malware de JavaScript (también conocido como JScript) llamado GootLoader se ha observado el uso de un archivo ZIP con formato incorrecto que está diseñado para eludir los esfuerzos de detección al concatenar entre 500 y 1000 archivos.

«El actor crea un archivo con formato incorrecto como técnica antianálisis», dijo Aaron Walton, investigador de seguridad de Expel dijo en un informe compartido con The Hacker News. «Es decir, muchas herramientas de desarchivado no pueden extraerlo de forma coherente, pero una herramienta fundamental de desarchivado parece funcionar de forma coherente y fiable: la herramienta predeterminada integrada en los sistemas Windows».

Esto lleva a una situación en la que el archivo no puede procesarse con herramientas como WinRAR o 7-Zip y, por lo tanto, impide que muchos flujos de trabajo automatizados analicen el contenido del archivo. Al mismo tiempo, se puede abrir con el desarchivador predeterminado de Windows, lo que garantiza que las víctimas del esquema de ingeniería social puedan extraer y ejecutar el malware de JavaScript.

Por lo general, GootLoader se distribuye mediante tácticas de envenenamiento o publicidad maliciosa mediante la optimización de motores de búsqueda (SEO), y se dirige a los usuarios que buscan plantillas legales para llevarlas a sitios de WordPress comprometidos que alojan archivos ZIP maliciosos. Al igual que otros cargadores, está diseñado para entregar cargas útiles secundarias, incluido el ransomware. El malware se ha detectado en estado salvaje al menos desde 2020.

A finales de octubre de 2025, las campañas de malware que propagaban el malware resurgieron con nuevos trucos: aprovechar las fuentes WOFF2 personalizadas con la sustitución de glifos para ofuscar los nombres de los archivos y aprovechar el punto final de comentarios de WordPress (» /wp-comments-post.php «) para entregar las cargas ZIP cuando un usuario hace clic en el botón «Descargar» del sitio.

Las últimas conclusiones de Expel destacan la continua evolución de los métodos de entrega, ya que los actores de amenazas emplean mecanismos de ofuscación más sofisticados para evadir la detección -

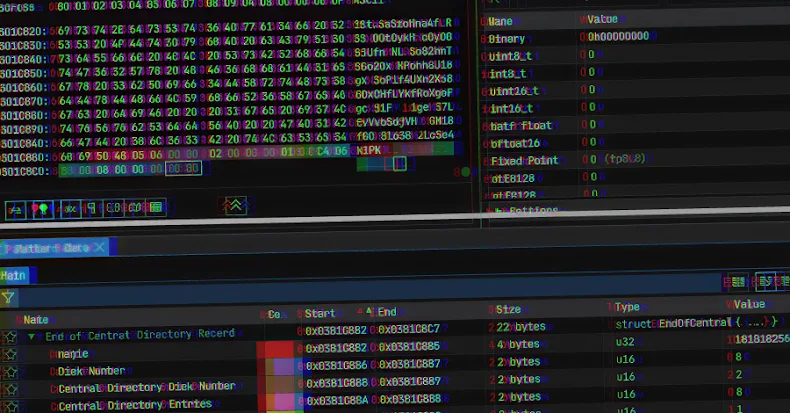

- Concatene entre 500 y 1000 archivos para crear el archivo ZIP malicioso

- Truncar el final del directorio central del archivo ( EOCD ) registra de manera que omite dos bytes críticos de la estructura esperada, lo que desencadena errores de análisis

- Distribuya aleatoriamente los valores en campos no críticos, como el número de disco y el número de discos, lo que hace que las herramientas de desarchivado esperen una secuencia de archivos ZIP que no existen

«El número aleatorio de archivos concatenados y los valores aleatorios en campos específicos son una técnica de evasión defensiva llamada 'hashbusting'», explicó Walton.

«En la práctica, cada usuario que descargue un archivo ZIP de la infraestructura de GootLoader recibirá un archivo ZIP único, por lo que buscar ese hash en otros entornos es inútil. El desarrollador de GootLoader usa el hashbusting para el archivo ZIP y para el archivo JScript contenido en el archivo».

Básicamente, la cadena de ataque implica la entrega del archivo ZIP como un blob codificado con XOR, que se decodifica y se añade repetidamente a sí mismo en el lado del cliente (es decir, en el navegador de la víctima) hasta que alcanza un tamaño determinado, eludiendo de manera efectiva los controles de seguridad diseñados para detectar la transmisión de un archivo ZIP.

Tan pronto como la víctima haga doble clic en el archivo ZIP descargado, el desarchivador predeterminado de Windows abrirá la carpeta ZIP que contiene la carga útil de JavaScript en el Explorador de archivos. Al lanzar el archivo JavaScript, a su vez, se activa su ejecución a través de "wscript.exe" desde una carpeta temporal, ya que el contenido del archivo no se extrajo de forma explícita.

A continuación, el malware de JavaScript crea un archivo de acceso directo de Windows (LNK) en la carpeta de inicio para establecer la persistencia y, en última instancia, ejecuta un segundo archivo de JavaScript con cscript, lo que genera comandos de PowerShell para llevar la infección a la siguiente etapa. En ataques anteriores de GootLoader , el script de PowerShell se usa para recopilar información del sistema y recibir comandos de un servidor remoto.

Para contrarrestar la amenaza que representa GootLoader, se recomienda a las organizaciones que consideren impedir que "wscript.exe" y "cscript.exe" ejecuten el contenido descargado si no es necesario y que utilicen un objeto de política de grupo (GPO) para asegurarse de que los archivos JavaScript se abren en el Bloc de notas de forma predeterminada, en lugar de ejecutarlos mediante «wscript.exe».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS