El equipo de Black Lotus Labs en Lumen Technologies dijo direccionó de forma nula el tráfico a más de 550 nodos de comando y control (C2) asociados a la botnet AISURU/KimWolf desde principios de octubre de 2025.

AISURU y su homólogo de Android, Kimwolf, se han convertido en algunas de las mayores redes de bots de los últimos tiempos, capaces de dirigir a los dispositivos esclavizados para que participen en ataques distribuidos de denegación de servicio (DDoS) y retransmitir tráfico malicioso para servicios de proxy residenciales .

Más información acerca de Kimwolf surgió el mes pasado cuando QianXin XLab publicó un análisis exhaustivo del malware, que convierte los dispositivos comprometidos (en su mayoría dispositivos de streaming de TV Android no autorizados) en un proxy residencial al entregar un kit de desarrollo de software (SDK) llamado ByteConnect, ya sea directamente o mediante aplicaciones incompletas que vienen preinstaladas en ellos.

El resultado neto es que la botnet se ha expandido a infectar más de 2 millones de dispositivos Android con un servicio de Android Debug Bridge (ADB) expuesto mediante túneles a través de redes proxy residenciales, lo que permite a los actores de amenazas comprometer una amplia gama de televisores.

Un informe posterior de Synthient reveló que los actores de Kimwolf intentaban descargar el ancho de banda del proxy a cambio de dinero por adelantado.

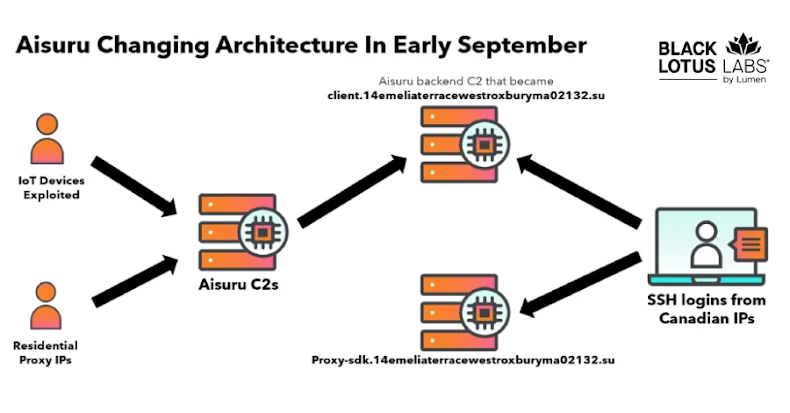

Black Lotus Labs dijo que identificó en septiembre de 2025 un grupo de conexiones SSH residenciales que se originaban en varias direcciones IP canadienses basándose en su análisis del backend C2 para Aisuru en 65.108.5 [.] 46, y que las direcciones IP utilizaban SSH para acceder a 194.46.59 [.] 169, que proxy-sdk.14emeliaterracewestroxburyma02132 [.] su.

Vale la pena señalar que el dominio de segundo nivel superó a Google en la lista de los 100 principales dominios de Cloudflare en noviembre de 2025, lo que llevó a la empresa de infraestructura web a eliminarlo de la lista .

Luego, a principios de octubre de 2025, la empresa de ciberseguridad dijo que había identificado otro dominio C2, greatfirewallisacensorshiptool.14emeliaterracewestroxburyma02132 [.] su, que se resolvía en 104.171.170 [.] 21, una dirección IP que pertenecía al proveedor de alojamiento Resi Rack LLC, con sede en Utah. La empresa se anuncia como un «proveedor de alojamiento de servidores de juegos premium».

Este vínculo es crucial, como lo demuestra un informe reciente del periodista de seguridad independiente Brian Krebs revelada cómo las personas detrás de varios servicios de proxy basados en las botnets vendían sus warez en un servidor de Discord llamado resi [.] to. Esto también incluye a los cofundadores de Resi Rack, de quienes se dice que se dedicaron activamente a la venta de servicios de proxy a través de Discord durante casi dos años.

El servidor, que desde entonces ha desaparecido, era propiedad de una persona llamada «d» (que se considera la abreviatura de «Dort»), y se cree que Snow era el maestro del bot.

«A principios de octubre, observamos un aumento del 300% en el número de nuevos bots añadidos a Kimwolf en un período de 7 días, lo que supuso el inicio de un aumento que alcanzó los 800.000 bots en total a mediados de mes», afirma Black Lotus Labs. «Casi todos los bots de esta oleada aparecieron a la venta en un único servicio de proxy residencial».

Posteriormente, se descubrió que la arquitectura Kimwolf C2 escaneaba PYPROXY y otros servicios en busca de dispositivos vulnerables entre el 20 de octubre de 2025 y el 6 de noviembre de 2025, un comportamiento que se explica por la explotación por parte de la botnet de una falla de seguridad en muchos servicios de proxy que permitía interactuar con dispositivos en las redes internas de los puntos finales de proxy residenciales y eliminar el malware.

Esto, a su vez, convierte el dispositivo en un nodo proxy residencial, lo que hace que su dirección IP pública (asignada por el proveedor de servicios de Internet) aparezca en alquiler en el sitio de un proveedor de proxy residencial. Los agentes de amenazas, como los responsables de estas redes de bots, ceden entonces el acceso al nodo infectado y lo convierten en un arma para escanear la red local en busca de dispositivos con el modo ADB activado para seguir propagándose.

«Tras una ruta nula exitosa [en octubre de 2025], observamos que el dominio greatfirewallisacensorshiptool se trasladaba a 104.171.170 [.] 201, otra IP de Resi Rack LLC», señaló Black Lotus Labs. «Cuando este servidor se puso en pie, vimos un gran aumento de tráfico con 176.65.149 [.] 19:25565, un servidor utilizado para alojar su malware. Se trataba de un ASN común que utilizaba la botnet Aisuru al mismo tiempo».

La revelación se produce en el contexto de un informe de Chawkr que detallaba una sofisticada red proxy que contenía 832 enrutadores KeenetiCOS comprometidos que operaban en los ISP rusos, como Net By Net Holding LLC, VladLink y GorodSamara.

«Las huellas digitales SSH consistentes y las configuraciones idénticas en los 832 dispositivos apuntan a una explotación masiva automatizada, ya sea aprovechando credenciales robadas, puertas traseras integradas o fallas de seguridad conocidas en el firmware del enrutador», dijo . «Cada router comprometido mantiene el acceso HTTP (puerto 80) y SSH (puerto 22)».

Dado que estos enrutadores SOHO comprometidos funcionan como nodos proxy residenciales, brindan a los actores de amenazas la capacidad de llevar a cabo actividades maliciosas al combinarse con el tráfico normal de Internet. Esto ilustra cómo los adversarios utilizan cada vez más los dispositivos de los consumidores como conductos para lanzar ataques en varias etapas.

«A diferencia de las direcciones IP de los centros de datos o de las direcciones de proveedores de alojamiento conocidos, estos terminales residenciales pasan desapercibidos para la mayoría de las listas de reputación de los proveedores de seguridad y las fuentes de inteligencia sobre amenazas», señaló Chawkr.

«Su clasificación residencial legítima y su reputación de IP limpia permiten que el tráfico malintencionado se haga pasar por una actividad normal de los consumidores, eludiendo los mecanismos de detección que detectarían inmediatamente las solicitudes que se originan en una infraestructura de alojamiento sospechosa o en servicios de proxy conocidos».

Post generado automáticamente, fuente oficial de la información: THEHACKERNEWS