Los expertos en seguridad han revelado detalles de una campaña de malware activa que explota un Vulnerabilidad de carga lateral de DLL en un binario legítimo asociado con el código abierto biblioteca c-ares para eludir los controles de seguridad y ofrecer una amplia gama de troyanos y ladrones básicos.

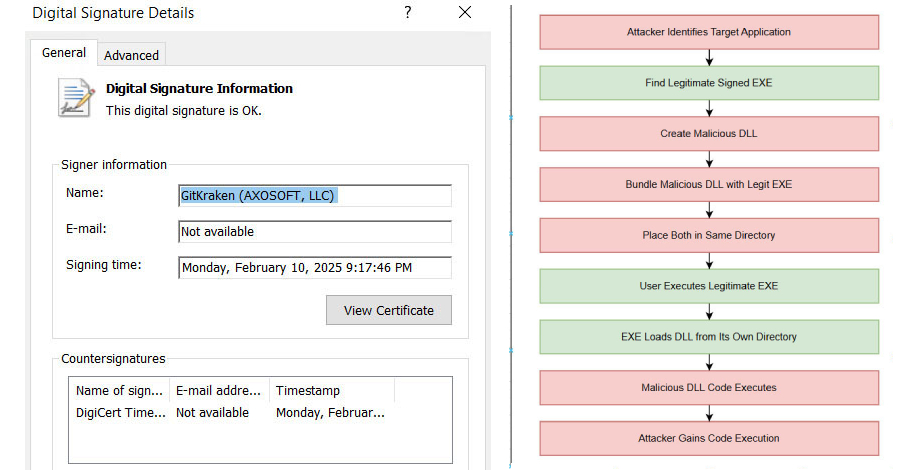

«Los atacantes logran la evasión al vincular un archivo libcares-2.dll malintencionado con cualquier versión firmada del archivo ahost.exe legítimo (al que suelen cambiar el nombre) para ejecutar su código», dijo Trellix dijo en un informe compartido con The Hacker News. «Esta técnica de carga lateral de las DLL permite al malware eludir las defensas de seguridad tradicionales basadas en firmas».

Se ha observado que la campaña distribuye una amplia variedad de malware, como Agente Tesla , CryptBot , Libro de formularios , Ladrón de luma , Ladrón de Vidar , Remcos ART , Quasar RAT , crata , y Gusano X .

Los objetivos de la actividad maliciosa incluyen a los empleados que desempeñan funciones de finanzas, adquisiciones, cadena de suministro y administración en sectores comerciales e industriales como el petróleo y el gas y la importación y exportación, con señuelos escritos en árabe, español, portugués, farsi e inglés, lo que sugiere que los ataques están restringidos a una región específica.

El ataque depende de colocar un versión maliciosa de la DLL en el mismo directorio que el binario vulnerable, aprovechando el hecho de que es susceptible de ser secuestrado por órdenes de búsqueda para ejecutar el contenido de la DLL falsa en lugar de su homóloga legítima, lo que otorga al actor de amenazas capacidades de ejecución de código. El ejecutable "ahost.exe" utilizado en la campaña está firmado por Git Kraken y normalmente se distribuye como parte de la aplicación de escritorio de GitKraken.

Un análisis de la artefacto on VirusTotal revela que se distribuye con docenas de nombres, incluidos, entre otros, «RFQ_NO_04958_LG2049 pdf.exe», "PO-069709-MQ02959-Order-S103509.exe», «23RDJANUARY Overdue.inv.pdf.exe», «contrato de venta po-00423-025_pdf.exe» y «Fatura da DHL.exe», lo que indica el uso de temas de facturación y solicitud de cotización (RFQ) para engañar a los usuarios para que lo abran.

«Esta campaña de malware pone de relieve la creciente amenaza de que las DLL descarguen ataques que aprovechan utilidades confiables y firmadas, como ahost.exe de GitKraken, para eludir las defensas de seguridad», afirma Trellix. «Al aprovechar el software legítimo y abusar del proceso de carga de las DLL, los atacantes pueden implementar sigilosamente malware potente, como XWorm y DCRat, lo que permite el acceso remoto persistente y el robo de datos».

La revelación se produce cuando Trellix también informó de un aumento de las estafas de suplantación de identidad en Facebook que utilizaban el navegador integrado en el navegador ( BitB ) técnica para simular una pantalla de autenticación de Facebook y engañar a los usuarios desprevenidos para que introduzcan sus credenciales. Esto funciona mediante la creación de una ventana emergente falsa en la ventana legítima del navegador de la víctima mediante un elemento de iframe, lo que hace prácticamente imposible diferenciar entre una página de inicio de sesión genuina y una falsa.

«El ataque suele comenzar con un correo electrónico de suplantación de identidad, que puede disfrazarse de comunicación de un bufete de abogados», dijo el investigador Mark Joseph Marti dijo . «Este correo electrónico suele contener un aviso legal falso sobre un vídeo infractor e incluye un hipervínculo disfrazado de enlace de inicio de sesión en Facebook».

Tan pronto como la víctima haga clic en la URL acortada, será redirigida a un mensaje falso de Meta CAPTCHA que indica a las víctimas que inicien sesión en su cuenta de Facebook. Esto, a su vez, activa una ventana emergente que emplea el método BitB para mostrar una pantalla de inicio de sesión falsa diseñada para recopilar sus credenciales.

Otras variantes de la campaña de ingeniería social utilizan correos electrónicos de suplantación de identidad que denuncian violaciones de derechos de autor, alertas de inicio de sesión inusuales, cierres de cuentas inminentes debido a actividades sospechosas o posibles vulnerabilidades de seguridad. Estos mensajes están diseñados para inducir una falsa sensación de urgencia y llevar a las víctimas a páginas alojadas en Netlify o Vercel para capturar sus credenciales. Hay pruebas que sugieren que los ataques de suplantación de identidad pueden haber sido en curso desde julio de 2025 .

«Al crear una ventana emergente de inicio de sesión falsa y personalizada en el navegador de la víctima, este método aprovecha la familiaridad del usuario con los flujos de autenticación, lo que hace que el robo de credenciales sea casi imposible de detectar visualmente», afirma Trellix. «El cambio clave radica en el abuso de una infraestructura confiable, utilizando servicios legítimos de alojamiento en la nube, como Netlify y Vercel, y acortadores de URL para eludir los filtros de seguridad tradicionales y dar una falsa sensación de seguridad a las páginas fraudulentas».

Los hallazgos coinciden con el descubrimiento de una campaña de suplantación de identidad en varias etapas que explota las cargas útiles de Python y los túneles de TryCloudflare para distribuirlas asíncrata mediante enlaces de Dropbox que apuntan a archivos ZIP que contienen un archivo de acceso directo a Internet (URL). Los detalles de la campaña fueron primera documentación por Forcepoint X-Labs en febrero de 2025.

«La carga útil inicial, un archivo Windows Script Host (WSH), se diseñó para descargar y ejecutar scripts maliciosos adicionales alojados en un servidor WebDAV», dijo Trend Micro dijo . «Estos scripts facilitaron la descarga de archivos por lotes y otras cargas útiles, lo que garantizó una rutina de infección fluida y persistente».

Un aspecto destacado del ataque es el abuso de las técnicas de «vivir de la tierra» (LotL), que emplean Windows Script Host, PowerShell y utilidades nativas, así como la infraestructura de nivel gratuito de Cloudflare para alojar el servidor WebDAV y evitar la detección.

Los scripts organizados en los dominios de TryCloudflare están diseñados para instalar un entorno Python, establecer la persistencia mediante scripts de la carpeta de inicio de Windows e inyectar el código shell de Asyncrat en un proceso "explorer.exe». Al mismo tiempo, se muestra a la víctima un PDF con forma de señuelo como mecanismo de distracción y le hace creer que se ha accedido a un documento legítimo.

«La campaña Asyncrat analizada en este informe demuestra la creciente sofisticación de los actores de amenazas a la hora de abusar de los servicios legítimos y las herramientas de código abierto para evadir la detección y establecer un acceso remoto persistente», afirma Trend Micro. «Al utilizar scripts basados en Python y abusar de la infraestructura de capa gratuita de Cloudflare para alojar cargas maliciosas, los atacantes ocultaron con éxito sus actividades bajo dominios confiables, eludiendo los controles de seguridad tradicionales».

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS