El Equipo de Respuesta a Emergencias Informáticas de Ucrania (CERT-UA) ha divulgado detalles de los nuevos ciberataques dirigidos a sus fuerzas de defensa con el malware conocido como PLUGGYAPE entre octubre y diciembre de 2025.

La actividad se ha atribuido con un nivel de confianza medio a un grupo de hackers ruso rastreado como Ventisca vacía (también conocido como Laundry Bear o UAC-0190). Se cree que el actor de la amenaza está activo al menos desde abril de 2024.

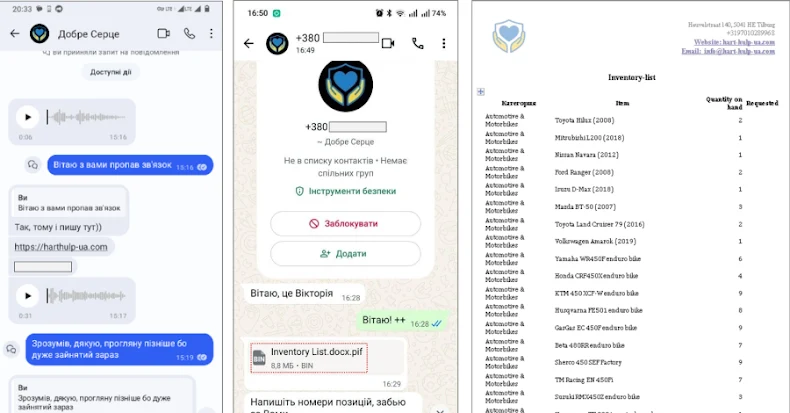

Las cadenas de ataque que distribuyen el malware utilizan la mensajería instantánea Signal y WhatsApp como vectores, y los actores de las amenazas se hacen pasar por organizaciones benéficas para convencer a los objetivos de que hagan clic en un enlace aparentemente inofensivo («harthulp-ua [.] com» o «solidarity-help [.] org») haciéndose pasar por la fundación y descargando un archivo protegido con contraseña.

Los archivos contienen un ejecutable creado con PyInstaller que, en última instancia, llevó al despliegue de PLUGGYAPE. CERT-UA señaló que las sucesivas versiones del backdoor han añadido comprobaciones de ofuscación y antianálisis para evitar que los artefactos se ejecuten en un entorno virtual.

Escrito en Python, PLUGGYAPE establece la comunicación con un servidor remoto a través de WebSocket o Message Queuing Telemetry Transport (MQTT), lo que permite a los operadores ejecutar código arbitrario en los hosts comprometidos. La compatibilidad con la comunicación mediante el protocolo MQTT se añadió en diciembre de 2025.

Además, las direcciones de comando y control (C2) se recuperan de servicios de pegado externos, como rentry [.] co y pastebin [.] com, donde se almacenan codificadas en base64, en lugar de codificar directamente el dominio en el propio malware. Esto da a los atacantes la capacidad de mantener la seguridad operativa y resiliencia, lo que les permite actualizar los servidores C2 en tiempo real en situaciones en las que se detecta y desactiva la infraestructura original.

«La interacción inicial con el objetivo de un ciberataque se lleva a cabo cada vez más utilizando cuentas y números de teléfono legítimos de operadores móviles ucranianos, con el uso del idioma ucraniano y la comunicación de audio y vídeo, y el atacante puede demostrar un conocimiento detallado y relevante sobre la persona, la organización y sus operaciones», dijo el CERT-UA.

«Los mensajeros de uso generalizado disponibles en dispositivos móviles y ordenadores personales se están convirtiendo de hecho en el canal más común para entregar herramientas de software para las ciberamenazas».

En los últimos meses, la agencia de ciberseguridad también ha revelada que un grupo de amenazas rastreado como UAC-0239 envió correos electrónicos de suplantación de identidad desde direcciones de UKR [.] net y Gmail que contenían enlaces a un archivo VHD (o directamente como archivo adjunto), lo que allana el camino para un ladrón con sede en Go llamado FILEMESS, que recopila archivos que coinciden con ciertas extensiones y los filtra a Telegram.

También se elimina un marco C2 de código abierto llamado o CAC 2 que permite la manipulación del sistema, la transferencia de archivos, el registro de teclas y la ejecución remota de comandos. Se dice que la actividad tuvo como objetivo las fuerzas de defensa y los gobiernos locales de Ucrania.

Las instituciones educativas y las autoridades estatales de Ucrania también han sido objeto de otra campaña de spear-phising orquestada por UAC-0241 que aprovecha los archivos ZIP que contienen un archivo de acceso directo de Windows (LNK), cuya apertura desencadena la ejecución de una aplicación HTML (HTA) mediante «mshta.exe».

La carga útil de HTA, a su vez, lanza JavaScript diseñado para descargar y ejecutar un script de PowerShell, que luego ofrece una herramienta de código abierto llamada Lazaña para recuperar las contraseñas almacenadas y un nombre en clave de puerta trasera de Go GAMYBEAR que puede recibir y ejecutar comandos entrantes desde un servidor y transmitir los resultados en formato codificado en Base64 a través de HTTP.

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS