Los agentes de IA ya no se limitan a escribir código. Lo están ejecutando.

Herramientas como Copilot, Claude Code y Codex ahora pueden crear, probar e implementar software de principio a fin en cuestión de minutos. Esa velocidad está transformando la ingeniería, pero también está creando una brecha de seguridad que la mayoría de los equipos no ven hasta que algo se rompe.

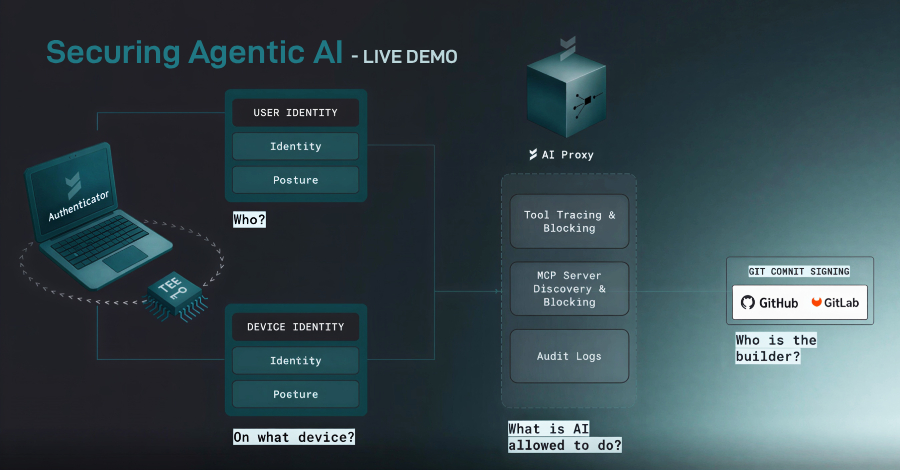

Detrás de cada flujo de trabajo de agencia hay una capa que pocas organizaciones protegen activamente: Protocolos de control de máquinas (MCP) . Estos sistemas deciden discretamente qué puede ejecutar un agente de IA, a qué herramientas puede llamar, a qué API puede acceder y qué infraestructura puede utilizar. Una vez que el plano de control se ve comprometido o mal configurado, el agente no solo comete errores, sino que actúa con autoridad.

Pregunte a los equipos afectados por CVE-2025-6514 . Un defecto convirtió un proxy OAuth de confianza utilizado por más de 500 000 desarrolladores en una ruta de ejecución remota de código. No hay una cadena de exploits exótica. Sin intrusión ruidosa. Solo la automatización hace exactamente lo que está permitido: a gran escala. Ese incidente dejó algo en claro: si un agente de IA puede ejecutar comandos, también puede ejecutar ataques.

Este seminario web es para equipos que quieren moverse rápido sin ceder el control.

Asegure su lugar para la sesión en vivo ➜

Dirigido por el autor del documento técnico de OpenID Gestión de identidades para la IA de agencia , esta sesión aborda directamente los principales riesgos que los equipos de seguridad están heredando ahora de la adopción de la IA por parte de las agencias. Verá cómo funcionan realmente los servidores MCP en entornos reales, dónde aparecen las claves de API ocultas, cómo los permisos se expanden silenciosamente y por qué los modelos tradicionales de identidad y acceso se estropean cuando los agentes actúan en su nombre.

Aprenderás:

- Qué son los servidores MCP y por qué son más importantes que el modelo en sí

- Cómo los MCP maliciosos o comprometidos convierten la automatización en una superficie de ataque

- De dónde provienen las claves de API ocultas y cómo detectarlas y eliminarlas

- Cómo auditar las acciones de los agentes y hacer cumplir la política antes de la implementación

- Controles prácticos para proteger la IA de las agencias sin ralentizar el desarrollo

La IA de la agencia ya está en fase de desarrollo. La única pregunta es si puedes ver lo que está haciendo y detenerla cuando va demasiado lejos.

Inscríbase en el seminario web en directo y recupere el control de su pila de IA antes de que el próximo incidente lo haga por usted.

Inscríbase en el seminario web ➜

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS