Los investigadores de ciberseguridad han revelado detalles de un marco de malware previamente indocumentado y rico en funciones con nombre en código Vínculo nulo que está diseñado específicamente para el acceso sigiloso y a largo plazo a entornos de nube basados en Linux

Según un nuevo informe de Check Point Research, el marco de malware Linux nativo de la nube comprende una serie de cargadores, implantes, rootkits y complementos modulares personalizados que permiten a sus operadores aumentar o cambiar sus capacidades con el tiempo, así como cambiar cuando los objetivos cambian. Se descubrió por primera vez en diciembre de 2025.

«El marco incluye múltiples capacidades y módulos centrados en la nube, y está diseñado para funcionar de manera confiable en entornos de nube y contenedores durante períodos prolongados», dijo la empresa de ciberseguridad dijo en un análisis publicado hoy. «La arquitectura de VoidLink es extremadamente flexible y altamente modular, y se centra en una API de complementos personalizada que parece inspirarse en el enfoque de Beacon Object Files (BOF) de Cobalt Strike. Esta API se usa en más de 30 módulos de complementos disponibles de forma predeterminada».

Los hallazgos reflejan un cambio en el enfoque de los actores de amenazas de los sistemas Windows a Linux, que se han convertido en la base de los servicios en la nube y las operaciones críticas. Se considera que VoidLink, que se mantiene de forma activa y evoluciona, es obra de actores de amenazas afiliados a China.

Un implante que prioriza la nube escrito en el Zig lenguaje de programación, el kit de herramientas puede detectar los principales entornos de nube, como Amazon Web Services (AWS), Google Cloud, Microsoft Azure, Alibaba y Tencent, y adaptar su comportamiento si reconoce que se ejecuta dentro de un contenedor Docker o un pod de Kubernetes. También puede recopilar las credenciales asociadas a los entornos de nube y a los sistemas de control de versiones de código fuente más populares, como Git.

|

| Descripción general de alto nivel de VoidLink |

La segmentación de estos servicios es un indicio de que es probable que VoidLink esté diseñado para atacar a los desarrolladores de software, ya sea con la intención de robar datos confidenciales o aprovechar el acceso para llevar a cabo ataques a la cadena de suministro.

Algunas de sus otras capacidades se enumeran a continuación:

- Funciones similares a las de un Rootkit que utilizan LD_PRELOAD , módulo kernel cargable ( KM ), y eBPF para ocultar sus procesos en función de la versión del kernel de Linux

- Un sistema de complementos en memoria para ampliar la funcionalidad

- Soporte para diversos canales de comando y control (C2), como HTTP/HTTPS, WebSocket, ICMP y tunelización de DNS

- Forme una red de igual a igual (P2P) o de tipo malla entre los hosts comprometidos

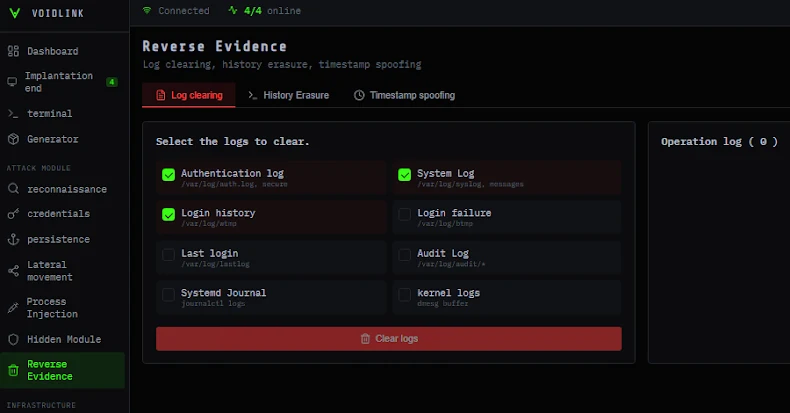

Un panel chino basado en la web que permite a los atacantes controlar el implante de forma remota, crear versiones personalizadas sobre la marcha, gestionar archivos, tareas y complementos y llevar a cabo diferentes etapas del ciclo de ataque, desde el reconocimiento y la persistencia hasta el movimiento lateral y la evasión de la defensa, borrando los rastros de actividad maliciosa.

|

| Panel de construcción para crear versiones personalizadas de VoidLink |

VoidLink admite 37 complementos que abarcan la antiforense, el reconocimiento, los contenedores, la escalada de privilegios, el movimiento lateral y otros, transformándolo en un marco completo de posexplotación -

- Antiforense, para borrar o editar los registros y el historial del shell en función de palabras clave y realizar una reducción temporal de los archivos para dificultar el análisis

- En la nube, para facilitar el descubrimiento de Kubernetes y Docker y la escalación de privilegios, los escapes de contenedores y la detección de errores de configuración

- Recolección de credenciales, para recopilar credenciales y secretos, incluidas las claves SSH, las credenciales de git, el material de contraseñas locales, las credenciales y cookies del navegador, los tokens y las claves de API

- Movimiento lateral, para propagarse lateralmente mediante un gusano basado en SSH

- Persistencia, para ayudar a establecer la persistencia mediante el abuso de vinculadores dinámicos, trabajos de cron y servicios del sistema

- Recon, para recopilar información detallada sobre el sistema y el entorno

Al describirlo como «impresionante» y «mucho más avanzado que el malware típico de Linux», Check Point dijo que VoidLink cuenta con un componente orquestador central que gestiona las comunicaciones C2 y la ejecución de tareas.

También incorpora una serie de funciones antianálisis para evitar la detección. Además de marcar varios depuradores y herramientas de monitorización, puede borrarse automáticamente si detecta algún signo de manipulación. También cuenta con una opción de modificación automática que permite descifrar regiones de código protegidas durante el tiempo de ejecución y cifrarlas cuando no se utilizan, sin necesidad de utilizar los escáneres de memoria en tiempo de ejecución.

Además, el marco de malware enumera los productos de seguridad instalados y las medidas de refuerzo en el host comprometido para calcular una puntuación de riesgo y llegar a una estrategia de evasión general. Por ejemplo, esto puede implicar ralentizar los análisis de los puertos y tener un mayor control en entornos de alto riesgo.

«Los desarrolladores demuestran un alto nivel de experiencia técnica, con un gran dominio de varios lenguajes de programación, incluidos Go, Zig, C y marcos modernos como React», señaló Check Point. «Además, el atacante posee un conocimiento profundo de los sofisticados componentes internos del sistema operativo, lo que le permite desarrollar soluciones avanzadas y complejas».

«VoidLink tiene como objetivo automatizar la evasión tanto como sea posible, perfilando un entorno y eligiendo la estrategia más adecuada para operar en él. Gracias a su diseño en modo kernel y a un vasto ecosistema de complementos, VoidLink permite a sus operadores moverse por entornos de nube y ecosistemas de contenedores con un sigilo adaptativo».

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS