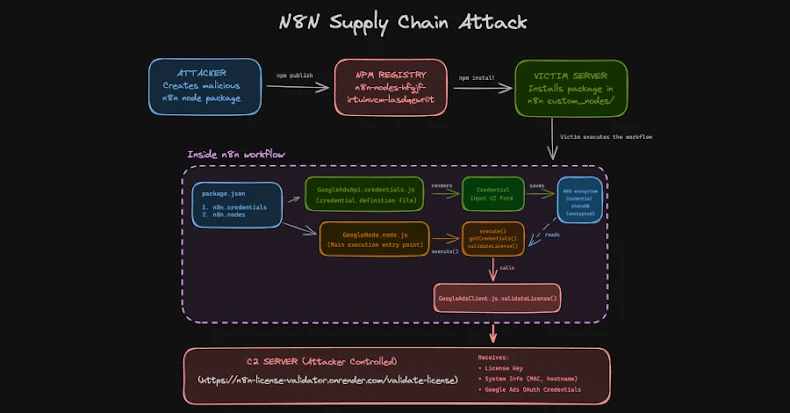

Se ha observado que los actores de amenazas suben un conjunto de ocho paquetes al registro de npm que se hacían pasar por integraciones dirigidas a n8n plataforma de automatización del flujo de trabajo para robar las credenciales de OAuth de los desarrolladores.

Uno de esos paquetes, denominado «n8n-nodes-hfgjf-irtuinvcm-lasdqewriit», imita una integración de Google Ads y pide a los usuarios que vinculen su cuenta de publicidad de una forma aparentemente legítima y, a continuación, la transfieran a los servidores que están bajo el control de los atacantes.

«El ataque representa una nueva escalada en las amenazas a la cadena de suministro», dijo Endor Labs dijo en un informe publicado la semana pasada. «A diferencia del malware npm tradicional, que suele atacar las credenciales de los desarrolladores, esta campaña aprovechó las plataformas de automatización del flujo de trabajo que actúan como bóvedas de credenciales centralizadas y almacenan en una sola ubicación los tokens de OAuth, las claves de API y las credenciales confidenciales de docenas de servicios integrados, como Google Ads, Stripe y Salesforce».

La lista completa de paquetes identificados, que se han eliminado desde entonces, es la siguiente:

- n8n-nodes-hfgjf-irtuinvcm-lasdqewriit (4.241 descargas, autor: kakashi-hatake)

- n8n-nodes-ggdv-hdfvcnnje-uyrokvbkl (1.657 descargas, autor: kakashi-hatake)

- n8n-nodes-vbmkajdsa-uehfitvv-ueqjhhhksdlkkmz (1.493 descargas, autor: kakashi-hatake)

- n8n-nodes-performance-metrics (752 descargas, autor: hezi109)

- n8n-nodes-gasdhgfuy-rejerw-ytjsadx (8.385 descargas, autor: zabuza-momochi)

- n8n-nodes-danev (5.525 descargas, autor: dan_even_segler)

- n8n-nodes-rooyai-model (1.731 descargas, autor: haggags)

- n8n-nodes-zalo-vietts (4.241 descargas, autores: vietts_code y diendh)

Los usuarios «zabuza-momochi», «dan_even_segler» y «diendh» también se han vinculado a otras bibliotecas que todavía están disponibles para su descarga en el momento de escribir este artículo -

- n8n-nodes-gg-udhasudsh-hgjkhg-official (2.863 descargas)

- proyecto de prueba n8n-nodes-danev (1.259 descargas)

- @diendh /n8n-nodes-tiktok-v2 (218 descargas)

- n8n-nodes-zl-vietts (6.357 descargas)

No está claro si albergan funciones maliciosas similares. Sin embargo, una evaluación de los tres primeros paquetes de Spectra Assure de ReversingLabs no descubrió ningún problema de seguridad. En el caso de «n8n-nodes-zl-vietts», el análisis ha determinado que la biblioteca contiene un componente con historial de malware.

Curiosamente, hace solo tres horas se publicó en npm una versión actualizada del paquete «n8n-nodes-gg-udhasudsh-hgjkhg-official», lo que sugiere que la campaña posiblemente esté en curso.

El paquete malicioso, una vez instalado como nodo comunitario , se comporta como cualquier otra integración de n8n, ya que muestra pantallas de configuración y guarda los tokens de OAuth de la cuenta de Google Ads en formato cifrado en el almacén de credenciales de n8n. Cuando se ejecuta el flujo de trabajo, ejecuta un código para descifrar los tokens almacenados mediante la clave maestra de n8n y los filtra a un servidor remoto.

Este desarrollo marca la primera vez que una amenaza para la cadena de suministro se dirige explícitamente al ecosistema n8n, y los malos actores utilizan como arma la confianza en las integraciones comunitarias para lograr sus objetivos.

Los hallazgos destacan los problemas de seguridad que conlleva la integración de flujos de trabajo no confiables, lo que puede ampliar la superficie de ataque. Se recomienda a los desarrolladores auditar los paquetes antes de instalarlos, analizar los metadatos de los paquetes para detectar cualquier anomalía y utilizar las integraciones oficiales de n8n.

N8n también tiene prevenido sobre el riesgo de seguridad derivado del uso de nodos comunitarios de npm, que, según afirma, pueden ejecutar acciones maliciosas en la máquina en la que se ejecuta el servicio. En las instancias n8n autohospedadas, se recomienda deshabilitar los nodos de la comunidad configurando N8N_COMMUNITY_PACKAGES_ENABLED en false.

«Los nodos comunitarios funcionan con el mismo nivel de acceso que el propio n8n. Pueden leer las variables del entorno, acceder al sistema de archivos, realizar solicitudes de red salientes y, lo que es más importante, recibir claves de API y tokens de OAuth descifrados durante la ejecución del flujo de trabajo», afirman los investigadores Kiran Raj y Henrik Plate. «No hay aislamiento ni aislamiento entre el código del nodo y el tiempo de ejecución de n8n».

«Debido a esto, un solo paquete npm malicioso es suficiente para obtener una visibilidad profunda de los flujos de trabajo, robar credenciales y comunicarse externamente sin levantar sospechas inmediatas. Para los atacantes, la cadena de suministro de npm ofrece un punto de entrada silencioso y muy eficaz a los entornos n8n».

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS