Una nueva ola de Go Brute Forcer los ataques se han dirigido a bases de datos de proyectos de criptomonedas y cadenas de bloques para incorporarlos a una red de bots que es capaz de forzar brutamente las contraseñas de los usuarios para servicios como FTP, MySQL, PostgreSQL y phpMyAdmin en servidores Linux.

«La ola actual de campañas se debe a dos factores: la reutilización masiva de ejemplos de implementación de servidores generados por IA que propagan nombres de usuario comunes y valores predeterminados débiles, y la persistencia de paquetes web antiguos, como XAMPP, que exponen las interfaces FTP y de administración con un endurecimiento mínimo», dijo Check Point Research dijo en un análisis publicado la semana pasada.

GobruteForcer, también llamado Gobrut, fue primera documentación de la Unidad 42 de Palo Alto Networks en marzo de 2023, documentando su capacidad para atacar plataformas similares a Unix que ejecutan arquitecturas x86, x64 y ARM para implementar un bot de Internet Relay Chat (IRC) y un shell web para el acceso remoto, además de obtener un módulo de fuerza bruta para buscar sistemas vulnerables y ampliar el alcance de la botnet.

Un informe posterior del equipo de Black Lotus Labs en Lumen Technologies en septiembre de 2025 encontrado que una parte de los bots infectados bajo el control de otra familia de malware conocida como SystemBC también formaban parte de la botnet GobruteForcer.

Check Point dijo que identificó una versión más sofisticada del malware Golang a mediados de 2025, que incluía un bot IRC muy ofuscado que se reescribió en el lenguaje de programación multiplataforma, mejoró los mecanismos de persistencia, las técnicas de enmascaramiento de procesos y las listas de credenciales dinámicas.

La lista de credenciales incluye una combinación de nombres de usuario y contraseñas comunes (por ejemplo, myUser:abcd @123 o appeaser:admin123456) que pueden aceptar inicios de sesión remotos. La elección de estos nombres no es casual, ya que se han utilizado en tutoriales de bases de datos y en documentación de proveedores, y todos ellos se han utilizado para entrenar modelos de lenguajes grandes (LLM), lo que ha hecho que generen fragmentos de código con los mismos nombres de usuario predeterminados.

Algunos de los otros nombres de usuario de la lista se centran en las criptomonedas (por ejemplo, cryptouser, appcrypto, crypto_app y crypto) o están dirigidos a paneles de phpMyAdmin (por ejemplo, root, wordpress y wpuser).

«Los atacantes reutilizan un grupo de contraseñas pequeño y estable para cada campaña, actualizan las listas por tarea de ese grupo y rotan los nombres de usuario y las adiciones a nichos varias veces por semana para perseguir diferentes objetivos», afirma Check Point. «A diferencia de los demás servicios, FTP brute-force utiliza un pequeño conjunto de credenciales codificadas de forma rígida, incrustadas en el binario bruteforcer. Esa configuración integrada apunta a las pilas de alojamiento web y a las cuentas de servicio predeterminadas».

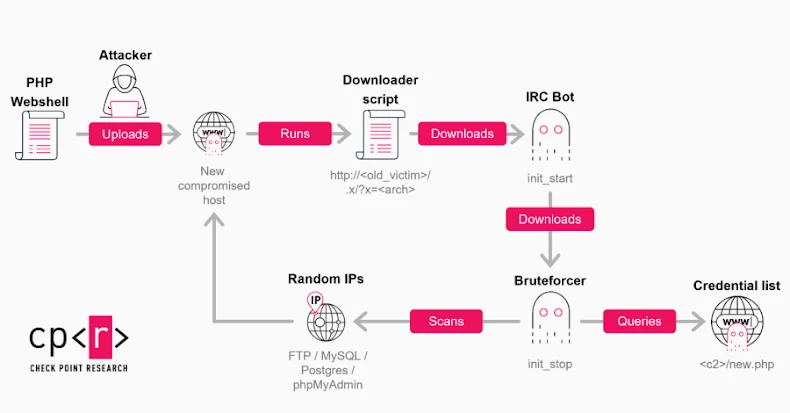

En la actividad observada por Check Point, un servicio FTP expuesto a Internet en servidores que ejecutan XAMPP se utiliza como vector de acceso inicial para subir un shell web PHP , que luego se usa para descargar y ejecutar una versión actualizada del bot IRC mediante un script de shell basado en la arquitectura del sistema. Una vez que un host se infecta con éxito, puede tener tres usos diferentes:

- Ejecute el componente de fuerza bruta para intentar iniciar sesión con contraseña para FTP, MySQL, Postgres y phpMyAdmin a través de Internet

- Aloje y entregue cargas útiles a otros sistemas comprometidos, o

- Aloje puntos finales de control al estilo IRC o actúe como un comando y control de respaldo (C2) para aumentar la resiliencia

Un análisis más detallado de la campaña ha determinado que uno de los servidores comprometidos se ha utilizado para organizar un módulo que recorre una lista de direcciones de la cadena de bloques de TRON y consulta los saldos mediante el servicio tronscanapi [.] com para identificar las cuentas con fondos distintos de cero. Esto indica un esfuerzo concertado para centrarse en los proyectos de cadenas de bloques.

«GobruteForcer ejemplifica un problema más amplio y persistente: la combinación de una infraestructura expuesta, credenciales débiles y herramientas cada vez más automatizadas», afirma Check Point. «Si bien la botnet en sí misma es técnicamente sencilla, sus operadores se benefician de la gran cantidad de servicios mal configurados que permanecen en línea».

La revelación se produce cuando GreyNoise reveló que los actores de amenazas están escaneando sistemáticamente Internet en busca de servidores proxy mal configurados que puedan proporcionar acceso a servicios comerciales de LLM.

De las dos campañas, una ha aprovechado las vulnerabilidades de falsificación de solicitudes del lado del servidor (SSRF) para centrarse en la funcionalidad de extracción de modelos de Ollama y las integraciones de webhooks de Twilio SMS entre octubre de 2025 y enero de 2026. Basándose en el uso de la infraestructura OAST de ProjectDiscovery, se postula que es probable que la actividad provenga de investigadores de seguridad o cazadores de recompensas.

El segundo conjunto de actividades, que comenzará el 28 de diciembre de 2025, se considera un esfuerzo de enumeración de gran volumen para identificar los puntos finales de LLM expuestos o mal configurados asociados a Alibaba, Anthropic, DeepSeek, Google, Meta, Mistral, OpenAI y xAI. El escaneo se originó en las direcciones IP 45.88.186 [.] 70 y 204.76.203 [.] 125.

«A partir del 28 de diciembre de 2025, dos IP lanzaron una investigación metódica de más de 73 puntos finales del modelo LLM», dijo la firma de inteligencia de amenazas dijo . «En once días, generaron 80.469 sesiones: un reconocimiento sistemático de servidores proxy mal configurados que pudieran filtrar el acceso a las API comerciales».

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS