Chainguard, la fuente confiable de código abierto, tiene una visión única de cómo las organizaciones modernas consumen realmente software de código abierto y dónde se enfrentan a riesgos y cargas operativas. Gracias a una base de clientes cada vez mayor y a un extenso catálogo de más de 1800 proyectos de imágenes de contenedores, 148 000 versiones, 290 000 imágenes y 100 000 bibliotecas de idiomas, y casi 500 millones de compilaciones, pueden ver lo que los equipos extraen, implementan y mantienen día a día, junto con las vulnerabilidades y las realidades de remediación que van de la mano.

Es por eso que crearon El estado del código abierto confiable , un impulso trimestral en la cadena de suministro de software de código abierto. Al analizar el uso anónimo de los productos y los datos de CVE, el equipo de Chainguard se dio cuenta de temas comunes en torno a lo que realmente utilizan los equipos de ingeniería de código abierto y los riesgos asociados.

Esto es lo que encontraron:

- La IA está remodelando la estructura básica: Python lideró el camino como la imagen de código abierto más popular entre la base global de clientes de Chainguard, lo que impulsó el paquete de IA moderno.

- Más de la mitad de la producción se produce fuera de los proyectos más populares: Es posible que la mayoría de los equipos se basen en un conjunto de imágenes conocidas, pero la infraestructura del mundo real se basa en una amplia cartera que va mucho más allá de las 20 imágenes más populares, a las que en este informe se denominan imágenes de cola larga.

- La popularidad no se correlaciona con el riesgo: El 98% de las vulnerabilidades encontradas y corregidas en las imágenes de Chainguard se produjeron fuera de los 20 proyectos más populares. Esto significa que la mayor carga de seguridad se acumula en la parte menos visible de la pila, donde es más difícil aplicar parches.

- El cumplimiento puede ser el catalizador de la acción: El cumplimiento adopta muchas formas hoy en día: desde los requisitos de vulnerabilidad y SBOM hasta marcos industriales como PCI DSS y SOC 2 y regulaciones como la Ley de Ciberresiliencia de la UE. La FIPS es solo un ejemplo, y se centra específicamente en los estándares de cifrado federales de EE. UU. Aun así, el 44% de los clientes de Chainguard utilizan una imagen FIPS en producción, lo que subraya la frecuencia con la que las necesidades normativas influyen en las decisiones de software del mundo real.

- La confianza se basa en la velocidad de remediación: Chainguard eliminó las CVEs críticas, en promedio, en menos de 20 horas.

Antes de profundizar, una nota sobre la metodología: este informe analiza más de 1800 proyectos únicos de imágenes de contenedores, un total de 10 100 instancias de vulnerabilidad y 154 CVEs únicas rastreadas desde el 1 de septiembre de 2025 hasta el 30 de noviembre de 2025. Cuando utilizamos términos como «los 20 mejores proyectos» y «proyectos ambiciosos» (tal y como los definen las imágenes que no figuran entre los 20 principales), nos referimos a los patrones de uso reales observados en la cartera de clientes de Chainguard y en las encuestas de producción.

Uso: Qué equipos ejecutan realmente en producción

Si se aleja, el tamaño actual de los contenedores de producción es exactamente el que cabría esperar: los lenguajes fundamentales, los tiempos de ejecución y los componentes de infraestructura dominan la lista más popular.

Imágenes más populares: la IA está remodelando la pila de referencia

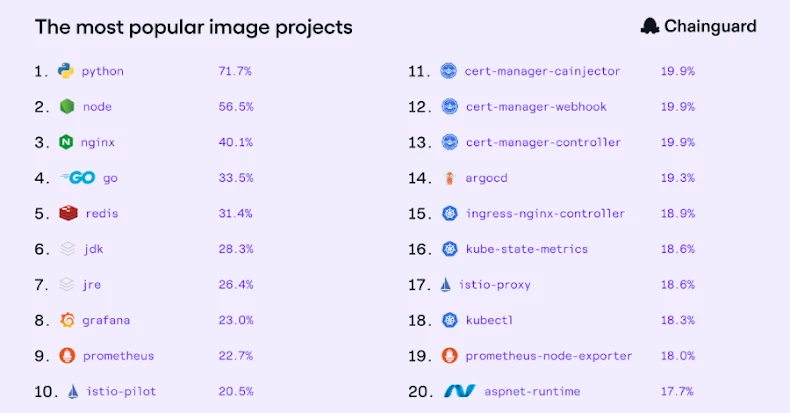

En todas las regiones, las imágenes más conocidas son imágenes básicas: Python (71,7% de los clientes), Node (56,5%), nginx (40,1%), go (33,5%), redis (31,4%), seguidas de JDK, JRE y un grupo de herramientas básicas de observabilidad y plataforma como Grafana, Prometheus, Istio, cert-manager, argocd, ingress-nginx y kube-métricas de estado.

Esto indica que los clientes utilizan una cartera de componentes fundamentales (incluidos los idiomas, las puertas de enlace, la malla de servicios, la supervisión y los controladores) que, en conjunto, forman la base de su negocio.

No es sorprendente ver a Python a la cabeza a nivel mundial, como el lenguaje adhesivo predeterminado para la pila de IA moderna. Los equipos suelen estandarizar Python para el desarrollo de modelos, las canalizaciones de datos y, cada vez más, también para los servicios de inferencia de producción.

Más populares por región: bases similares, diferentes mezclas de cola larga

Norteamérica muestra un conjunto amplio y coherente de componentes básicos de producción predeterminados: Python (71,7% de los clientes), Node (56,6%), nginx (39,8%), go (31,9%), redis (31,5%), además de una fuerte penetración de los componentes del ecosistema de Kubernetes (cert-manager, istio, argocd, prometheus, kube-state-metrics, node-exporter, kubectl). Cabe destacar que incluso las imágenes de utilidades como Busybox aparecen de manera significativa.

Fuera de Norteamérica, aparece el mismo núcleo, pero la cartera se distribuye de forma diferente: Python (72% de los clientes), Node (55,8%), Go (44,2%), nginx (41,9%) y una presencia notable de tiempos de ejecución de.NET (aspnet-runtime, dotnet-runtime, dotnet-sdk) y PostgreSQL.

La larga cola de imágenes es crucial para la producción, no los casos extremos

Las imágenes más populares de Chainguard representan solo el 1,37% de todas las imágenes disponibles y representan aproximadamente la mitad de todas las tiradas de contenedores. La otra mitad de las imágenes utilizadas en la producción provienen de otros lugares: 1436 imágenes de cola larga que representan el 61,42% de la cartera de contenedores de un cliente medio.

En otras palabras, la mitad de todas las cargas de trabajo de producción se ejecutan en imágenes de cola larga. No se trata de casos extremos. Son fundamentales para la infraestructura de los clientes de Chainguard. Es relativamente sencillo mantener pulidas las mejores imágenes, pero lo que requiere un código abierto fiable es mantener esa seguridad y velocidad en todo lo que utilizan los clientes.

Uso de FIPS: el cumplimiento es un catalizador para la acción

El cifrado FIPS es una tecnología esencial en el panorama del cumplimiento, que se centra en satisfacer los requisitos de cifrado federales de EE. UU. Además, ofrece una visión útil de cómo la presión regulatoria impulsa la adopción. Según los datos, el 44% de los clientes utilizan al menos una imagen FIPS en producción.

El patrón es constante: cuando trabajan dentro de marcos de cumplimiento como FedRAMP, DoD IL-5, PCI DSS, SOC 2, CRA, Essential Eight o HIPAA, los equipos necesitan un software de código abierto sólido y confiable que refleje sus cargas de trabajo comerciales. Las imágenes FIPS más utilizadas se adaptan a la cartera más amplia, simplemente con módulos criptográficos reforzados para la auditoría y la verificación.

Los principales proyectos de imágenes FIPS incluyen Python-FIPS (62% de los clientes con al menos una imagen FIPS en producción), Node-FIPS (50%), nginx-fips (47,2%), go-fips (33,8%), redis-fips (33,1%), además de componentes de plataforma como istio-pilot-fips, istio-proxy-fips y variantes de cert-manager. Incluso aparecen bibliotecas de apoyo y fundaciones criptográficas, como glibc-openssl-fips.

FIPS no es toda la historia, pero ilustra una verdad más amplia: el cumplimiento es un factor universal, que enfatiza la necesidad de un código abierto confiable en todo el paquete de software.

CVes: La popularidad no se correlaciona con el riesgo

Al mirar el catálogo de imágenes de Chainguard, el riesgo se concentra abrumadoramente fuera de las imágenes más populares. De las imágenes guardadas por Chainguard en los últimos tres meses, 214 aparecieron entre las 20 imágenes más populares, lo que representa solo el 2% del total de imágenes guardadas. Vaya más allá de las imágenes principales y verá que Chainguard corrigió el 98% restante de los CVE (10 785 instancias de CVE). ¡Eso es 50 veces más que el número de CVE entre las 20 imágenes principales!

El mayor volumen de CVE se clasifica como medio, pero la urgencia operativa suele deberse a la rapidez con la que se abordan las CVE críticas y altas, y a si los clientes pueden confiar en esa velocidad en toda su cartera, no solo en las imágenes más comunes.

La confianza se basa en la velocidad de remediación

Para nosotros, la confianza se mide en función del tiempo de reparación, y Chainguard sabe que esto es lo más importante cuando se trata de CVE críticos. Durante el período de tres meses analizado, el equipo de Chainguard logró un tiempo promedio de corrección de los CVE críticos de menos de 20 horas: el 63,5% de los CVE críticos se resolvieron en 24 horas, el 97,6% en dos días y el 100% en tres días.

Además de la remediación de los CVE críticos, el equipo abordó los CVE altos en 2,05 días, los CVE medios en 2,5 días y los CVE bajos en 3,05 días, notablemente más rápido que los SLA de Chainguard (siete días para los CVE críticos y 14 días para los CVE altos, medios y bajos).

Y esta velocidad no se limita a los paquetes más populares. Por cada CVE corregido en uno de los 20 proyectos de imágenes más populares, resolvieron 50 CVE en imágenes menos populares.

Esa cola larga es donde se esconde la mayor parte de tu exposición real y puede resultar inútil tratar de mantener el ritmo. La mayoría de las organizaciones de ingeniería simplemente no pueden asignar recursos para corregir las vulnerabilidades de los paquetes que quedan fuera de su oferta básica, pero los datos dejan claro que hay que proteger la «mayoría silenciosa» de la cadena de suministro de software con el mismo rigor que las cargas de trabajo más críticas.

Una nueva base para un código abierto confiable

Entre los datos, destaca una conclusión: el software moderno funciona con una cartera amplia y cambiante de componentes de código abierto, la mayoría de los cuales se encuentran fuera de las 20 imágenes más populares. No es ahí donde los desarrolladores dedican su tiempo, sino que es donde se acumula la mayor parte de los riesgos de seguridad y cumplimiento.

Esto crea una desconexión preocupante: es racional que los equipos de ingeniería se centren en el pequeño conjunto de proyectos que más les importan, pero la mayor parte de la exposición recae en el vasto conjunto de dependencias que no tienen tiempo de gestionar.

Por eso es importante la amplitud. Chainguard está diseñado para absorber la carga operativa que supone el trabajo a largo plazo, proporcionando cobertura y soluciones a una escala que los equipos individuales no pueden justificar por sí solos. A medida que las cadenas de suministro de código abierto se vuelvan más complejas, Chainguard seguirá haciendo un seguimiento de los patrones de uso y arrojando luz sobre dónde reside realmente el riesgo, para que no tenga que librar la batalla solo contra los alargados.

¿Está listo para comenzar con la fuente confiable de código abierto? Contacta con Chainguard para obtener más información.

Nota: Este artículo ha sido escrito y contribuido por Ed Sawma, vicepresidente de marketing de productos, y Sasha Itkis, analista de productos.

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS