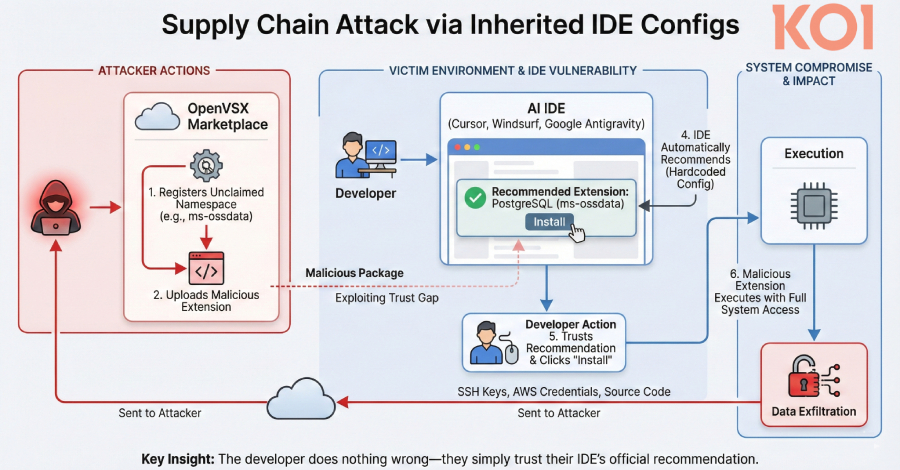

Se ha descubierto que las populares bifurcaciones de Microsoft Visual Studio Code (VS Code) basadas en inteligencia artificial (IA), como Cursor, Windsurf, Google Antigravity y Trae, recomiendan extensiones que no existen en el registro de Open VSX, lo que podría abrir la puerta a riesgos en la cadena de suministro cuando actores malintencionados publiquen paquetes maliciosos con esos nombres.

El problema, según Koi , es que estos entornos de desarrollo integrados (IDE) heredan la lista de extensiones recomendadas oficialmente del mercado de extensiones de Microsoft. Estas extensiones no existen en Open VSX.

Las recomendaciones de extensión de VS Code pueden adoptar dos formas diferentes: basadas en archivos, que se muestran como notificaciones de tostadas cuando los usuarios abren un archivo en formatos específicos, o basadas en software, que se sugieren cuando ciertos programas ya están instalados en el host.

«El problema: estas extensiones recomendadas no existían en Open VSX», afirma Oren Yomtov, investigador de seguridad de Koi. «Los espacios de nombres no estaban reclamados. Cualquiera podía registrarlos y subir lo que quisiera».

En otras palabras, un atacante podría convertir en arma la ausencia de estas extensiones de VS Code y el hecho de que los IDE impulsados por IA sean bifurcaciones de VS Code para subir una extensión maliciosa al registro de Open VSX, como ms-ossdata.vscode-postgresql.

Como resultado, cada vez que un desarrollador con PostgreSQL instalado abre uno de los IDE antes mencionados y ve el mensaje «Recomendado: extensión de PostgreSQL», basta con una acción de instalación trivial para que, en su lugar, se despliegue la extensión no autorizada en su sistema.

Este simple acto de confianza puede tener graves consecuencias y provocar el robo de datos confidenciales, como credenciales, secretos y código fuente. Koi afirma que su extensión para PostgreSQL, que contiene un marcador de posición, ha recibido no menos de 500 instalaciones, lo que indica que los desarrolladores la descargan simplemente porque el IDE la sugirió como recomendación.

Los nombres de algunas de las extensiones que Koi ha reclamado con un marcador de posición se enumeran a continuación:

- ms-ossdata.vscode-postgresql

- ms-azure-devops.azure-pipelines

- msazurermtools.azurerm-vscode-tools

- usqlextpublisher.usql-vscode-ext

- cake-build.cake-vscode

- comando pkosta2005.heroku

En respuesta a la divulgación responsable, Cursor, Windsurf y Google han implementado soluciones para solucionar el problema. Desde entonces, la Fundación Eclipse, que supervisa Open VSX, ha eliminado a los colaboradores no oficiales y ha aplicado medidas de seguridad más amplias a nivel de registro.

Dado que los actores de amenazas se centran cada vez más en aprovechar las brechas de seguridad en los mercados de extensiones y los repositorios de código abierto, es fundamental que los desarrolladores actúen con cautela antes de descargar cualquier paquete o aprobar las instalaciones verificando que provienen de un editor de confianza.

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS