|

| Fuente: Securonix |

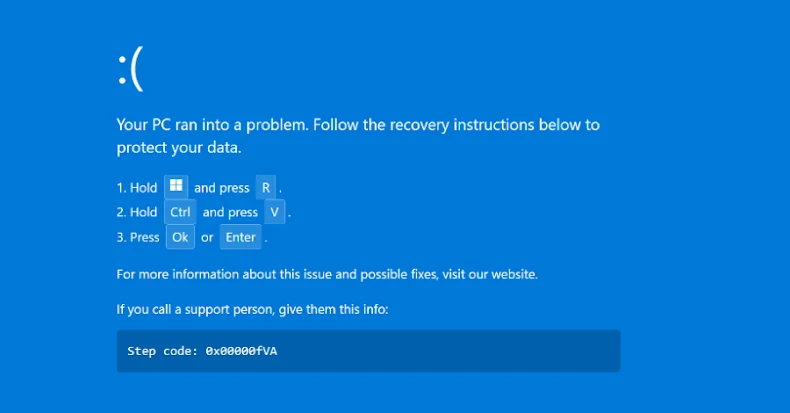

Los investigadores de ciberseguridad han revelado detalles de una nueva campaña denominada ASFALTO #BLYX que ha aprovechado Haga clic en Fijar señuelos de estilo para mostrar correcciones para una falsa pantalla azul de la muerte ( BSoD ) errores en los ataques contra el sector hotelero europeo.

El objetivo final de la campaña de varias etapas es entregar un troyano de acceso remoto conocido como crata , según la empresa de ciberseguridad Securonix. La actividad se detectó a finales de diciembre de 2025.

«Para el acceso inicial, los atacantes utilizan un falso señuelo de cancelación de reservas de Booking.com para engañar a las víctimas y hacerles ejecutar comandos maliciosos de PowerShell, que buscan y ejecutan código remoto de forma silenciosa», afirman los investigadores Shikha Sangwan, Akshay Gaikwad y Aaron Beardslee dijo .

El punto de partida de la cadena de ataque es un correo electrónico de suplantación de identidad que se hace pasar por Booking.com y que contiene un enlace a un sitio web falso (por ejemplo, «low-house [.] com»). Los mensajes avisan a los destinatarios de las cancelaciones inesperadas de reservas y les instan a hacer clic en el enlace para confirmar la cancelación.

El sitio web al que se redirige a la víctima se hace pasar por Booking.com y muestra una página CAPTCHA falsa que la lleva a una página falsa de BSoD con «instrucciones de recuperación» para abrir el cuadro de diálogo Ejecutar de Windows, pegar un comando y pulsar la tecla Enter. En realidad, esto resulta en la ejecución de un comando de PowerShell que, en última instancia, implementa DCRat.

Concretamente, esto implica un proceso de varios pasos que comienza cuando el dropper de PowerShell descarga un archivo de proyecto de MSBuild («v.proj») de «2fa-bns [.] com», que luego se ejecuta con "MSBuild.exe» para ejecutar una carga útil integrada responsable de configurar las exclusiones del antivirus de Microsoft Defender para evitar la detección, configurar la persistencia en el host de la carpeta de inicio y lanzar el malware RAT tras descargarlo desde la misma ubicación que el Proyecto MSBuild.

También es capaz de deshabilitar el programa de seguridad por completo si se descubre que se está ejecutando con privilegios de administrador. Si no tiene derechos elevados, el malware entra en un bucle que activa un mensaje de control de cuentas de usuario (UAC) de Windows cada dos segundos tres veces con la esperanza de que la víctima le conceda los permisos necesarios por pura frustración.

Al mismo tiempo, el código de PowerShell toma medidas para abrir la página de administración legítima de Booking.com en el navegador predeterminado como mecanismo de distracción y para dar a la víctima la impresión de que la acción era legítima.

crata , también llamado DarkCrystal RAT y un variante de Asyncrat , es un troyano.NET estándar que puede recopilar información confidencial y ampliar su funcionalidad mediante una arquitectura basada en complementos. Está equipado para conectarse a un servidor externo, crear perfiles del sistema infectado y esperar los comandos entrantes del servidor, lo que permite a los atacantes registrar las pulsaciones del teclado, ejecutar comandos arbitrarios y entregar cargas adicionales, como lo haría un minero de criptomonedas.

La campaña es un ejemplo de cómo los actores de amenazas aprovechan las técnicas de vivir de la tierra (LotL), como el abuso de binarios de sistemas confiables como "MSBuild.exe», para llevar el ataque a la siguiente etapa, establecer un punto de apoyo más profundo y mantener la persistencia en los servidores comprometidos.

«Los correos electrónicos de suplantación de identidad incluyen principalmente detalles sobre los precios de las habitaciones en euros, lo que sugiere que la campaña está dirigida activamente a organizaciones europeas», afirma Securonix. «El uso del idioma ruso en el archivo 'v.proj' de MSBuild vincula esta actividad con los factores de amenaza rusos que utilizan DCRat».

«El uso de un archivo de proyecto personalizado de MSBuild para la ejecución mediante proxy, junto con la manipulación agresiva de las exclusiones de Windows Defender, demuestra un profundo conocimiento de los mecanismos modernos de protección de terminales».

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS