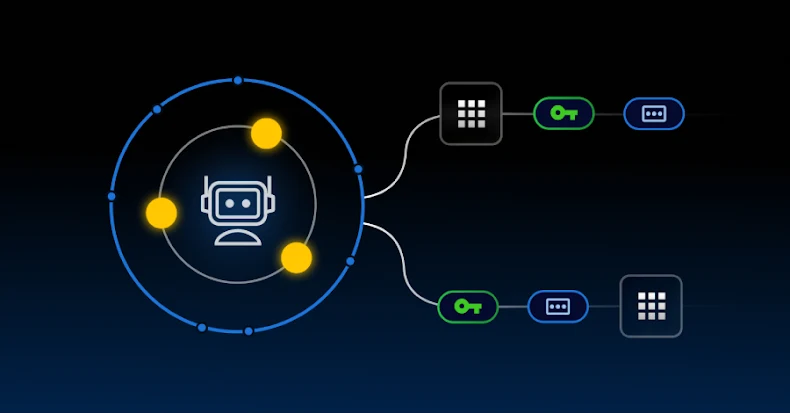

Los empleados no humanos se están convirtiendo en el futuro de la ciberseguridad, y las empresas deben prepararse en consecuencia. A medida que las organizaciones escalan la inteligencia artificial (IA) y la automatización de la nube, hay un crecimiento exponencial de las identidades no humanas (NHI), incluidos los bots, los agentes de IA, las cuentas de servicio y los scripts de automatización. De hecho, el 51% de los encuestados en Informe de ConductorOne sobre el futuro de la seguridad de la identidad en 2025 dijo que la seguridad de los NHIs es ahora tan importante como la de las cuentas humanas. Sin embargo, a pesar de su presencia en las organizaciones modernas, los NHIs suelen operar fuera del alcance de los sistemas tradicionales de gestión de identidades y accesos (IAM).

Esta creciente dependencia de los usuarios no humanos crea nuevas superficies de ataque para las que las organizaciones deben prepararse con urgencia. Sin una visibilidad total y una supervisión adecuada, los NHIs pueden tener permisos excesivos de acceso permanente y credenciales estáticas, lo que los convierte en objetivos valiosos para los ciberdelincuentes. Para proteger a los NHIs con la misma precisión que las identidades humanas, las organizaciones deben desarrollar estrategias de seguridad modernas que incorporen la seguridad de confianza cero, el acceso con privilegios mínimos, la rotación automatizada de credenciales y la administración de secretos. Al modernizar sus estrategias, las organizaciones pueden trabajar para reducir los riesgos de seguridad y evitar que se pongan en peligro las cuentas privilegiadas, independientemente de que el usuario sea humano o no.

Por qué las identidades no humanas representan un riesgo creciente para la ciberseguridad

A diferencia de los usuarios humanos, los NHI y su actividad suelen pasar desapercibidos, a pesar de que tienen un poderoso acceso a sistemas sensibles. Con frecuencia, a los NHI se les concede un acceso amplio y permanente a toda la infraestructura, los entornos de nube y los canales de CI/CD. Una vez aprovisionado, el acceso a los NHI rara vez se revisa o revoca, lo que los convierte en el objetivo principal de los ciberdelincuentes. Los principales riesgos de seguridad asociados a los NHIs incluyen las credenciales codificadas en scripts, los secretos incrustados en el código fuente y la falta de visibilidad sobre cómo se utilizan los NHIs. Con frecuencia, los NHIs registran o supervisan poco o nada, por lo que las credenciales de las máquinas comprometidas son vulnerables a la explotación, lo que permite a los ciberdelincuentes pasar desapercibidos durante semanas o incluso meses. En los entornos de nube, los usuarios no humanos superan considerablemente en número a los usuarios humanos, lo que amplía las superficies de ataque e introduce muchas más vulnerabilidades de seguridad. Cuando las auditorías de seguridad pasan por alto las NHI o las excluyen de las políticas tradicionales de IAM, los equipos de seguridad corren el riesgo de que la comodidad de la automatización se convierta en un importante punto ciego.

Cómo garantizar el acceso de personas no humanas con principios de confianza cero

Para reducir los riesgos de seguridad relacionados con el NHI, las organizaciones deben aplicar una seguridad de confianza cero para todas las identidades tratando a los bots, los agentes de IA y las cuentas de servicio por igual que a los humanos. Entre las principales formas de garantizar el acceso de personas no humanas con una seguridad de confianza cero se incluyen las siguientes:

- Aplique la confianza cero a los usuarios de máquinas: Cada NHI debe estar autenticado y autorizado, y solo se debe otorgar el acceso mínimo necesario. Toda la actividad debe registrarse, supervisarse y ser auditable para garantizar el cumplimiento de los requisitos reglamentarios.

- Exija el acceso con privilegios mínimos: Asigne controles de acceso basados en roles (RBAC) y establezca políticas de caducidad de credenciales basadas en el tiempo para garantizar que los NHIs accedan solo a lo que necesitan, cuando lo necesitan.

- Aproveche el acceso justo a tiempo (JIT) y los secretos efímeros: Elimine el acceso permanente reemplazando las credenciales estáticas por tokens de API de corta duración. Además, automatice la rotación de credenciales una vez finalizada una tarea o según un cronograma establecido.

La implementación de algunas de estas prácticas puede reducir significativamente la exposición de los NHIs, haciéndolos auditables y manejables a gran escala. Por ejemplo, hacer que los tokens de API caduquen automáticamente después de la implementación minimiza el riesgo de que se exploten esos secretos. Lo mismo ocurre con las cuentas de servicio que solicitan acceso solo cuando es necesario para una tarea específica, en lugar de mantener el acceso permanente. Al poner en práctica estas prácticas, las organizaciones pueden gobernar eficazmente las NHIs con el mismo nivel de control que los usuarios humanos en cualquier arquitectura de confianza cero.

Gestión de secretos y accesos privilegiados a escala

Los secretos como las claves de API, los tokens y las credenciales SSH son cruciales para la automatización y las NHIs, pero sin una administración adecuada, introducen importantes vulnerabilidades de seguridad. Para mantener el control sobre los secretos y el acceso privilegiado, las organizaciones deben saber quién o qué accedió a qué recursos y cuándo. Sin una información tan detallada, los secretos no gestionados pueden extenderse por todos los entornos si se codifican en scripts, se almacenan de forma insegura en texto plano o se comparten sin seguimiento ni caducidad.

Afortunadamente, las organizaciones pueden usar soluciones de administración de secretos y administración de acceso privilegiado (PAM) para centralizar el control sobre los secretos y el acceso privilegiado. Soluciones como Keeper PAM® proporcionan una arquitectura de confianza cero y conocimiento cero que protege las credenciales, monitorea las sesiones privilegiadas y rota automáticamente las credenciales en las infraestructuras de nube. Como solución unificada, KeeperPAM integra la gestión de contraseñas empresariales, la gestión de secretos y la gestión de terminales, lo que ayuda a proteger por igual a los usuarios humanos y no humanos.

La seguridad de la identidad debe ir más allá de las identidades humanas

A medida que la infraestructura empresarial se hace más moderna y automatizada, los NHIs son ahora una parte permanente de la superficie de ataque. Para defenderse de los ciberataques más sofisticados, las organizaciones deben tratar a los empleados no humanos como identidades de primera clase, asegurándolos y gobernándolos igual que a los empleados humanos. Todas las cuentas de servicio, scripts y agentes de IA deben protegerse y supervisarse continuamente para garantizar que tengan el acceso adecuado a los datos y sistemas necesarios. Para anticiparse a las ciberamenazas relacionadas con el NHI, las organizaciones deben incorporar principios de confianza cero en todas las capas de acceso, tanto para humanos como para máquinas.

Nota: Ashley D'Andrea, redactora de contenido de Keeper Security, ha escrito y contribuido de forma experta a este artículo.

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS