Los equipos de seguridad siguen detectando malware. El problema es lo que no detectan.

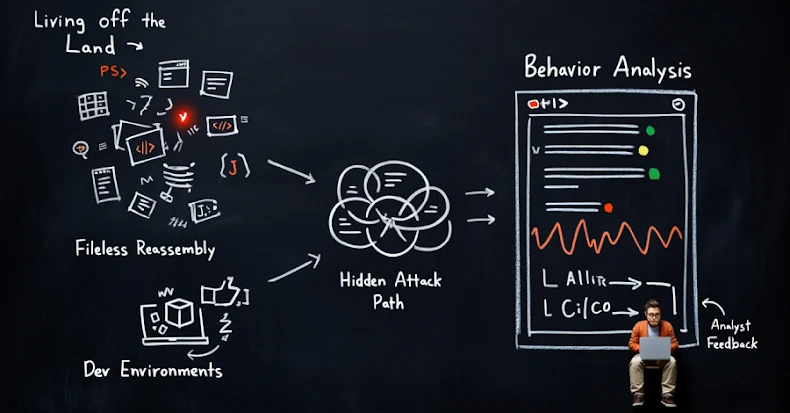

Hoy en día, más ataques no llegan en forma de archivos. No eliminan los archivos binarios. No activan las alertas clásicas. En su lugar, utilizan de forma silenciosa herramientas que ya existen en el entorno: scripts, acceso remoto, navegadores y flujos de trabajo para desarrolladores.

Ese cambio está creando un punto ciego.

Únase a nosotros para una sesión técnica en profundidad con el Acceso a Internet con Zscaler equipo. Descubrirán cómo desenmascarar las tácticas «ocultas a simple vista», por qué las defensas tradicionales son insuficientes y qué es exactamente lo que hay que cambiar.

Asegure su lugar para la sesión en vivo ➜

En esta sesión, los expertos abordarán:

- Ataques por «vivir de la tierra»: Utilizan herramientas de sistema confiables como PowerShell, WMI o escritorio remoto. La detección basada en archivos no suele detectar ningún problema porque, técnicamente, no se ha instalado nada nuevo.

- Ataques de reensamblaje de «Last Mile» sin archivos: El HTML y el JavaScript ofuscados pueden ejecutar lógica malintencionada sin entregar nunca una carga útil clara al punto final. Las herramientas antiguas tienen dificultades en este caso porque no hay ningún archivo que escanear.

- Protección de los entornos de desarrolladores: Las canalizaciones de CI/CD y los repositorios de terceros se mueven con rapidez y dependen en gran medida del tráfico cifrado. El código malintencionado y las dependencias riesgosas pueden pasar desapercibidos cuando la inspección y la visibilidad son limitadas.

El seminario web se centra en cómo se utilizan la inspección nativa de la nube, el análisis del comportamiento y el diseño de confianza cero para descubrir estas rutas de ataque ocultas antes de que lleguen a los usuarios o a los sistemas de producción.

No se trata de una autopsia de una infracción ni de una alerta de vulnerabilidad. Es una visión práctica de cómo funcionan los ataques modernos y de por qué ya no basta con confiar únicamente en las señales basadas en archivos.

Para los equipos de SOC, los líderes de TI y los arquitectos de seguridad que intentan cerrar brechas reales sin ralentizar el negocio, esta sesión está diseñada para ser breve, concreta y directamente aplicable.

Únase a nosotros para aprender cómo obtener visibilidad de la actividad que más importa.

Inscríbase en el seminario web ➜

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS