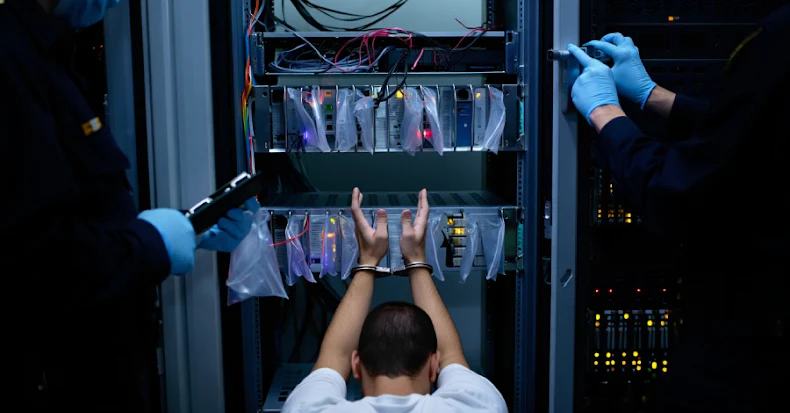

Una operación policial coordinada por INTERPOL ha permitido la recuperación de 3 millones de dólares y la detención de 574 sospechosos por parte de autoridades de 19 países, en medio de la continua represión de las redes de ciberdelincuencia en África.

El esfuerzo coordinado, denominado Operación Centinela, tuvo lugar entre el 27 de octubre y el 27 de noviembre de 2025, y se centró principalmente en el correo electrónico empresarial comprometido (BEC), la extorsión digital y el ransomware en el continente.

Las naciones participantes incluyeron a Benín, Botsuana, Burkina Faso, Camerún, Chad, Congo, Yibuti, República Democrática del Congo, Gabón, Ghana, Kenia, Malawi, Nigeria, Senegal, Sudáfrica, Sudán del Sur, Uganda, Zambia y Zimbabue.

A lo largo de la iniciativa, se eliminaron más de 6.000 enlaces maliciosos y se descifraron seis variantes distintas de ransomware. No se revelaron los nombres de las familias de ransomware. Los incidentes investigados estaban relacionados con pérdidas financieras estimadas que superaban los 21 millones de dólares, añadió INTERPOL.

Se ha detenido a varios sospechosos en relación con un ataque de ransomware dirigido a una institución financiera ghanesa anónima que cifró 100 terabytes de datos y robó unos 120 000 dólares.

Además, las autoridades ghanesas desmantelaron una red de ciberfraude que operaba en Ghana y Nigeria y que defraudó a más de 200 víctimas con más de 400 000 dólares utilizando sitios web y aplicaciones móviles bien diseñados, que se hacían pasar por marcas populares de comida rápida para cobrar pedidos falsos.

Como parte del esfuerzo, se detuvo a 10 personas, se incautaron 100 dispositivos digitales y se desconectaron 30 servidores fraudulentos.

Las fuerzas del orden de Benín también desmantelaron 43 dominios maliciosos y 4.318 cuentas de redes sociales que se utilizaron para fomentar los esquemas de extorsión y estafas. La operación culminó con la detención de 106 personas.

«La escala y la sofisticación de los ciberataques en África se están acelerando, especialmente contra sectores críticos como las finanzas y la energía», afirmó Neal Jetton, director de ciberdelincuencia de INTERPOL.

La Operación Sentinel forma parte de la Operación Conjunta Africana contra la Ciberdelincuencia ( AFJOC ), cuyo objetivo es mejorar las capacidades de los organismos nacionales encargados de hacer cumplir la ley en África y desarticular mejor la actividad ciberdelictiva en la región.

Un ciudadano ucraniano se declara culpable de los ataques de ransomware Nefilim

La revelación se produce cuando tenía 35 años y era de Ucrania se declaró culpable en los EE. UU. por utilizar el ransomware Nefilim para atacar a empresas del país y de otros lugares en su calidad de afiliado. Artem Aleksandrovych Stryzhak fue arrestado en España en junio de 2024 y extraditado a los EE. UU. a principios de este mes de abril.

En septiembre, el Departamento de Justicia (DoJ) cargado otro ciudadano ucraniano, Volodymyr Viktorovich Tymoshchuk, por su papel como administrador de las operaciones de ransomware LockerGoga, MegaCortex y Nefilim entre diciembre de 2018 y octubre de 2021.

Tymoshchuk sigue prófugo, aunque las autoridades han anunciado una recompensa de 11 millones de dólares por información que conduzca a su arresto o condena. Tymoshchuk también figura en las listas de personas más buscadas de la Oficina Federal de Investigaciones de los Estados Unidos ( FBI ) y la Unión Europea ( E.U. ). Las víctimas de los nefilim se extienden por EE. UU., Alemania, los Países Bajos, Noruega y Suiza.

«En junio de 2021, los administradores de Nefilim dieron a Stryzhak acceso al código de ransomware de Nefilim a cambio del 20 por ciento de lo recaudado por el rescate», dijo el DoJ. «Stryzhak y otros investigadores investigaron a las posibles víctimas tras obtener acceso no autorizado a sus redes, incluso mediante el uso de bases de datos en línea para obtener información sobre el patrimonio neto, el tamaño y la información de contacto de las empresas».

Alrededor de julio de 2021, se dice que un administrador nefilim alentó a Stryzhak a centrarse en empresas de EE. UU., Canadá y Australia con más de 200 millones de dólares en ingresos anuales. Nefilim operaba bajo un modelo de doble extorsión, que presionaba a las víctimas para que pagaran o se arriesgaran a que sus datos robados se publicaran en un sitio de filtraciones de datos de acceso público conocido como Corporate Leaks, mantenido por los administradores.

Stryzhak se declaró culpable de conspiración para cometer fraude relacionado con ordenadores en relación con sus actividades de ransomware en Nefilim. Está previsto que sea sentenciado el 6 de mayo de 2026. Si es declarado culpable, se enfrenta a una pena máxima de 10 años de prisión.

Post generado automaticamente, fuente oficial de la información: THEHACKERNEWS